Обійти захист Cloudflare: Найкращі практики

Сьогодні розберемося, чи можна обійти захист Cloudflare та як при цьому не порушити закон. Cloudflare — велика технологічна компанія, яка надає інфраструктурні веб-сервіси для захисту сайтів, однак її системи здатні блокувати й цілком легітимну діяльність: публічний парсинг даних або управління кількома аккаунтами. Причина в тому, що подібні завдання потребують відправлення множини запитів на секунду й, як правило, автоматизовані для підвищення ефективності — Cloudflare сприймає їх як ботоподібні та потенційно шкідливі. Як ми побачимо, ротаційні проксі у поєднанні з антидетект-браузерами та хмарними телефонами допомагають обійти ці обмеження.

Що таке Cloudflare: глобальна інфраструктура веб-захисту

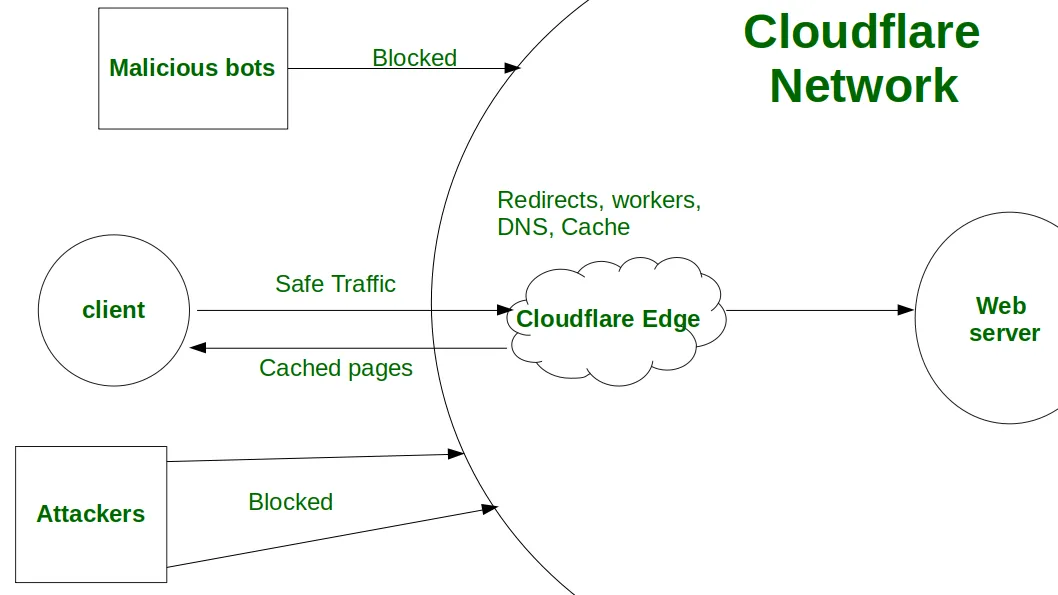

Cloudflare використовує передові антибот- та антифрод-системи — Web Application Firewall (WAF), Bot Management та Turnstile — для захисту сайтів від DDoS-атак, шкідливого парсингу, захоплення аккаунтів та спаму. Ці системи виступають посередниками між клієнтом і сервером, аналізуючи цифрові відбитки браузера (фінгерпринти), конфігурації TLS/HTTP та поведінку користувача, щоб розрізнити легітимний трафік від автоматизованих скриптів.

Читайте статтю CyberYozh про чекери та парсери, щоб дізнатися, як платформи виявляють і блокують підозрілу активність

Якщо цифровий відбиток відвідувача здається підозрілим, Cloudflare запускає JavaScript-перевірки або Turnstile CAPTCHA для верифікації людини. Система також може блокувати IP-адреси з низьким трастовим скором, позбавляючи їх доступу до сайту. Такі дії, як веб-скрепінг, автоматизація аккаунтів та масове розміщення реклами, особливо в автоматизованому вигляді, виглядають неприродно й нагадують поведінку бота — тому Cloudflare часто блокує їх, навіть якщо вони цілком законні.

Швидко перевірте трастовий скор вашої IP за допомогою IP Checker від CyberYozh, щоб уникнути блокування.

Web Application Firewall від Cloudflare

Web Application Firewall (WAF) — це хмарна система безпеки, яка захищає веб-застосунки та API шляхом аналізу та фільтрування вхідного HTTP/HTTPS-трафіку в режимі реального часу. Вона виступає посередником між клієнтом і застосунком, перевіряючи кожен запит за наборами правил (ruleset) з метою блокування шкідливої активності — SQL-ін'єкцій, міжсайтового скриптингу (XSS) або DDoS-атак — при одночасному пропуску легітимного трафіку. WAF оцінює запити кількома методами:

Сигнатурне виявлення: WAF зіставляє вхідний трафік з постійно оновлюваною базою відомих сигнатур атак, миттєво блокуючи навантаження, які збігаються з розпізнаними загрозами.

Користувацькі правила: Адміністратори можуть створювати специфічні правила з гнучким синтаксисом виразів для фільтрування трафіку за IP-адресами, геолокацією, шляхами URL, HTTP-заголовками або змістом тіла запиту.

Машинне навчання: Cloudflare застосовує алгоритми машинного навчання для виявлення аномалій та нових загроз, у яких поки немає відомих сигнатур.

Порядок виконання: Запити оцінюються в певній послідовності: спочатку правила IP Access, потім користувацькі правила й нарешті правила обмеження запитів (Rate-limiting). Перше правило, яке запускає завершальну дію (наприклад, Block або Managed Challenge), зупиняє подальшу обробку.

Для обходу цих захистів компанії можуть використовувати спеціалізовані інструменти — антидетект-браузери та проксі-мережі, які імітують поведінку реального користувача.

Дізнайтеся більше про автоматизацію веб-скрепінгу — типову практику, для якої необхідні проксі.

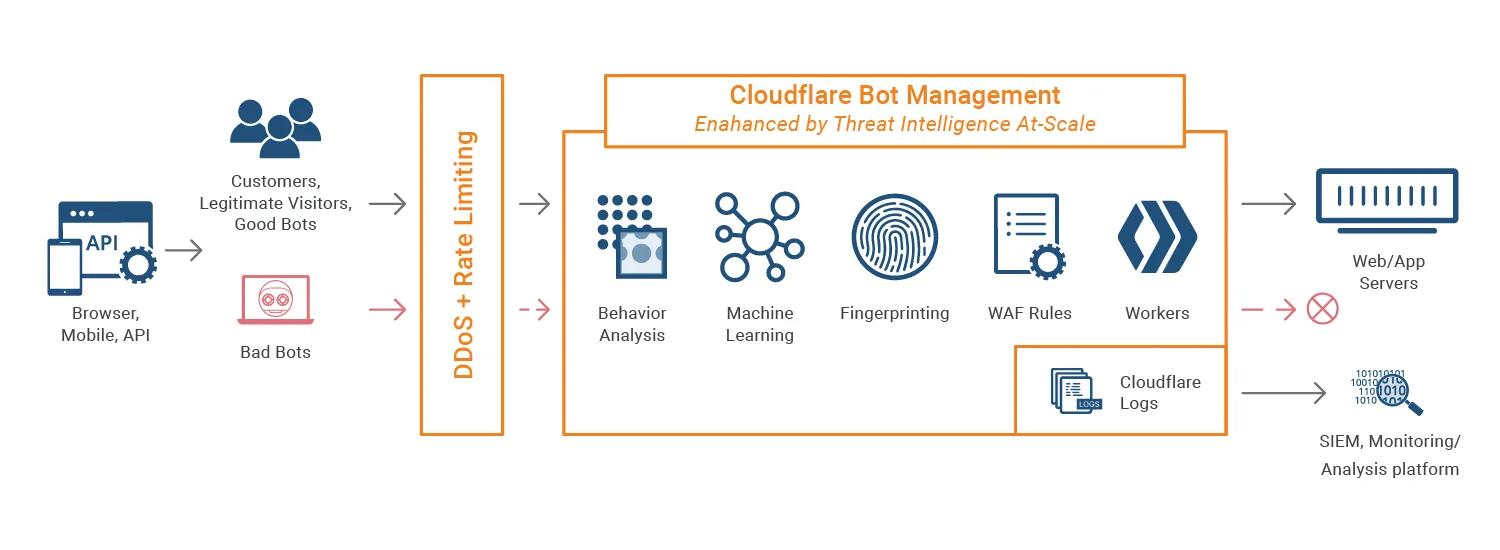

Інструменти детекції ботів Cloudflare

Cloudflare використовує багаторівневий підхід для виявлення та блокування шкідливого бот-трафіку, одночасно забезпечуючи безперешкодний доступ для легітимних користувачів та верифікованих ботів (наприклад, Googlebot). Ці механізми детекції входять у продукти Cloudflare Bot Management та Super Bot Fight Mode, які щодня аналізують мільярди запитів у глобальній мережі, постійно оновлюючи базу даних загроз.

Докладніше про найкращі практики веб-скрепінгу — у статті CyberYozh.

Коли запит потрапляє на сайт, захищений Cloudflare, він у режимі реального часу оцінюється кількома рушіями детекції. Кожному запиту в результаті присвоюється Bot Score від 1 (однозначно автоматизований) до 99 (припущливо людина). Ось як це працює:

Евристичний рушій перевіряє вхідні запити на очевидні ознаки автоматизації (наприклад, Python-код), погану репутацію IP та аномальні HTTP-заголовки. Якщо запит відповідає евристичному правилу, він негайно позначається як ботовий.

Аналіз протоколу та мережевий фінгерпринт — для підтвердження того, що запит надходить з реального пристрою через легітимний браузер. Якщо скрипт намагається підробити User-Agent Chrome, але використовує TLS-фінгерпринт, який не відповідає реальному браузеру Chrome, Cloudflare фіксує невідповідність.

Рушій машинного навчання використовує поведінкове моделювання, навчене на колосальному обсягу трафіку глобальної мережі Cloudflare, для виявлення аномалій. Він оцінює хід сесії, частоту запитів та паттерни, які відхиляються від нормальної поведінки людини, й присвоює Bot Score.

Активні перевірки (Turnstile та JS): Якщо Bot Score запиту підозріло низький, але явної блокування не потребує, Cloudflare видає Managed Challenge або Turnstile-перевірку для оцінки поведінки на рівні застосунку.

У результаті запити з низьким Bot Score, не позначені як верифіковані боти, або одразу блокуються, або проходять CAPTCHA-перевірку. Масові автоматизовані запити, характерні для різних бізнес-процесів, можуть потрапити в цю категорію.

Дізнайтеся про ротацію IP для запобігання блокуванням та про те, як це впливає на Bot Score.

Чи законно обходити Cloudflare?

Cloudflare захищає сайти від несанкціонованого доступу та запитів, які нагадують DDoS-атаки. Отже, чи законно намагатися обійти ці рівні захисту? Відповідь залежить від ваших цілей: якщо ви не порушуєте Умови використання сайтів і застосовуєте методи обходу в законних бізнес-цілях — це легально. Наприклад, обхід захисту Cloudflare може знадобитися для таких завдань:

Веб-скрапінг: Збір даних про ціни конкурентів, каталоги товарів і тенденції ринку з публічних сайтів для коригування корпоративних цінових стратегій і збереження конкурентоспроможності.

Управління соціальними мережами: Агрегація публічних настроїв, управління кількома брендовими акаунтами та моніторинг згадок бренду на різних платформах за допомогою автоматизованих інструментів без спрацювання блокувань безпеки.

Аналіз даних про клієнтів: Збір загальнодоступних відгуків та зворотного зв'язку з різних торгових платформ для аналізу споживацьких настроїв і поліпшення циклів розробки продукту.

Інтернет-реклама: Верифікація розміщення реклами, виявлення партнерського шахрайства та контроль коректного відображення локалізованих кампаній у різних регіонах за допомогою автоматизованих проксі-мереж.

SEO-моніторинг: Відстеження позицій за ключовими словами, моніторинг зворотних посилань конкурентів та аудит сторінок видачі пошукових систем (SERP) по всьому світу для оптимізації результатів цифрового маркетингу.

Агрегація тарифів на подорожі: Одночасний моніторинг численних сайтів авіакомпаній і готелів для надання споживачам актуальних узагальнених порівнянь цін та інформації про доступність бронювання в режимі реального часу.

У багатьох випадках обхід Cloudflare — єдиний спосіб виконати роботу, оскільки її захист блокує процеси, які регулярно надсилають веб-запити, включаючи необхідні для бізнесу.

Як обійти Cloudflare: практичні методи

З урахуванням вищесказаного розглянемо кілька способів обходу захисту Cloudflare.

Використання проксі для обходу перевірок Cloudflare

Проксі-мережі, зокрема CyberYozh з базою понад 50 млн резидентських та мобільних IP-адрес по всьому світу, допомагають знизити ризик спрацювання системи детекції ботів Cloudflare, маршрутизуючи запити через IP-адреси з високим трастовим скором та реальними геолокаційними даними. Маршрутизація трафіку через резидентські або мобільні проксі робить автоматизовані запити схожими на легітимні користувацькі сесії. CyberYozh підтримує динамічну ротацію IP за протоколами HTTP та SOCKS5, забезпечуючи стабільно високий Bot Score протягом усієї сесії скрапінгу.

Дізнайтеся, як проксі допомагають при обходу CAPTCHA.

Використання антидетект-браузерів та хмарних телефонів

Антидетект-браузери та хмарні телефони забезпечують наступний рівень захисту, надаючи справжні унікальні відбитки браузера та пристрою, які ML-рушій Cloudflare сприймає як окремі реальні пристрої. На відміну від стандартних headless-браузерів, які розкривають ознаки автоматизації, антидетект-браузери роблять кожну сесію практично невідрізнюваною від реального користувача. У поєднанні з мобільними або резидентськими проксі від CyberYozh кожна сесія представляє повноцінну узгоджену ідентичність, що відповідає геолокації IP, відбитку пристрою та поведінці браузера.

Дізнайтеся більше про антидетект-браузери та хмарні телефони у статтях CyberYozh.

Прямое підключення за IP-адресою

У багатьох випадках, якщо відома IP-адреса цільового сайту, можна встановити з ним пряме з'єднання, минаючи всіх посередників, включаючи інфраструктуру Cloudflare. Цей метод вимагає попередньої з'ясування IP-адреси цільового сайту та може бути випробуваний перед використанням проксі або антидетект-інструментів, хоча працює не завжди.

Автоматизоване рішення CAPTCHA

Обхід капчі від Cloudflare за допомогою автоматизованих CAPTCHA-сервісів — крайній варіант, заснований, по суті, на методі грубої сили, на відміну від усіх інших підходів, орієнтованих на запобігання викликам Cloudflare, а не на їх вирішення. Прочитайте докладніше про сервіси вирішення CAPTCHA, щоб зрозуміти, коли цей метод застосовний; краще використовувати його як резервний варіант, якщо капча від Cloudflare все ж була активована.

Як знайти IP-адресу сайту

Існує кілька способів знайти IP-адресу цільового сайту. Розглянемо їх.

Історичні DNS-записи для домену, доступні через такі сервіси, як SecurityTrails і ViewDNS, містять IP-адресу сайту серед інших даних.

Заголовки електронних листів, які можуть містити IP відправника, якщо він не використовує сервіси на кшталт Google Workspace, — доступні через перегляд вихідного коду листа з пошуком ключових слів Received: та Originating-IP:.

SSL/TLS-сертифікати можна шукати за допомогою таких інструментів, як Censys, — IP сайту знаходиться безпосередньо в цих сертифікатах.

Пошук через Shodan — інструмент, який індексує пристрої, підключені до Інтернету, — може розкрити IP сервера сайту через його унікальний вміст сторінок.

Ці методи не універсальні, і в багатьох випадках вони не спрацюють, оскільки цільовий IP може відсутствувати в базах даних, сертифікатах та інших джерелах. Тим не менше їх варто спробувати, якщо необхідно встановити IP-адресу сайту.

Підсумки: чому іноді необхідно обходити Cloudflare

Якщо ви не можете пройти верифікацію Cloudflare, вам потрібен сервіс, який допоможе її обійти. Хоча інфраструктура Cloudflare захищає веб від зловмисників, вона також блокує багато легітимних агентів, які займаються веб-скрейпингом, мультиакаунтингом, аналізом даних, агрегацією тарифів на поїздки та іншими завданнями, які потребують частих масових запитів. Саме тому тут необхідні проксі-мережі та антидетект-браузери — для ротації запитів між чистими IP-адресами та надання справжніх фінгерпринтів пристроїв. Хоча існують і інші методи, використання проксі-інфраструктури є найнадійнішим підходом, який дозволяє бізнесу автоматизувати діяльність без розкриття даних та ризику блокування з боку Cloudflare. Тому не витрачайте час — дослідіть каталог CyberYozh і виберіть проксі для ваших цілей.