Canvas Fingerprinting: ви очистили cookies, але сайти все одно знають, хто ви

Ви видалили свої cookies. Ви відкрили вкладку в режимі інкогніто. Можливо, ви навіть перемкнулися на VPN. І все ж таки певні вебсайти, здається, все одно вас впізнають, показуючи рекламу речей, які ви шукали вчора, або блокуючи доступ до «безкоштовного пробного періоду», яким ви вже скористалися.

Це не збіг обставин. Це не збій. Це canvas fingerprinting — один із найефективніших і найменш помітних методів відстеження, вбудованих у сучасний веб. І в 2026 році він працює на тисячах вебсайтів, які ви регулярно відвідуєте, включно з багатьма, які ви вважаєте надійними.

Коротко

Canvas fingerprinting відстежує вас, вимірюючи, як ваш браузер відтворює приховану графіку.

Кожен пристрій видає унікальний результат.

Вебсайти перетворюють цей результат на постійний ідентифікатор — без cookies, без входу в систему, без слідів на вашому пристрої.

Стандартні режими приватності його не блокують. Але правильна комбінація інструментів може ефективно його нейтралізувати.

Що таке canvas fingerprinting

Canvas fingerprinting — це техніка відстеження браузера, яка ідентифікує ваш пристрій, вимірюючи, як він відтворює приховану графіку, не зберігаючи нічого у вашій системі.

Ось механізм:

Коли ви потрапляєте на сайт, який використовує canvas fingerprinting, сторінка запускає скрипт, який непомітно інструктує ваш браузер намалювати невидиме зображення за допомогою HTML5 Canvas API. Ви його ніколи не бачите. Це займає мілісекунди. Відтворення відбувається повністю за кадром.

Ключовий момент полягає в тому, що кожен пристрій малює це зображення трохи по-різному. Модель вашого GPU, операційна система, встановлені шрифти, версія графічного драйвера та налаштування згладжування — все це впливає на результат на рівні пікселів.

Сайт перетворює відтворене зображення в хеш: короткий рядок символів, який унікально представляє вашу конфігурацію.

Цей хеш — ваш відбиток. Він послідовний. Він відтворюваний. І він працює так само надійно в режимі інкогніто, як і у вашому звичайному браузері.

Дослідники Прінстонського університету задокументували роботу canvas fingerprinting на понад 5% із 100 000 найпопулярніших вебсайтів світу ще в 2014 році. До 2026 року це проникнення значно зросло, вбудовуючись у сторонні рекламні скрипти, аналітичні платформи та SDK для виявлення шахрайства, які власники сайтів часто не повністю перевіряють.

Як вебсайти це використовують, і не все це зловісно

Canvas fingerprinting служить різним цілям залежно від того, хто його використовує.

Рекламні мережі використовують його для побудови міжсайтових поведінкових профілів після занепаду сторонніх cookies. Ваш відбиток з'єднує вашу активність на непов'язаних доменах.

Платформи електронної комерції використовують його для виявлення того самого користувача, який створює кілька облікових записів, щоб скористатися знижками для нових клієнтів або пробними пропозиціями.

Фінансові установи та платіжні процесори використовують його як сигнал шахрайства, позначаючи сесії, в яких знайомий відбиток раптово з'являється з незвичної мережі або конфігурації пристрою.

Медіа-видавці використовують його для встановлення лімітів на статті для користувачів, які обходять платні бар'єри, очищаючи cookies.

Деякі з цих застосувань виправдані. Банк, який виявляє шахрайство з обліковим записом, — це законне використання поведінкової послідовності. Рекламна мережа, яка будує тіньовий профіль ваших медичних досліджень на сайтах про здоров'я, значно важче виправдати.

Проблема не в самій технології. Проблема в відсутності прозорості. Більшість користувачів ніколи не чули про canvas fingerprinting, що робить згоду практично безглуздою, навіть коли вона технічно розкрита на сторінці 47 політики конфіденційності.

Чи можна використовувати canvas fingerprinting для відстеження вас в інтернеті

Так. Саме тому він замінив відстеження на основі cookies для певних випадків використання.

На відміну від cookies, які ізольовані для окремих доменів і легко видаляються, canvas fingerprint може поширюватися між рекламними мережами та брокерами даних для побудови єдиного міжсайтового профілю.

Профіль слідує за вами незалежно від того, який браузер ви використовуєте, чи ви ввійшли в систему, або наскільки агресивно ви очищаєте локальне сховище.

Electronic Frontier Foundation створила публічний інструмент під назвою Cover Your Tracks спеціально для демонстрації цього.

Ви можете перевірити унікальність відбитка свого браузера на coveryourtracks. [Читайте про CAPTCHA проксі]

Більшість людей виявляють, що їхній браузер є унікальним серед тисяч протестованих.

Чи це законно: чесна відповідь — ледве

В Європейському Союзі GDPR класифікує цифрові відбитки пристроїв як обробку персональних даних, що вимагає або явної згоди користувача, або обґрунтування законного інтересу. Реальність така, що правозастосування є фрагментарним, розкриття інформації приховані, і переважна більшість зняття цифрових відбитків відбувається без розуміння користувачами того, на що вони погодилися.

У Сполучених Штатах немає федерального закону, який безпосередньо регулює зняття canvas-відбитків. CPRA Каліфорнії розширив захист приватності у 2023 році, охопивши певні форми профілювання, але інфраструктура правозастосування залишається слабкою.

Практична відповідь: зняття canvas-відбитків є поширеним явищем, рідко розкривається належним чином і рідко переслідується. Чи вважаєте ви це технічно законним — одне питання; чи вважаєте ви це етичним — зовсім інша розмова.

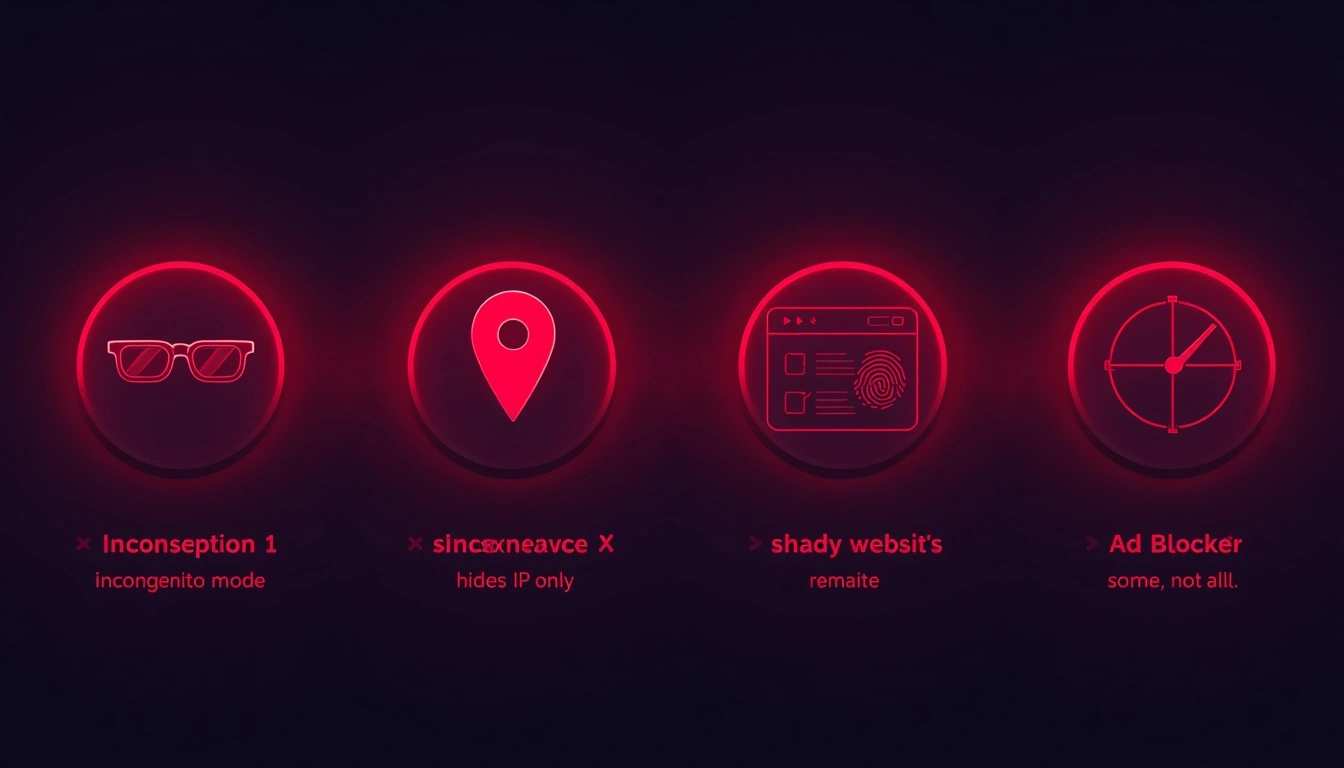

4 помилкові уявлення, які дають людям хибну впевненість

1. «Режим інкогніто мене захищає». Режим інкогніто запобігає збереженню браузером локальних даних. Ваш canvas-відбиток генерується апаратним і програмним забезпеченням вашого пристрою, жодне з яких не змінюється в приватному режимі. Ваш відбиток в інкогніто ідентичний вашому звичайному відбитку.

2. «Мій VPN мене приховує». VPN змінює вашу видиму IP-адресу. Він нічого не робить з вашою конфігурацією рендерингу. Ви можете бути за VPN і водночас залишатися повністю ідентифікованим за вашим відбитком. VPN і захист від цифрових відбитків вирішують принципово різні проблеми.

3. «Це роблять лише підозрілі вебсайти». Великі рекламні платформи вбудовують скрипти зняття відбитків на сайтах провідних видавців. Якщо сайт використовує Google Ads, Meta Pixel або сторонній аналітичний пакет, зняття відбитків є ймовірним, незалежно від того, чи знає про це власник сайту.

4. «Мій блокувальник реклами це обробляє». Частково правда. Блокувальники перехоплюють багато відомих скриптів зняття відбитків. Але скрипти, вбудовані в код першої сторони або надані з доменів, які ще не позначені, регулярно обходять стандартні списки блокування.

Що таке захисник від canvas-відбитків і який підхід працює

Захисник від canvas-відбитків — це інструмент, який або блокує, або змінює вихідні дані canvas API, які збирають вебсайти. Існують дві стратегії:

Блокування: Повертає порожні або нульові дані canvas. Виявляється. Сайти з антиботовими системами позначать порожню відповідь canvas як ознаку того, що щось приховується.

Підміна/Рандомізація: Вносить тонкі, рандомізовані варіації на рівні пікселів у кожен вихід canvas. Вебсайт отримує відбиток, який змінюється з кожною сесією, роблячи послідовне відстеження неможливим. Цей підхід значно складніше виявити.

Для практичного використання з метою приватності перемагає рандомізація. Brave Browser реалізує це нативно; він додає шум до виходу canvas за замовчуванням, без потреби в будь-яких розширеннях. Firefox, налаштований з CanvasBlocker у режимі рандомізації, досягає подібних результатів.

Для випадків використання з вищими ставками — керування кількома бізнес-акаунтами, проведення конкурентних досліджень або роботи в масштабі — спеціалізовані антидетект-браузери, такі як Multilogin або AdsPower , йдуть далі, створюючи повністю синтетичні середовища браузера з послідовними внутрішніми відбитками, які ніколи не повторюються між профілями.

Чому ваш мережевий рівень має відповідати

Навіть переконлива підміна canvas створює проблему, якщо ваш мережевий контекст розповідає суперечливу історію.

Якщо ваш браузер ідентифікується як стандартний користувач Chrome на Windows 11 у Нідерландах, але ваша IP-адреса вказує на дата-центр у Литві, складні системи виявлення позначають цю невідповідність.

Відбиток і мережева ідентичність повинні бути узгодженими.

Рішення: Резидентські проксі вирішують це, спрямовуючи трафік через справжні споживчі ISP-з'єднання, тому ваша IP відображає те, що створив би реальний користувач у цьому місці. У поєднанні з рандомізацією відбитків це створює ідентичність перегляду, яка виглядає справді людською як на рівні відбитка, так і на мережевому рівні.

Жоден елемент окремо не є достатнім для серйозної приватності. Разом вони закривають прогалину.

Як CyberYozh підходить до цієї проблеми

CyberYozh побудував свою проксі-інфраструктуру саме з урахуванням цієї взаємодії.

Їхня мережа резидентських і мобільних проксі маршрутизує трафік через реальні адреси, призначені провайдерами, які несуть сигнали довіри та поведінкові патерни, властиві справжньому споживчому трафіку, а не прапори датацентрів, що підривають більшість дешевих проксі-рішень.

Для користувачів, які працюють з антидетект-браузерами або захисниками від canvas-фінгерпринтингу, це має практичне значення: вашому синтетичному профілю браузера потрібна мережева основа, яка підсилює його, а не суперечить йому.

Інфраструктура CyberYozh забезпечує це без потреби в складному налаштуванні чи корпоративних цінах.

Це найбюджетніший варіант у 2026 році з найвищим рівнем довіри.

Купуйте резидентські проксі за $5.29/місяць і мобільні проксі з необмеженим трафіком за $1.7/день.

Це та деталь, яка відрізняє проксі-інфраструктуру, розроблену для приватності, від товарних сервісів, які просто пропонують ротацію IP.

Якщо ви серйозно ставитеся до захисту від фінгерпринтингу, мережевий рівень заслуговує такої ж уваги.

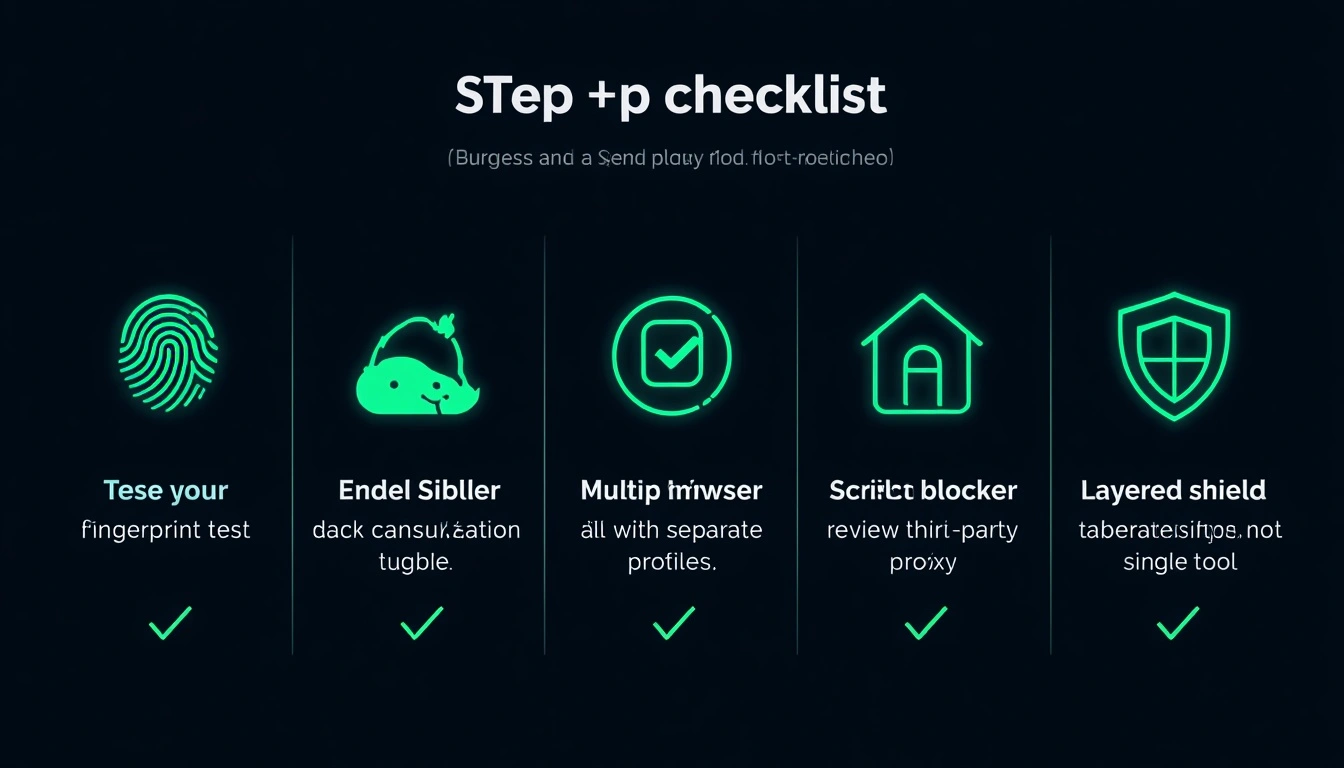

Шість практичних кроків, які варто зробити прямо зараз

Протестуйте свій поточний фінгерпринт на coveryourtracks , щоб побачити, наскільки унікальний ваш браузер насправді, перш ніж робити щось інше.

Увімкніть рандомізацію canvas. Brave Browser робить це за замовчуванням. Користувачі Firefox можуть встановити CanvasBlocker з увімкненим режимом рандомізації.

Використовуйте окремі профілі браузера для різних активностей; компартменталізація обмежує кореляцію між сайтами.

Поєднуйте захист від фінгерпринтингу з резидентськими проксі , якщо ви робите щось, де репутація IP має значення.

Перевірте, які сторонні скрипти працюють на сайтах, які ви регулярно відвідуєте. Розширення браузера, як-от uBlock Origin, показують вам це.

Не покладайтеся на один інструмент; ефективна приватність від фінгерпринтингу — це багаторівневий підхід, а не одне рішення.