Apakah Proxy Aman? Risiko Nyata, Keamanan Data & Cara Menghindari Kebocoran (Panduan 2026)

Anda membeli proxy untuk melindungi aktivitas Anda. Tetapi inilah yang terlewatkan oleh kebanyakan orang: proxy itu sendiri melihat segalanya. Dan jika Anda memilih yang salah, Anda baru saja menyerahkan login, cookie, dan pesan pribadi Anda kepada orang asing.

Sebuah studi tahun 2018 tentang layanan proxy gratis mengungkapkan bahwa 92% proxy terbuka tidak responsif terhadap permintaan dan tidak dapat diandalkan. Beberapa di antaranya menyuntikkan iklan dan memiliki kebijakan logging yang bervariasi. Sementara itu, platform seperti Instagram dan TikTok semakin mahir dalam mendeteksi IP datacenter, mendorong pengguna beralih ke residential dan mobile proxies, yang lebih mahal dan lebih sulit untuk diperiksa.

Jika Anda mengelola beberapa akun, otomasi, iklan, atau scraping, proxy Anda bukan sekadar alat koneksi. Ini adalah bagian dari sistem keamanan Anda. Dan dalam banyak pengaturan, ini adalah bagian terlemah karena sebagian besar pengaturan proxy pada dasarnya tidak aman.

Panduan ini menjelaskannya:

Kapan pengaturan proxy tetap aman di bawah beban kerja scraping, multi-accounting, dan otomasi

Bagaimana proxy dapat mengekspos data Anda melalui penanganan traffic, logging, atau reputasi IP yang lemah

Kesalahan konfigurasi apa yang menyebabkan kebocoran, pemblokiran, dan penghubungan akun

Pengaturan proxy aman langkah demi langkah untuk operasi yang stabil dan rendah deteksi.

TL;DR

Proxy gratis dan berkualitas rendah berisiko karena IP sering dibagikan, digunakan kembali, dan memiliki riwayat penyalahgunaan yang tidak diketahui.

Sebagian besar pemblokiran, kebocoran, dan penghubungan akun berasal dari reputasi IP yang buruk dan routing yang tidak stabil, bukan dari penggunaan proxy itu sendiri.

Pengaturan yang aman memerlukan IP yang bersih, sesi yang konsisten, dan kontrol atas cara traffic dialihkan.

Apakah proxy aman?

Proxy bisa aman, tetapi hanya dalam kondisi yang tepat. Risiko utama bukanlah proxy itu sendiri, tetapi bagaimana proxy tersebut diperoleh dan dikelola, terutama dalam hal reputasi IP, pembagian, dan kontrol traffic.

Dalam praktiknya, ada dua pengaturan:

Pengaturan aman:

IP bersih dengan reputasi yang diketahui

Sesi stabil per akun

Routing dan isolasi yang terkontrol

Tidak ada riwayat penyalahgunaan bersama

Pengaturan tidak aman:

Pool proxy gratis atau didaur ulang

IP dibagikan di antara pengguna yang tidak dikenal

Rotasi yang tidak stabil atau acak

Tidak ada visibilitas terhadap riwayat atau penggunaan IP

Sebagian besar kegagalan di dunia nyata (pemblokiran, loop CAPTCHA, penghubungan akun, atau eksposur data) tidak berasal dari penggunaan proxy. Mereka berasal dari menjalankan traffic melalui sisi yang tidak aman dari pembagian ini.

Bagaimana proxy melindungi data Anda

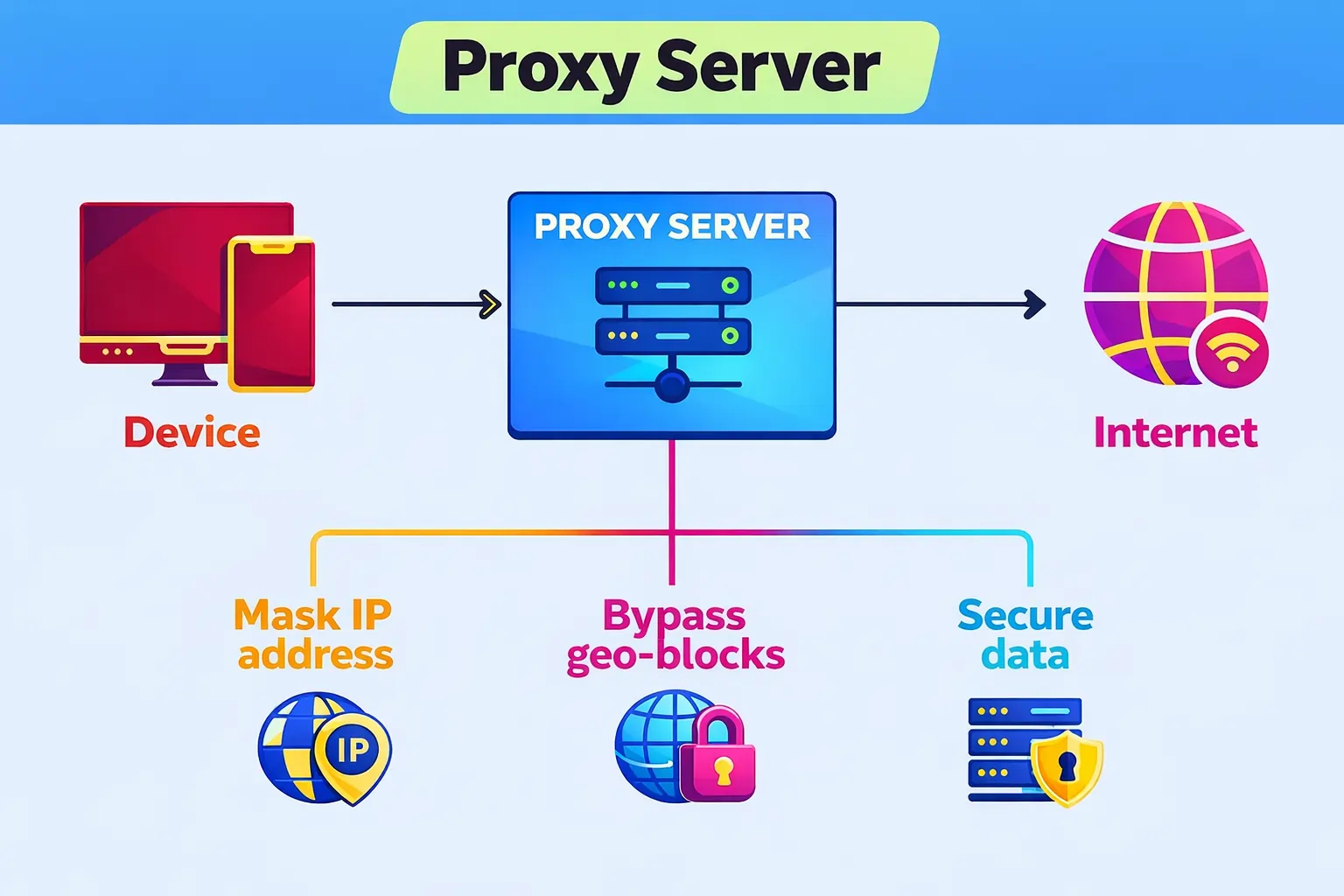

Proxy berada di antara Anda dan platform target, bertindak sebagai perantara untuk semua permintaan keluar dan masuk.

Alih-alih koneksi langsung:

Anda → Situs Web

Lalu lintas dialihkan melalui lapisan proxy:

Anda → Proxy → Situs Web

Dalam praktiknya, struktur ini mengubah cara data Anda ditangani di tingkat jaringan. Jika dikonfigurasi dengan benar, ini menyediakan tiga fungsi inti:

Penyamaran IP: platform target melihat IP proxy, bukan IP asli Anda

Pemisahan lingkungan: akun, sesi, atau alur kerja yang berbeda dapat diisolasi melalui koneksi proxy terpisah

Lapisan kontrol lalu lintas: permintaan dialihkan melalui lapisan perantara yang telah ditentukan alih-alih akses langsung.

Namun, arsitektur ini juga memperkenalkan ketergantungan kritis: proxy menjadi bagian dari batas kepercayaan Anda.

Setiap permintaan melewatinya, yang berarti penyedia yang menangani proxy tersebut memiliki posisi potensial dalam aliran data Anda. Jika infrastruktur proxy tidak stabil, salah dikonfigurasi, atau tidak tepercaya, ini menjadi titik di mana lalu lintas dapat terekspos, dicatat, atau dikorelasikan lintas sesi.

Ketika proxy menjadi risiko keamanan

Dalam alur kerja berbasis proxy yang nyata, masalah keamanan berasal dari kualitas infrastruktur, riwayat IP, dan cara lalu lintas ditangani di seluruh sistem penskalaan seperti scraping, otomasi, dan pengaturan multi-akun.

1. Proxy gratis atau berkualitas rendah

Proxy gratis dan berkualitas rendah biasanya beroperasi tanpa kontrol ketat atas penanganan lalu lintas. Permintaan dapat melewati node bersama atau tidak tepercaya di mana pencatatan, modifikasi, atau penggunaan ulang data dimungkinkan. IP sering didaur ulang di beberapa pengguna dan terekspos pada pola penyalahgunaan publik.

Ini menciptakan sesi yang tidak stabil, blacklist IP yang cepat, dan tingkat deteksi yang meningkat dalam otomasi dan alur kerja berbasis akun. Dalam praktiknya, lapisan proxy berhenti berperilaku seperti batas keamanan dan menjadi bagian dari permukaan eksposur.

2. IP bersama & disalahgunakan

Pool proxy bersama berarti beberapa pengguna beroperasi pada riwayat IP yang sama. Riwayat itu tidak direset. Jika IP sebelumnya digunakan untuk spam, otomasi, atau pelanggaran kebijakan, reputasi tersebut diwariskan oleh setiap sesi baru yang dialihkan melaluinya.

Akibatnya, platform mengurangi kepercayaan di tingkat jaringan, yang mengarah pada:

Peningkatan tantangan CAPTCHA

Pembatasan akun

Penurunan kinerja bahkan ketika perilaku pengguna benar.

Periksa IP Anda sebelum otomasi Anda rusak atau akun ditandai menggunakan alat gratis CyberYozh. Ini memeriksa reputasi IP di 50 database dan mengembalikan laporan instan kepada Anda.

→ Periksa reputasi IP secara gratis sebelum Anda menjalankan akun

3. Tidak ada isolasi antar akun

Masalah struktural yang umum adalah menjalankan beberapa akun tanpa pemisahan lapisan identitas yang tepat. Ketika akun berbagi IP, sidik jari browser, atau pengaturan routing yang tidak konsisten, platform dapat menghubungkannya di tingkat infrastruktur.

Ini mengarah pada penghubungan akun, deteksi pola, dan larangan berjenjang di mana satu akun yang ditandai meningkatkan risiko untuk seluruh grup. Risikonya bahkan lebih tinggi pada platform sensitif seperti Instagram, Facebook, atau akun TikTok.

4. Proxy tidak terenkripsi atau salah dikonfigurasi

Kesalahan konfigurasi menghilangkan lapisan perlindungan sepenuhnya. Kebocoran DNS, kesalahan routing, atau enkripsi yang hilang dapat mengekspos alamat IP asli atau melewati jalur proxy sepenuhnya.

Dalam kasus ini, proxy tidak lagi menjadi bagian dari aliran permintaan, dan anonimitas secara efektif rusak di tingkat jaringan.

5. Penyedia tidak tepercaya

Penyedia proxy yang tidak tepercaya memperkenalkan risiko keamanan. Jika infrastruktur menggunakan routing yang tidak stabil, pencatatan yang tidak jelas, atau pool IP yang kelebihan beban, lalu lintas menjadi tidak dapat diprediksi dan lebih sulit dikontrol.

Dalam pengaturan terstruktur, tim biasanya mengandalkan infrastruktur proxy terkelola seperti CyberYozh untuk routing yang stabil dan pool IP yang terkontrol. Ini meningkatkan konsistensi dalam penskalaan alur kerja dan meningkatkan persentase operasi yang berhasil.

Proxy sebagai kerentanan: Bagaimana data Anda dicuri

Anda benar untuk bertanya-tanya «Bisakah proxy mencuri data?» Proxy bukan hanya alat routing; ini adalah lapisan pemrosesan lalu lintas yang mendekripsi, menangani, dan meneruskan permintaan antara pengguna dan platform target. Jika lapisan tersebut tidak tepercaya, maka akan menjadi bagian dari paparan data.

1. Serangan Man-in-the-middle (MitM)

Risiko utama dalam lalu lintas proxy adalah pemrosesan Man-in-the-Middle. Proxy mengenkripsi lalu lintas antara pengguna dan dirinya sendiri, tetapi harus mendekripsinya sebelum meneruskan permintaan.

Pada titik tersebut, proxy dapat mengakses data yang tidak terenkripsi di dalam aliran.

Ini mungkin termasuk login, kata sandi, cookie sesi, data pembayaran, dan pesan pribadi. Proxy gratis dan berkualitas rendah sangat berisiko karena infrastruktur mereka sering mengandalkan pengumpulan atau penjualan kembali lalu lintas daripada routing yang aman.

2. Kebijakan pencatatan data

Kebijakan pencatatan data mendefinisikan data pengguna dan koneksi apa yang dicatat oleh penyedia proxy. Risiko keamanan proxy bergantung pada apa yang dicatat dan bagaimana data tersebut digunakan. Pencatatan operasional adalah standar dan mencakup waktu koneksi, penggunaan bandwidth, dan kejadian autentikasi. Ini diperlukan untuk stabilitas, penagihan, dan kontrol penyalahgunaan.

Pencatatan aktivitas berbeda. Ini melacak perilaku pengguna seperti situs web yang dikunjungi dan data tingkat permintaan. Dalam lingkungan dengan kepercayaan rendah, data ini dapat disimpan, dianalisis, atau dimonetisasi.

3. Malware dan injeksi lalu lintas

Karena proxy mengontrol aliran permintaan, mereka dapat memodifikasi lalu lintas sebelum mencapai pengguna. Ketika lalu lintas HTTPS didekripsi untuk penerusan, konten dapat diubah atau disuntikkan sebelum enkripsi ulang.

Ini memungkinkan injeksi iklan, modifikasi konten, pengalihan phishing, intersepsi kredensial, pembajakan sesi, dan penggantian file yang diunduh dengan muatan berbahaya.

4. Efek «tetangga buruk» (proxy bersama)

Proxy bersama menggunakan kembali IP yang sama di beberapa pengguna. Jika IP tersebut sebelumnya digunakan untuk spam, otomasi, atau penyalahgunaan, reputasinya akan terbawa.

Ini menyebabkan berkurangnya kepercayaan, peningkatan frekuensi CAPTCHA, pembatasan akses, dan deteksi lebih cepat dalam alur kerja otomatis.

5. Kebocoran DNS

Kebocoran DNS terjadi ketika resolusi domain melewati proxy dan ditangani oleh ISP. Bahkan dengan proxy aktif, permintaan DNS dapat mengekspos domain yang dikunjungi secara eksternal, mengungkapkan pola penjelajahan di tingkat jaringan.

6. Kebocoran WebRTC

WebRTC adalah sistem tingkat browser yang dapat mengekspos alamat IP asli di luar routing proxy. Dalam beberapa kasus, ini sepenuhnya melewati konfigurasi proxy, menciptakan jalur kebocoran identitas langsung di lapisan browser yang harus dikontrol secara terpisah.

Jenis proxy & perbedaan keamanan

Tidak semua proxy berperilaku sama. Tingkat keamanan, ketahanan deteksi, dan stabilitas mereka bergantung pada sumber IP dan bagaimana infrastruktur yang mendasarinya dibangun. Dalam alur kerja dunia nyata seperti scraping, otomasi, dan manajemen multi-akun, jenis proxy secara langsung menentukan sinyal kepercayaan dan risiko kegagalan.

Proxy mobile

Proxy mobile menggunakan IP 4G/5G asli dari operator seluler. Ini membuat mereka menjadi kategori dengan kepercayaan tertinggi karena perilaku jaringan seluler yang diperlakukan platform sebagai lalu lintas pengguna yang sah. Dengan demikian, mereka paling kecil kemungkinannya memicu deteksi.

Terbaik untuk: operasi media sosial, farming akun, dan alur kerja dengan sensitivitas tinggi di mana kelangsungan hidup akun dan sinyal kepercayaan lebih penting daripada kecepatan.

Proxy residensial

Proxy residensial merutekan lalu lintas melalui perangkat pengguna asli yang ditugaskan ISP, yang memberi mereka legitimasi dan perilaku sesi yang stabil. Mereka lebih stabil dan skalabel daripada proxy mobile dalam alur kerja terstruktur, tetapi sedikit lebih terdeteksi di bawah analisis platform yang agresif.

Biasa digunakan untuk: scraping, otomasi penjelajahan, dan pengaturan multi-akun di mana keseimbangan antara stabilitas, biaya, dan kepercayaan diperlukan.

Proxy datacenter

Proxy datacenter dihasilkan dari infrastruktur server, seperti AWS. Ini membuat mereka cepat dan skalabel tetapi lebih rendah kepercayaannya dari perspektif sebagian besar platform. Karena rentang IP mereka diketahui, mereka lebih mungkin dibatasi laju, ditandai, atau diblokir di bawah sistem deteksi yang ketat.

Terbaik untuk: tugas non-sensitif atau volume tinggi di mana kecepatan dan efisiensi biaya lebih penting daripada kerahasiaan atau keamanan akun.

Mengapa CyberYozh (infrastruktur yang dibangun untuk operasi stabil, bukan sekadar akses IP)

Sebagian besar layanan proxy hanya memberikan IP. Namun dalam alur kerja nyata (scraping, otomasi, iklan, atau multi-akun), proxy menjadi bagian dari infrastruktur Anda. Dan di sinilah keamanan mulai bergantung pada pool IP yang tidak stabil, riwayat reputasi yang tidak diketahui, dan kontrol risiko yang hilang.

Inilah mengapa CyberYozh dibangun berbeda:

Pool IP terkelola alih-alih sumber proxy daur ulang acak – mengurangi kemungkinan bahwa IP sebelumnya disalahgunakan untuk spam atau pelanggaran platform.

Reputasi IP dan pemeriksaan risiko penipuan sebelum digunakan – verifikasi apakah IP bersih atau sudah ditandai sebelum merutekan lalu lintas nyata melaluinya, meminimalkan larangan dan CAPTCHA.

Penanganan sesi stabil dan perutean terkontrol – mengurangi pergantian IP acak, kerusakan sesi, dan paparan IP pengguna campuran, yang merupakan penyebab umum penghubungan akun dan deteksi.

Fitur utama:

50+ juta IP di 100+ negara

Distribusi stabil IP mobile, residential, dan datacenter yang dirancang untuk penggunaan jangka panjang, bukan pool publik daur ulang.Proxy mobile LTE/5G tanpa batas dengan jaringan operator asli

Dibangun untuk lingkungan kepercayaan tinggi seperti platform media sosial, iklan, dan sistem berbasis akun di mana stabilitas sesi penting.Cakupan residential + datacenter dalam satu ekosistem

Alih-alih mengganti penyedia, Anda menyesuaikan jenis proxy dengan tugas: scraping, otomasi, atau eksekusi berkecepatan tinggi.Dukungan otomasi berbasis API

Bekerja langsung dengan Scrapy, Selenium, Playwright, Puppeteer, Postman, dan skrip khusus, sehingga proxy terintegrasi penuh ke dalam alur kerja.Aktivasi SMS + alat verifikasi dalam sistem yang sama

Pembuatan akun, penskalaan, dan verifikasi ditangani dalam satu lingkungan alih-alih vendor terpisah.

Kasus penggunaan: Sebuah agensi media sosial di Barcelona mengelola 90 akun Instagram dan TikTok untuk merek e-commerce menggunakan proxy mobile dan residential ISP CyberYozh. Setiap akun berjalan pada IP khusus. Selama 14 bulan, mereka berkembang dari 25 menjadi 90 akun dengan nol larangan, tidak ada kebocoran data yang terdeteksi, dan otomasi stabil tanpa CAPTCHA, mempertahankan kinerja yang dapat diprediksi tanpa overhead operasional tambahan.

Seperti apa pengaturan proxy yang aman

Pengaturan proxy yang aman adalah tentang struktur dan kontrol, bukan hanya memiliki IP. Inilah yang seharusnya terlihat dalam praktik:

Satu akun = satu identitas stabil

Setiap akun berjalan pada IP khusus atau sesi sticky yang konsisten, tanpa pergantian acak antara IP yang berbeda.Perilaku sesi konsisten

Akun yang sama tidak boleh terus-menerus mengubah lokasi, jenis IP, atau pola jaringan, karena ini memicu verifikasi dan hilangnya kepercayaan.Reputasi IP bersih

IP diperiksa sebelum digunakan untuk menghindari alamat yang sebelumnya disalahgunakan, masuk daftar hitam, atau ditandai yang meningkatkan risiko larangan.Rotasi IP terkontrol (tidak acak)

Rotasi hanya terjadi secara terstruktur, bukan terus-menerus atau tidak terduga selama sesi aktif.Routing stabil di bawah beban

Pengaturan harus bekerja dengan cara yang sama baik Anda menjalankan 5 akun atau 100 — tanpa pemblokiran mendadak, reset, atau penurunan performa.Pemeriksaan awal sebelum eksekusi

Kualitas IP dan sinyal risiko diverifikasi sebelum lalu lintas dimulai, bukan bereaksi setelah masalah muncul.

Singkatnya: pengaturan proxy yang aman dapat diprediksi, terisolasi, dan berdasarkan riwayat IP yang bersih — bukan infrastruktur bersama atau rotasi yang tidak terkontrol.

Cara Memilih Proxy yang Aman

Memilih proxy yang aman bukan tentang kecepatan atau label pemasaran — tetapi tentang apakah Anda dapat mempercayai infrastruktur, kebijakan, dan kualitas IP penyedia dalam penggunaan nyata.

Periksa reputasi dan model bisnis. Hindari proxy gratis untuk hal-hal yang sensitif. Penyedia yang andal adalah layanan berbayar dengan rekam jejak terbukti dan operasi transparan. Jika tidak ada model bisnis yang jelas, biasanya Anda adalah produknya, bukan kliennya.

Tinjau kebijakan privasi, bukan slogan. Cari tahu apa yang sebenarnya dikumpulkan dan mengapa. Penyedia yang dapat dipercaya dengan jelas mendefinisikan data apa yang disimpan (penagihan, info akun) dan tidak melacak atau menjual aktivitas browsing atau konten lalu lintas.

Periksa yurisdiksi dan transparansi hukum. Negara tempat penyedia beroperasi itu penting. Yurisdiksi privasi yang kuat dan pendaftaran perusahaan yang transparan mengurangi risiko hukum dan kepatuhan yang tersembunyi.

Gunakan protokol aman yang modern. Pilih penyedia yang mendukung HTTPS dan SOCKS5 dengan autentikasi yang tepat. Penanganan protokol yang lemah atau ketinggalan zaman meningkatkan eksposur selama transmisi lalu lintas.

Pilih proxy dedicated daripada shared. Proxy dedicated (pribadi) menghilangkan efek "tetangga buruk" dan mencegah kontaminasi reputasi, yang merupakan salah satu penyebab paling umum dari pemblokiran dan CAPTCHA.

Kesimpulan

Proxy aman hanya ketika infrastrukturnya terkontrol. Proxy itu sendiri bukan risikonya; riwayat IP bersama, routing yang tidak stabil, dan kurangnya visibilitas atas penanganan lalu lintas adalah yang menciptakan pemblokiran, kebocoran, dan penghubungan akun.

CyberYozh menggabungkan kumpulan IP yang dikelola, pemeriksaan reputasi, dan kontrol sesi yang stabil, sehingga penggunaan proxy tidak berdasarkan tebakan tetapi pada kondisi infrastruktur yang terverifikasi.