Чи безпечні проксі? Реальні ризики, безпека даних та як уникнути витіків (Гайд 2026)

Ви купуєте проксі, щоб захистити свою активність. Але ось про що багато хто не думає: сам проксі бачить усе. І якщо ви обрали не того провайдера, ви щойно передали свої логіни, куки та особисті повідомлення незнайомцю.

Дослідження безкоштовних проксі-сервісів 2018 року показало, що 92% відкритих проксі не відповідають на запити і ненадійні. Деякі з них впроваджують рекламу та мають різні політики логування. Тим часом платформи на кшталт Instagram і TikTok навчилися краще визначати IP датацентрів, підштовхуючи користувачів до резидентських та мобільних проксі, які складніші для перевірки.

Якщо ви керуєте кількома акаунтами, використовуєте автоматизацію, рекламу або парсинг, ваш проксі — це не просто інструмент підключення. Це частина вашої системи безпеки. І в багатьох конфігураціях це найслабша частина, тому що більшість проксі-конфігурацій небезпечні.

У цьому гайді ми розберемо:

Коли проксі-конфігурації залишаються безпечними при парсингу, мультиакаунтингу та автоматизації

Як проксі можуть розкрити ваші дані через обробку трафіку, логування або слабку репутацію IP

Які помилки конфігурації призводять до витіків, банів та зв'язування акаунтів

Покрокове налаштування безпечного проксі для стабільної роботи з низьким рівнем виявлення.

Коротко

Безкоштовні та низькоякісні проксі ризиковані, тому що IP часто використовуються спільно, повторно та мають історію зловживань.

Більшість банів, витіків та зв'язування акаунтів відбувається через погану репутацію IP та нестабільну маршрутизацію, а не від самого факту використання проксі.

Безпечні конфігурації вимагають чистих IP, стабільних сесій та контролю над маршрутизацією трафіку.

Чи безпечні проксі?

Проксі можуть бути безпечними, але лише за правильних умов. Основний ризик — не сам проксі, а те, як він отриманий і керується, особливо в плані репутації IP, спільного використання та контролю трафіку.

На практиці існує дві конфігурації:

Безпечна конфігурація:

Чисті IP з відомою репутацією

Стабільні сесії для кожного акаунта

Контрольована маршрутизація та ізоляція

Відсутність спільної історії зловживань

Небезпечна конфігурація:

Безкоштовні або перероблені пули проксі

Спільні IP між невідомими користувачами

Нестабільна або випадкова ротація

Відсутність видимості історії або використання IP

Більшість реальних збоїв (бани, цикли CAPTCHA, зв'язування акаунтів або розкриття даних) відбувається не від використання проксі. Вони відбуваються від пропуску трафіку через небезпечну сторону цього розділення.

Як проксі захищають ваші дані

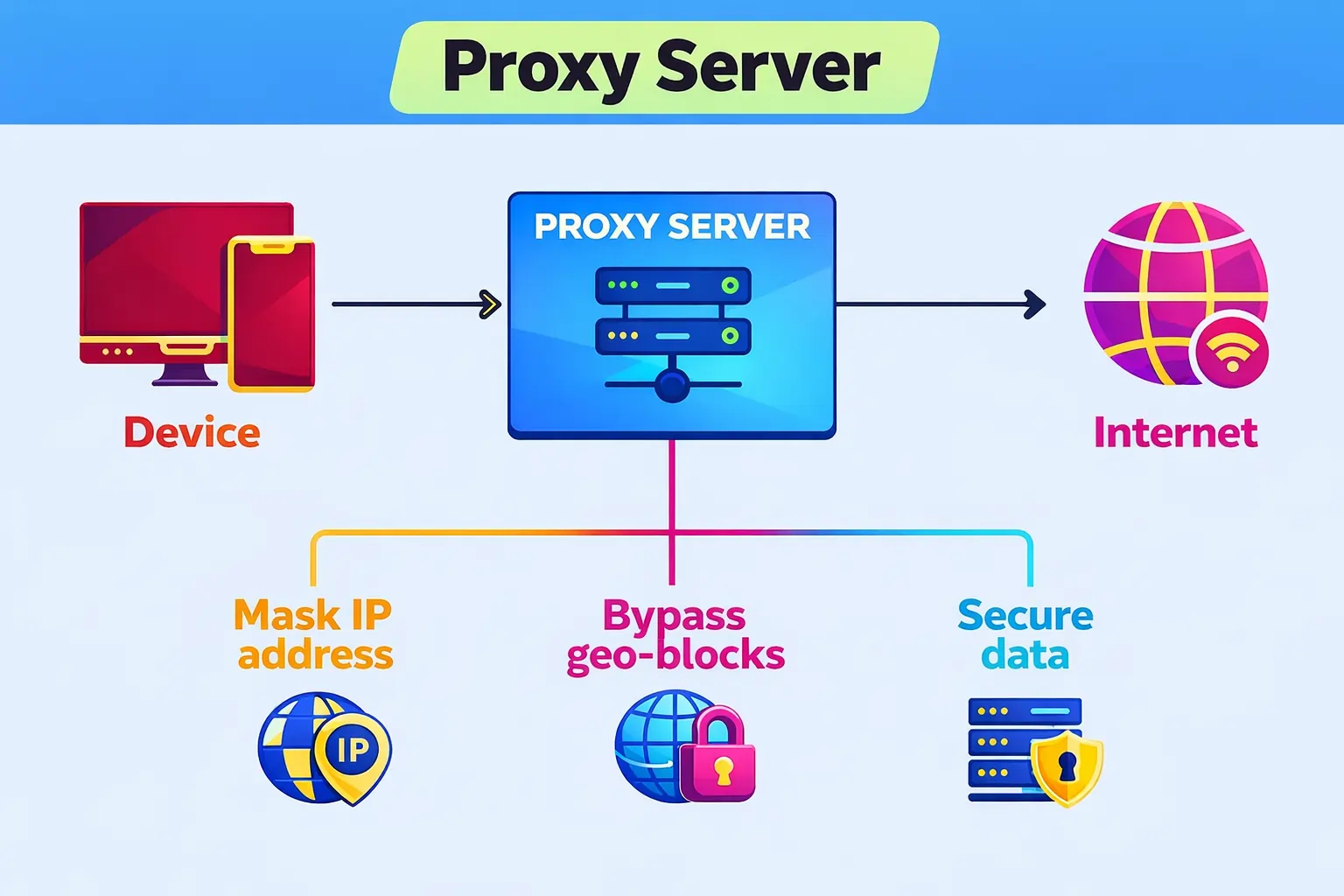

Проксі знаходиться між вами та цільовою платформою, виступаючи посередником для всіх вихідних та вхідних запитів.

Замість прямого підключення:

Ви → Сайт

Трафік маршрутизується через проксі-шар:

Ви → Проксі → Сайт

На практиці ця структура змінює спосіб обробки ваших даних на мережевому рівні. За правильного налаштування вона забезпечує три основні функції:

Маскування IP: цільова платформа бачить IP проксі, а не ваш реальний IP

Розділення середовищ: різні акаунти, сесії або робочі процеси можуть бути ізольовані через окремі проксі-з'єднання

Шар контролю трафіку: запити маршрутизуються через певний проміжний шар замість прямого доступу.

Однак ця архітектура також створює критичну залежність: проксі стає частиною вашої межі довіри.

Кожен запит проходить через нього, що означає, що провайдер, який керує цим проксі, має потенційну позицію у вашому потоці даних. Якщо проксі-інфраструктура нестабільна, неправильно налаштована або не заслуговує на довіру, вона стає точкою, де трафік може бути розкрито, залоговано або скорельовано між сесіями.

Коли проксі стають загрозою безпеці

У реальних робочих процесах на основі проксі проблеми безпеки виникають через якість інфраструктури, історію IP та спосіб обробки трафіку в масштабованих системах, таких як парсинг, автоматизація та налаштування з кількома акаунтами.

1. Безкоштовні або низькоякісні проксі

Безкоштовні та низькоякісні проксі зазвичай працюють без суворого контролю за обробкою трафіку. Запити можуть проходити через спільні або недовірені вузли, де можливе логування, модифікація або повторне використання даних. IP часто перевикористовуються між кількома користувачами та піддаються публічним патернам зловживань.

Це створює нестабільні сесії, швидке занесення IP до чорних списків та підвищені показники виявлення в автоматизації та робочих процесах на основі акаунтів. На практиці проксі-шар перестає поводитися як межа безпеки і часто розкривається.

2. Спільні та скомпрометовані IP

Спільні пули проксі означають, що кілька користувачів працюють з однією й тією ж історією IP. Ця історія не скидається. Якщо IP раніше використовувався для спаму, автоматизації або порушень політики, ця репутація успадковується кожною новою сесією, яка маршрутизується через нього.

У результаті платформи знижують довіру на мережевому рівні, що призводить до:

Збільшення CAPTCHA-перевірок

Обмежень акаунтів

Зниження продуктивності навіть за коректної поведінки користувача.

Перевірте свій IP до того, як ваша автоматизація зламається або акаунти будуть позначені, використовуючи безкоштовний інструмент CyberYozh. Він перевіряє репутацію IP за 50 базами даних і повертає миттєвий звіт.

→ Перевірити репутацію IP безкоштовно перед запуском акаунтів.

3. Відсутність ізоляції між акаунтами

Поширена структурна проблема — запуск кількох акаунтів без належного розділення шарів ідентифікації. Коли акаунти використовують спільні IP, відбитки браузера або непослідовні налаштування маршрутизації, платформи можуть зв'язати їх на рівні інфраструктури.

Це призводить до зв'язування акаунтів, виявлення патернів та каскадних банів, коли один позначений акаунт підвищує ризик для всієї групи. Ризики ще вищі на чутливих платформах, таких як Instagram, Facebook або акаунти TikTok.

4. Незашифровані або неправильно налаштовані проксі

Неправильне налаштування повністю усуває захисний шар. Витіки DNS, помилки маршрутизації або відсутність шифрування можуть розкрити реальну IP-адресу або повністю обійти проксі-шлях.

У цих випадках проксі більше не є частиною потоку запитів, і анонімність фактично порушується на мережевому рівні.

5. Ненадійні провайдери

Ненадійні провайдери проксі створюють ризики безпеки. Якщо інфраструктура використовує нестабільну маршрутизацію, неясне логування або перевантажені пули IP, трафік стає непередбачуваним і важче контрольованим.

У структурованих налаштуваннях команди зазвичай покладаються на керовані проксі-інфраструктури, такі як CyberYozh, для стабільної маршрутизації та контрольованих пулів IP. Це покращує послідовність у масштабуванні робочих процесів та збільшує відсоток успішних операцій.

Проксі як вразливість: як крадуть ваші дані

Ви маєте рацію, ставлячи питання «Чи можуть проксі вкрасти дані?» Проксі — це не просто інструмент маршрутизації; це рівень обробки трафіку, який розшифровує, обробляє та перенаправляє запити між користувачем і цільовою платформою. Якщо цей рівень не заслуговує на довіру, він стає частиною витіку даних.

1. Атака посередника (MitM)

Основний ризик у проксі-трафіку — це обробка за типом «людина посередині». Проксі шифрує трафік між користувачем і собою, але повинен розшифрувати його перед пересиланням запитів.

У цей момент він може отримати доступ до незашифрованих даних усередині потоку.

Це можуть бути логіни, паролі, сесійні куки, платіжні дані та особисті повідомлення. Безкоштовні та низькоякісні проксі особливо небезпечні, оскільки їхня інфраструктура часто базується на зборі або перепродажу трафіку, а не на безпечній маршрутизації.

2. Політика логування даних

Політика логування даних визначає, які дані користувача та підключення записує провайдер проксі. Ризики безпеки проксі залежать від того, що логується і як це використовується. Операційне логування є стандартом і включає час підключення, використання пропускної здатності та події автентифікації. Воно необхідне для стабільності, білінгу та контролю зловживань.

Логування активності — це зовсім інша ситуація. Воно відстежує поведінку користувача, таку як відвідані сайти та дані на рівні запитів. У середовищах з низькою довірою ці дані можуть зберігатися, аналізуватися або монетизуватися.

3. Шкідливе ПЗ та впровадження в трафік

Оскільки проксі контролюють потік запитів, вони можуть змінювати трафік до того, як він досягне користувача. Коли HTTPS-трафік розшифровується для пересилання, контент може бути змінений або впроваджений перед повторним шифруванням.

Це дозволяє впроваджувати рекламу, змінювати контент, перенаправляти на фішингові сайти, перехоплювати облікові дані, захоплювати сесії та замінювати завантажувані файли шкідливими.

4. Ефект «поганого сусіда» (спільні проксі)

Спільні проксі повторно використовують одну й ту саму IP-адресу для кількох користувачів. Якщо ця IP раніше використовувалася для спаму, автоматизації або зловживань, її репутація переноситься.

Це призводить до зниження довіри, збільшення частоти CAPTCHA, обмежень доступу та швидшого виявлення в автоматизованих процесах.

5. Витіки DNS

Витіки DNS відбуваються, коли розв'язання доменів обходить проксі та обробляється провайдером. Навіть при активному проксі DNS-запити можуть розкривати відвідані домени ззовні, виявляючи патерни перегляду на рівні мережі.

6. Витіки WebRTC

WebRTC — це система на рівні браузера, яка може розкривати реальні IP-адреси поза маршрутизацією проксі. У деяких випадках вона повністю обходить конфігурацію проксі, створюючи прямий шлях витіку ідентифікації на рівні браузера, який необхідно контролювати окремо.

Типи проксі та відмінності в безпеці

Не всі проксі поводяться однаково. Їхній рівень безпеки, стійкість до виявлення та стабільність залежать від джерела IP та того, як побудована базова інфраструктура. У реальних робочих процесах, таких як скрейпінг, автоматизація та управління кількома акаунтами, тип проксі безпосередньо визначає сигнали довіри та ризик збою.

Мобільні проксі

Мобільні проксі використовують реальні 4G/5G IP від мобільних операторів. Це робить їх категорією з найвищою довірою завдяки поведінці мобільної мережі, яку платформи сприймають як легітимний користувацький трафік. Таким чином, вони найменш імовірно викличуть виявлення.

Найкраще підходять для: операцій у соціальних мережах, фармінгу акаунтів і високочутливих процесів, де виживання акаунта та сигнали довіри важливіші за швидкість.

Резидентські проксі

Резидентські проксі спрямовують трафік через реальні пристрої користувачів з IP, призначеними провайдером, що надає їм легітимність і стабільну поведінку сесій. Вони більш стабільні та масштабовані, ніж мобільні проксі в структурованих процесах, але трохи більш виявлювані при агресивному аналізі платформ.

Зазвичай використовуються для: скрейпінгу, автоматизації перегляду та налаштування кількох акаунтів, де потрібен баланс між стабільністю, вартістю та довірою.

Проксі датацентру

Проксі датацентру генеруються з серверної інфраструктури, такої як AWS. Це робить їх швидкими та масштабованими, але менш довіреними з точки зору більшості платформ. Оскільки їхні IP-діапазони відомі, вони з більшою ймовірністю будуть обмежені за швидкістю, позначені або заблоковані при суворих системах виявлення.

Найкраще підходить для: нечутливих завдань або завдань з великим обсягом даних, де швидкість і економічна ефективність важливіші за скритність або безпеку акаунта.

Чому CyberYozh (інфраструктура, створена для стабільної роботи, а не просто доступ до IP)

Більшість проксі-сервісів обмежуються наданням IP-адреси. Але в реальних робочих процесах (парсинг, автоматизація, реклама або мультиаккаунтинг) проксі стає частиною вашої інфраструктури. І саме тут безпека починає залежати від нестабільних пулів IP, невідомої історії репутації та відсутності контролю ризиків.

Ось чому CyberYozh працює інакше:

Керовані пули IP – ймовірність того, що IP раніше використовувався для спаму або порушень правил платформ, вкрай мала.

Перевірка репутації IP та ризиків шахрайства перед використанням – перевіряйте, чистий IP чи вже позначений, перш ніж направляти через нього реальний трафік, мінімізуючи бани та капчі.

Стабільна обробка сесій та контрольована маршрутизація – знижує випадкове перемикання IP, розрив сесій та змішане використання IP різними користувачами, що є поширеною причиною зв'язування акаунтів та виявлення.

Ключові особливості:

Понад 50 мільйонів IP у понад 100 країнах

Стабільний розподіл мобільних, резидентських проксі та проксі датацентру, розроблених для довгострокового використання, а не перероблених публічних пулів.Безлімітні мобільні LTE/5G проксі з реальними мережами операторів зв'язку

Створені для середовищ з високим рівнем довіри, таких як соціальні мережі, реклама та системи на основі акаунтів, де важлива стабільність сесії.Покриття резидентських проксі та проксі датацентру в одній екосистемі

Замість зміни провайдерів ви підбираєте тип проксі під задачу: парсинг, автоматизація або високошвидкісне виконання.Підтримка автоматизації з пріоритетом API

Працює напряму зі Scrapy, Selenium, Playwright, Puppeteer, Postman та користувацькими скриптами, тому проксі повністю інтегруються в робочі процеси.SMS-активація + інструменти верифікації в одній системі

Створення, масштабування та верифікація акаунтів виконуються в одному середовищі замість окремих постачальників.

Кейс: Агентство соціальних мереж у Барселоні керує 90 акаунтами Instagram та TikTok для брендів електронної комерції, використовуючи мобільні проксі та резидентські ISP-проксі CyberYozh. Кожен акаунт працює на виділеному IP. За 14 місяців вони масштабувалися з 25 до 90 акаунтів без жодного бану, без виявлених витіків даних та зі стабільною автоматизацією без капчі, підтримуючи продуктивність без додаткових операційних витрат.

Як виглядає безпечне налаштування проксі

Безпечне налаштування проксі — це питання структури та контролю, а не просто наявності IP. Ось як це має виглядати на практиці:

Один акаунт = одна стабільна ідентичність

Кожен акаунт працює на виділеному IP або послідовній «липкій» сесії без випадкового перемикання між різними IP.Послідовна поведінка сесії

Один і той самий акаунт не повинен постійно змінювати місцезнаходження, тип IP або мережевий патерн, оскільки це викликає верифікацію та втрату довіри.Чиста репутація IP

IP перевіряються перед використанням, щоб уникнути раніше зловживаних, занесених до чорного списку або позначених адрес, які підвищують ризик бану.Контрольована ротація IP (не випадкова)

Ротація відбувається лише структурованим чином, а не безперервно або непередбачувано під час активних сесій.Стабільна маршрутизація під навантаженням

Налаштування має працювати однаково незалежно від того, чи використовуєте ви 5 акаунтів або 100 — без раптових блокувань, скидань або падіння продуктивності.Попередня перевірка перед виконанням

Якість IP та сигнали ризику перевіряються до початку трафіку, а не як реакція після появи проблем.

Коротше кажучи: безпечне налаштування проксі передбачуване, ізольоване та засноване на чистій історії IP — а не на спільній інфраструктурі чи неконтрольованій ротації.

Як обрати безпечний проксі

Вибір безпечного проксі — це не питання швидкості чи маркетингових гасел, а питання того, чи можете ви довіряти інфраструктурі провайдера, його політикам та якості IP у реальному використанні.

Перевірте репутацію та бізнес-модель. Уникайте безкоштовних проксі для будь-яких конфіденційних завдань. Надійні провайдери — це платні сервіси з перевіреною репутацією та прозорою роботою. Якщо немає чіткої бізнес-моделі, зазвичай продуктом є ви, а не клієнт.

Вивчіть політику конфіденційності, а не гасла. Зверніть увагу на те, що саме збирається і навіщо. Провайдер, який заслуговує на довіру, чітко визначає, які дані зберігаються (платіжна інформація, дані акаунта) і не відстежує та не продає активність перегляду.

Перевірте юрисдикцію та правову прозорість. Країна, в якій працює провайдер, має значення. Сильні юрисдикції у сфері конфіденційності та прозора реєстрація компанії знижують приховані юридичні ризики та ризики відповідності вимогам.

Використовуйте сучасні безпечні протоколи. Віддавайте перевагу провайдерам, які підтримують HTTPS та SOCKS5 з належною автентифікацією. Слабка або застаріла обробка протоколів збільшує вразливість при передачі трафіку.

Віддавайте перевагу виділеним проксі над спільними. Виділені проксі (приватні) усувають ефект «поганого сусіда» і запобігають зараженню репутації, що є однією з найпоширеніших причин блокувань та CAPTCHA.

Висновок

Проксі безпечні лише тоді, коли інфраструктура контролюється. Сам проксі не є ризиком; спільна історія IP, нестабільна маршрутизація та відсутність видимості обробки трафіку — ось що призводить до блокувань, витіків та зв'язування акаунтів.

CyberYozh App поєднує керовані пули IP, перевірку репутації та стабільний контроль сесій, тому використання проксі засноване не на здогадках, а на перевірених умовах інфраструктури.