Обійти захист Cloudflare: Найкращі практики

Сьогодні давайте розглянемо, чи існує спосіб обійти захист Cloudflare і як переконатися, що ви не порушуєте закон. Хоча Cloudflare — це велика технологічна компанія, що надає послуги веб-інфраструктури для захисту вебсайтів, вона також може обмежувати легітимну діяльність, як-от збір публічних даних або керування кількома акаунтами. Причина в тому, що така діяльність вимагає надсилання кількох запитів на секунду і часто автоматизується для підвищення продуктивності, тому Cloudflare позначає її як схожу на ботів і потенційно шкідливу. Як ми побачимо, ротаційні проксі, разом із такими інструментами, як антидетект-браузери та хмарні телефони, можуть допомогти обійти ці обмеження.

Що таке Cloudflare: глобальна інфраструктура веб-захисту

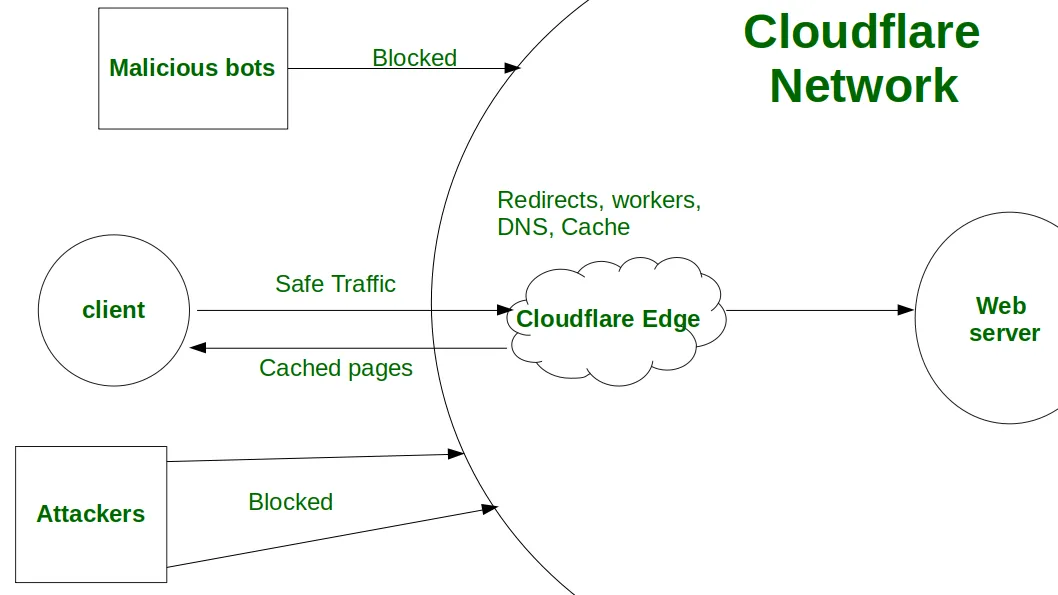

Cloudflare використовує передові системи захисту від ботів і шахрайства, такі як Web Application Firewall (WAF), Bot Management і Turnstile, щоб захистити вебсайти від DDoS-атак, зловмисного скрейпінгу, захоплення акаунтів і спаму. Ці системи діють як посередники між клієнтом і сервером, аналізуючи відбитки браузера, конфігурації TLS/HTTP і поведінку користувачів, щоб відрізнити легітимний людський трафік від автоматизованих скриптів.

Прочитайте статтю CyberYozh про чекери та парсери , щоб дізнатися, як платформи виявляють і блокують підозрілу діяльність

Якщо цифровий відбиток відвідувача виглядає підозрілим, Cloudflare запускає JavaScript-перевірки або CAPTCHA Turnstile, щоб підтвердити присутність людини. Він також може блокувати IP-адреси з низьким рівнем довіри, забороняючи їм доступ до вебсайту. Такі види діяльності, як веб-скрейпінг, автоматизація акаунтів і масове розміщення оголошень, особливо коли вони автоматизовані, виглядають неприродно і схоже на ботів, тому Cloudflare часто обмежує їх, навіть якщо вони легітимні.

Швидко перевірте рівень довіри IP за допомогою IP-чекера від CyberYozh, щоб переконатися, що вас не заблокують.

Cloudflare Web Application Firewall

Web Application Firewall (WAF) — це хмарна система безпеки, яка захищає веб-додатки та API, аналізуючи та фільтруючи вхідний HTTP/HTTPS-трафік у режимі реального часу. Це посередник між клієнтом і додатком, який оцінює кожен запит за наборами правил (так званими rulesets), щоб блокувати зловмисну діяльність, таку як SQL-ін'єкції, міжсайтовий скриптинг (XSS) або DDoS-атаки, дозволяючи при цьому проходити легітимному трафіку. WAF оцінює запит кількома методами:

Виявлення на основі сигнатур: WAF порівнює вхідний трафік із базою даних відомих сигнатур атак, що постійно оновлюється, миттєво блокуючи корисні навантаження, які відповідають розпізнаним загрозам.

Користувацькі правила: адміністратори можуть писати конкретні правила, використовуючи гнучкий синтаксис виразів, щоб фільтрувати трафік на основі IP-адрес, геолокацій, URL-шляхів, HTTP-заголовків або вмісту тіла запиту.

Машинне навчання: Cloudflare застосовує алгоритми машинного навчання для виявлення аномалій і нових загроз, які ще можуть не мати відомої сигнатури.

Порядок виконання: запити оцінюються в певній послідовності, починаючи з правил доступу IP, потім користувацьких правил і, нарешті, правил обмеження швидкості. Перше правило, яке запускає завершальну дію (як-от Block або Managed Challenge), зупиняє подальшу обробку.

Компанії можуть використовувати спеціалізовані інструменти, такі як антидетект-браузери та проксі-мережі, щоб імітувати поведінку людини та успішно обходити ці захисти.

Щоб дізнатися більше, ознайомтеся з автоматизацією веб-скрейпінгу як типовою практикою, що вимагає проксі.

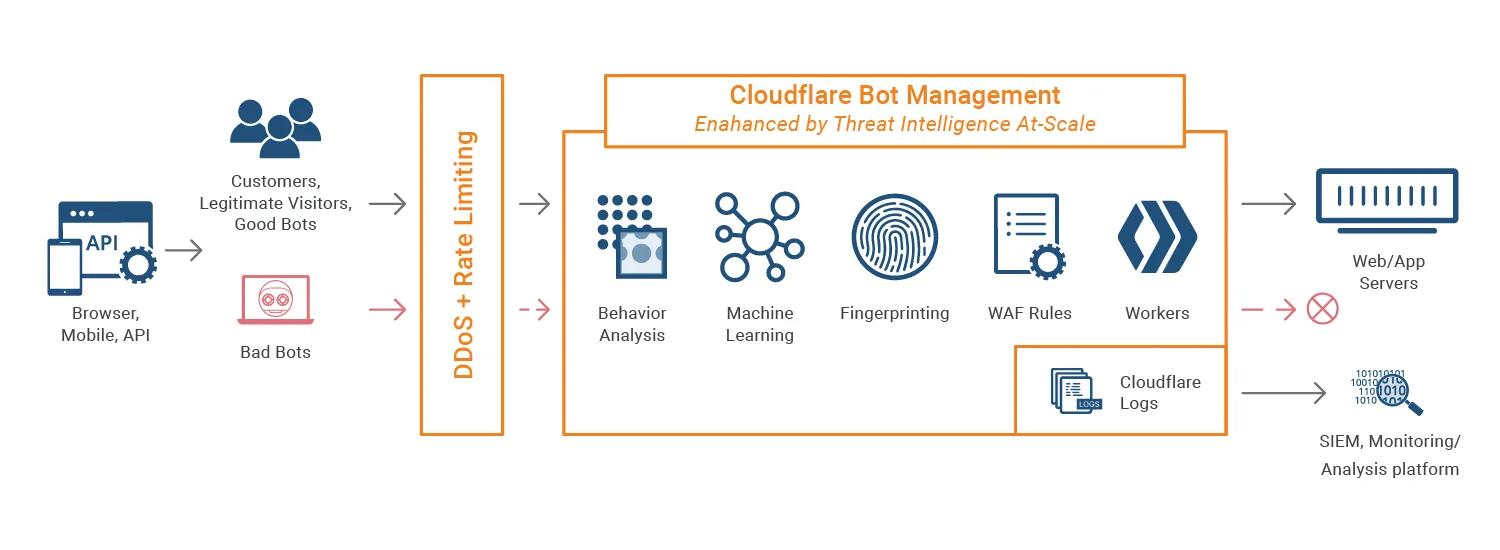

Інструменти виявлення ботів Cloudflare

Cloudflare використовує багаторівневий підхід для виявлення та пом'якшення зловмисного бот-трафіку, водночас дозволяючи легітимним користувачам і перевіреним ботам (як-от Googlebot) безперешкодно отримувати доступ до вебсайтів. Ці механізми виявлення є частиною продуктів Cloudflare Bot Management і Super Bot Fight Mode, які щодня аналізують мільярди запитів у глобальній мережі для постійного оновлення інформації про загрози.

Прочитайте більше про найкращі практики веб-скрейпінгу у статті CyberYozh.

Коли запит надходить на сайт, захищений Cloudflare, він оцінюється в режимі реального часу кількома механізмами виявлення. Кожному запиту зрештою присвоюється Bot Score від 1 (точно автоматизований) до 99 (ймовірно людина). Ось як це працює:

Евристичний механізм перевіряє вхідні запити на очевидні ознаки автоматизації (наприклад, код Python), погану репутацію IP і аномальні HTTP-заголовки. Якщо запит відповідає евристичному правилу, він негайно позначається як бот.

Протокольна та мережева дактилоскопія, щоб переконатися, що запит зроблено з реального пристрою через легітимний браузер. Якщо скрипт намагається підробити User-Agent Chrome, але використовує TLS-відбиток, який не відповідає справжньому браузеру Chrome, Cloudflare позначає невідповідність.

Механізм машинного навчання використовує поведінкове моделювання, навчене на масивному трафіку глобальної мережі Cloudflare, щоб виявляти аномалії. Він оцінює потік сесій, швидкість запитів і шаблони, які відхиляються від нормального людського перегляду, щоб призначити Bot Score.

Активні перевірки (Turnstile і JS): якщо показник бота запиту підозріло низький, але не є прямим блокуванням, Cloudflare видає Managed Challenge або перевірку Turnstile для оцінки поведінки на рівні додатка.

У результаті, якщо запит має низький Bot Score і не позначений як перевірений бот, він або прямо блокується, або перевіряється за допомогою CAPTCHA. Масові автоматизовані запити, типові для різних бізнес-активностей, можуть потрапити до цієї категорії.

Дізнайтеся більше Ротація IP для уникнення блокувань і зрозуміти, як це може допомогти з Bot Score.

Чи законно обходити Cloudflare?

Cloudflare — це сервіс, який захищає вебсайти від несанкціонованого доступу та запитів, що нагадують DDoS-атаки. Отже, чи законно намагатися обійти ці рівні захисту? Відповідь залежить від ваших причин, і якщо ви не порушуєте Умови використання вебсайтів та застосовуєте техніки обходу для легітимних бізнес-цілей, це законно. Наприклад, наступні активності можуть це вимагати:

Веб-скрейпінг: Витягування цін конкурентів, товарних каталогів та ринкових трендів з публічних вебсайтів для коригування корпоративних цінових стратегій та підтримки конкурентоспроможності на ринку.

Управління соціальними мережами: Агрегація публічних настроїв, управління кількома акаунтами бренду та моніторинг згадок бренду на платформах за допомогою автоматизованих інструментів без спрацювання блокувань безпеки.

Аналіз клієнтських даних: Збір публічно доступних відгуків клієнтів та зворотного зв'язку з різних роздрібних платформ для аналізу споживчих настроїв та покращення циклів розробки продукту.

Веб-реклама: Перевірка розміщення реклами, виявлення партнерського шахрайства та забезпечення коректного відображення локалізованих кампаній у різних географічних регіонах за допомогою автоматизованих проксі-мереж.

SEO-моніторинг: Відстеження рейтингу ключових слів, моніторинг зворотних посилань конкурентів та аудит сторінок результатів пошукових систем (SERP) у глобальних локаціях для оптимізації ефективності цифрового маркетингу.

Агрегація тарифів на подорожі: Одночасне сканування кількох вебсайтів авіакомпаній та готелів для надання споживачам консолідованих порівнянь цін у реальному часі та миттєвої доступності бронювання.

У багатьох випадках обхід Cloudflare — це єдиний спосіб завершити вашу роботу, оскільки його захист блокує процеси, що здійснюють часті веб-запити, включно з тими, які потрібні вашому бізнесу.

Як обійти Cloudflare: Практичні підходи

Зважаючи на це, давайте розглянемо кілька способів обходу захисту Cloudflare.

Використання проксі для перевірок Cloudflare

Проксі-мережі, як-от CyberYozh, з понад 50 млн резидентських та мобільних IP-адрес по всьому світу, допомагають зменшити ризик спрацювання виявлення ботів Cloudflare, маршрутизуючи запити через IP-адреси з високими показниками довіри та справжніми даними геолокації. Маршрутизація трафіку через резидентські або мобільні проксі робить автоматизовані запити схожими на легітимні користувацькі сесії. CyberYozh підтримує динамічну ротацію IP через HTTP та SOCKS5, забезпечуючи стабільно високі Bot Score протягом усієї сесії скрейпінгу.

Прочитайте, як проксі допомагають з обходом CAPTCHA , щоб дізнатися більше.

Використання антидетект-браузерів або хмарних телефонів

Антидетект-браузери та хмарні телефони пропонують наступний рівень захисту, надаючи справжні, унікальні відбитки браузера та пристрою, які ML-движок Cloudflare сприймає як окремі людські пристрої. На відміну від стандартних headless-браузерів, що видають ознаки автоматизації, антидетект-браузери роблять кожну сесію практично невідрізнимою від справжнього користувача. У поєднанні з мобільними або резидентськими проксі від CyberYozh кожна сесія представляє повністю узгоджену ідентичність, що відповідає геолокації IP, відбитку пристрою та поведінці браузера.

Дізнайтеся більше про антидетект-браузери та хмарні телефони у спеціальних статтях CyberYozh.

Використання прямого з'єднання через IP

У багатьох випадках, якщо відома IP-адреса цільового вебсайту, можна встановити пряме з'єднання з ним, обходячи всіх посередників, включно з інфраструктурою Cloudflare. Цей метод вимагає з'ясування IP-адреси цільового вебсайту і може бути випробуваний перед використанням проксі або антидетект-інструментів, хоча він не завжди спрацьовує.

Використання автоматизації розв'язання CAPTCHA

Обхід Cloudflare CAPTCHA за допомогою автоматизованих розв'язувачів CAPTCHA — це останній варіант, який фактично покладається на грубу силу, на відміну від усіх інших методів, що зосереджені на обході та запобіганні викликам Cloudflare, а не на їх розв'язанні. Прочитайте більше про розв'язувачі CAPTCHA , щоб зрозуміти, коли цей метод застосовний, але краще використовувати його як резервний варіант, якщо CAPTCHA Cloudflare все ж спрацьовує.

Як знайти IP-адресу вебсайту

Існує кілька способів знайти IP-адресу цільового вебсайту. Давайте їх розглянемо.

Історичні DNS-записи для домену, до яких можна отримати доступ через сервіси на кшталт SecurityTrails та ViewDNS, містять IP-адресу вебсайту серед інших даних

Заголовки електронних листів, які можуть містити IP-адресу відправника, якщо він не використовує сервіси на кшталт Google Workspace, можна переглянути, відкривши вихідний код листа та шукаючи ключові слова Received: та Originating-IP:

SSL/TLS-сертифікати можна шукати за допомогою інструментів на кшталт Censys, а потім знайти IP-адресу вебсайту в цих сертифікатах

Пошук через Shodan — інструмент, який сканує пристрої, підключені до Інтернету, можна використовувати для виявлення IP-адреси сервера вебсайту через його унікальний вміст сторінки

Ці методи не є універсальними, і в багатьох випадках вони не спрацюють, оскільки цільова IP-адреса може бути відсутня в базах даних, сертифікатах та інших джерелах. Проте їх можна спробувати, якщо потрібно виявити IP-адресу вебсайту.

Підсумкові думки: навіщо іноді потрібен обхід Cloudflare

Якщо ви не можете пройти перевірку Cloudflare, вам потрібен сервіс, який допоможе її обійти. Хоча інфраструктура Cloudflare захищає веб від зловмисних агентів, вона також перешкоджає багатьом легітимним агентам займатися веб-скрейпінгом, мультиакаунтингом, аналізом даних, агрегацією тарифів на подорожі та іншими діями, що потребують частих масових запитів. Ось чому там потрібно використовувати проксі-мережі та антидетект-браузери, які ротують запити між чистими IP-адресами та представляють справжні цифрові відбитки пристроїв. Хоча можна використовувати інші методи, проксі-інфраструктура є найнадійнішою, дозволяючи бізнесу автоматизувати свої операції без розкриття даних чи спрацювання банів Cloudflare. Тож перевірте наш каталог проксі зараз і виберіть ті, що відповідають вашим потребам.