¿Son seguros los proxies? Riesgos reales, seguridad de datos y cómo evitar fugas (Guía 2026)

Compras un proxy para proteger tu actividad. Pero esto es lo que la mayoría pasa por alto: el proxy mismo lo ve todo. Y si elegiste el incorrecto, acabas de entregar tus credenciales, cookies y mensajes privados a un desconocido.

Un estudio de 2018 sobre servicios de proxy gratuitos reveló que el 92% de los proxies abiertos no responden a las solicitudes y son poco fiables. Algunos inyectan anuncios y tienen políticas de registro variables. Mientras tanto, plataformas como Instagram y TikTok han mejorado en la detección de IPs de centros de datos, empujando a los usuarios hacia proxies residenciales y proxies móviles, que son más caros y difíciles de verificar.

Si gestionas múltiples cuentas, automatización, anuncios o scraping, tu proxy no es solo una herramienta de conexión. Es parte de tu sistema de seguridad. Y en muchas configuraciones, es la parte más débil porque la mayoría de las configuraciones de proxy son fundamentalmente inseguras.

Esta guía lo desglosa:

Cuándo las configuraciones de proxy permanecen seguras bajo cargas de trabajo de scraping, multi-cuentas y automatización

Cómo los proxies pueden exponer tus datos a través del manejo de tráfico, registro o reputación IP débil

Qué errores de configuración conducen a filtraciones, bloqueos y vinculación de cuentas

Una configuración segura de proxy paso a paso para operaciones estables y de baja detección.

Resumen

Los proxies gratuitos y de baja calidad son arriesgados porque las IPs suelen estar compartidas, reutilizadas y tienen un historial de abuso desconocido.

La mayoría de los bloqueos, filtraciones y vinculación de cuentas provienen de una mala reputación IP y enrutamiento inestable, no del uso de proxies en sí.

Las configuraciones seguras requieren IPs limpias, sesiones consistentes y control sobre cómo se enruta el tráfico.

¿Son seguros los proxies?

Los proxies pueden ser seguros, pero solo bajo las condiciones adecuadas. El riesgo principal no es el proxy en sí, sino cómo se obtiene y gestiona, especialmente en términos de reputación IP, compartición y control de tráfico.

En la práctica, existen dos configuraciones:

Configuración segura:

IPs limpias con reputación conocida

Sesiones estables por cuenta

Enrutamiento controlado y aislamiento

Sin historial de abuso compartido

Configuración insegura:

Pools de proxies gratuitos o reciclados

IPs compartidas entre usuarios desconocidos

Rotación inestable o aleatoria

Sin visibilidad del historial o uso de IP

La mayoría de los fallos en el mundo real (bloqueos, bucles de CAPTCHA, vinculación de cuentas o exposición de datos) no provienen del uso de proxies. Provienen de ejecutar el tráfico a través del lado inseguro de esta división.

Cómo los proxies protegen tus datos

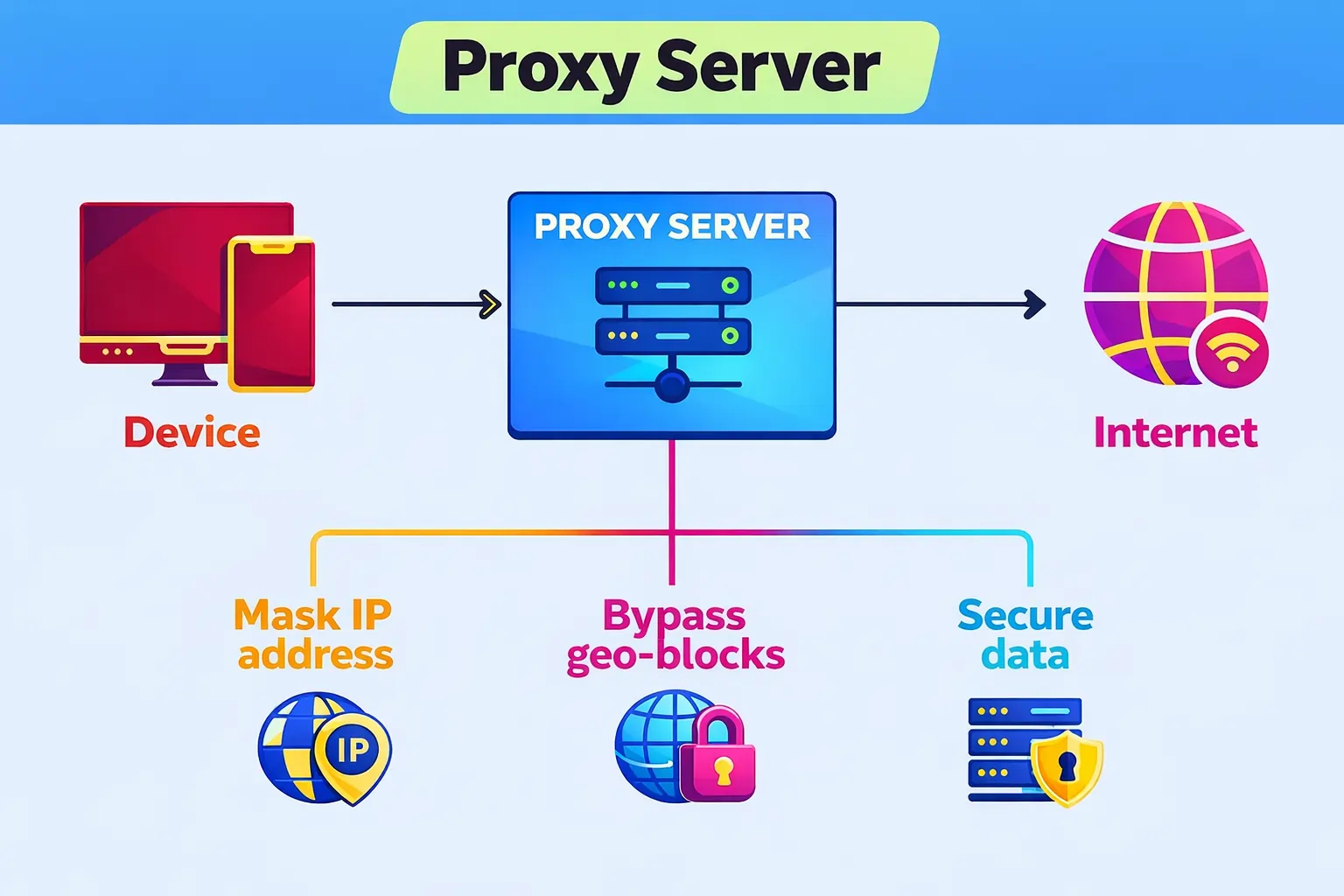

Un proxy se sitúa entre tú y la plataforma objetivo, actuando como intermediario para todas las solicitudes salientes y entrantes.

En lugar de una conexión directa:

Tú → Sitio web

El tráfico se enruta a través de una capa de proxy:

Tú → Proxy → Sitio web

En la práctica, esta estructura cambia cómo se manejan tus datos a nivel de red. Cuando se configura correctamente, proporciona tres funciones principales:

Enmascaramiento de IP: la plataforma de destino ve la IP del proxy, no tu IP real

Separación de entornos: diferentes cuentas, sesiones o flujos de trabajo pueden aislarse mediante conexiones de proxy separadas

Capa de control de tráfico: las solicitudes se enrutan a través de una capa intermediaria definida en lugar de acceso directo.

Sin embargo, esta arquitectura también introduce una dependencia crítica: el proxy se convierte en parte de tu límite de confianza.

Cada solicitud pasa a través de él, lo que significa que el proveedor que maneja ese proxy tiene una posición potencial en tu flujo de datos. Si la infraestructura del proxy es inestable, está mal configurada o no es confiable, se convierte en un punto donde el tráfico puede ser expuesto, registrado o correlacionado entre sesiones.

Cuando los proxies se convierten en un riesgo de seguridad

En flujos de trabajo reales basados en proxies, los problemas de seguridad provienen de la calidad de la infraestructura, el historial de IP y cómo se maneja el tráfico en sistemas de escalado como scraping, automatización y configuraciones de múltiples cuentas.

1. Proxies gratuitos o de baja calidad

Los proxies gratuitos y de baja calidad generalmente operan sin un control estricto sobre el manejo del tráfico. Las solicitudes pueden pasar a través de nodos compartidos o no confiables donde es posible el registro, modificación o reutilización de datos. Las IP a menudo se reciclan entre múltiples usuarios y se exponen a patrones de abuso público.

Esto crea sesiones inestables, inclusión rápida en listas negras de IP y tasas de detección aumentadas en flujos de trabajo de automatización y basados en cuentas. En la práctica, la capa de proxy deja de comportarse como un límite de seguridad y se convierte en parte de la superficie de exposición.

2. IPs compartidas y abusadas

Los grupos de proxies compartidos significan que múltiples usuarios operan sobre el mismo historial de IP. Ese historial no se reinicia. Si una IP se utilizó previamente para spam, automatización o violaciones de políticas, esa reputación es heredada por cada nueva sesión enrutada a través de ella.

Como resultado, las plataformas reducen la confianza a nivel de red, lo que conduce a:

Desafíos CAPTCHA aumentados

Limitaciones de cuenta

Rendimiento degradado incluso cuando el comportamiento del usuario es correcto.

Verifica tu IP antes de que tu automatización falle o las cuentas sean marcadas usando la herramienta gratuita de CyberYozh. Verifica la reputación de la IP en 50 bases de datos y te devuelve un informe instantáneo.

→ Verifica la reputación de IP gratis antes de ejecutar cuentas

3. Sin aislamiento entre cuentas

Un problema estructural común es ejecutar múltiples cuentas sin una separación adecuada de las capas de identidad. Cuando las cuentas comparten IPs, huellas digitales del navegador o configuraciones de enrutamiento inconsistentes, las plataformas pueden vincularlas a nivel de infraestructura.

Esto conduce a la vinculación de cuentas, detección de patrones y prohibiciones en cascada donde una cuenta marcada aumenta el riesgo para todo el grupo. Los riesgos son aún mayores en plataformas sensibles como Instagram, Facebook o cuentas de TikTok.

4. Proxies sin cifrar o mal configurados

La mala configuración elimina completamente la capa de protección. Fugas de DNS, errores de enrutamiento o falta de cifrado pueden exponer la dirección IP real o eludir completamente la ruta del proxy.

En estos casos, el proxy ya no forma parte del flujo de solicitudes y el anonimato se rompe efectivamente a nivel de red.

5. Proveedores no confiables

Los proveedores de proxy no confiables introducen riesgos de seguridad. Si la infraestructura utiliza enrutamiento inestable, registro poco claro o grupos de IP sobrecargados, el tráfico se vuelve impredecible y más difícil de controlar.

En configuraciones estructuradas, los equipos generalmente confían en infraestructuras de proxy administradas como CyberYozh para enrutamiento estable y grupos de IP controlados. Esto mejora la consistencia en flujos de trabajo de escalado y aumenta el porcentaje de operaciones exitosas.

El proxy como vulnerabilidad: Cómo roban tus datos

Tienes razón al preguntarte «¿Pueden los proxies robar datos?» Un proxy no es solo una herramienta de enrutamiento; es una capa de procesamiento de tráfico que descifra, maneja y reenvía solicitudes entre el usuario y la plataforma de destino. Si esa capa no es confiable, se convierte en parte de la exposición de datos.

1. Ataque de intermediario (MitM)

El principal riesgo en el tráfico de proxy es el procesamiento de intermediario (Man-in-the-Middle). Un proxy cifra el tráfico entre el usuario y sí mismo, pero debe descifrarlo antes de reenviar las solicitudes.

En ese punto, puede acceder a datos sin cifrar dentro del flujo.

Esto puede incluir credenciales de acceso, contraseñas, cookies de sesión, datos de pago y mensajes privados. Los proxies gratuitos y de baja calidad son especialmente riesgosos porque su infraestructura a menudo depende de la recopilación o reventa de tráfico en lugar del enrutamiento seguro.

2. Política de registro de datos

Política de registro de datos define qué datos de usuario y conexión registra un proveedor de proxy. Los riesgos de seguridad del proxy dependen de qué se registra y cómo se utiliza. El registro operativo es estándar e incluye tiempo de conexión, uso de ancho de banda y eventos de autenticación. Es necesario para la estabilidad, facturación y control de abusos.

El registro de actividad es diferente. Rastrea el comportamiento del usuario, como sitios web visitados y datos a nivel de solicitud. En entornos de baja confianza, estos datos pueden almacenarse, analizarse o monetizarse.

3. Malware e inyección de tráfico

Dado que los proxies controlan el flujo de solicitudes, pueden modificar el tráfico antes de que llegue al usuario. Cuando el tráfico HTTPS se descifra para el reenvío, el contenido puede alterarse o inyectarse antes del recifrado.

Esto permite la inyección de anuncios, modificación de contenido, redirecciones de phishing, intercepción de credenciales, secuestro de sesiones y reemplazo de archivos descargados con cargas maliciosas.

4. El efecto del «mal vecino» (proxies compartidos)

Proxies compartidos reutilizan la misma IP entre múltiples usuarios. Si esa IP se usó previamente para spam, automatización o abuso, su reputación se transfiere.

Esto conduce a una confianza reducida, mayor frecuencia de CAPTCHA, restricciones de acceso y detección más rápida en flujos de trabajo automatizados.

5. Fugas de DNS

Las fugas de DNS ocurren cuando la resolución de dominio evita el proxy y es manejada por el ISP. Incluso con un proxy activo, las solicitudes DNS pueden exponer dominios visitados externamente, revelando patrones de navegación a nivel de red.

6. Fugas de WebRTC

WebRTC es un sistema a nivel de navegador que puede exponer direcciones IP reales fuera del enrutamiento del proxy. En algunos casos, evita completamente la configuración del proxy, creando una ruta directa de fuga de identidad en la capa del navegador que debe controlarse por separado.

Tipos de proxy y diferencias de seguridad

No todos los proxies se comportan igual. Su nivel de seguridad, resistencia a la detección y estabilidad dependen de la fuente de la IP y de cómo está construida la infraestructura subyacente. En flujos de trabajo del mundo real como scraping, automatización y gestión de múltiples cuentas, el tipo de proxy define directamente las señales de confianza y el riesgo de fallo.

Proxies móviles

Los proxies móviles usan IPs reales de 4G/5G de operadores móviles. Esto los convierte en la categoría de mayor confianza debido al comportamiento de la red móvil que las plataformas tratan como tráfico legítimo de usuarios. Por lo tanto, son los menos propensos a activar la detección.

Mejores para: operaciones en redes sociales, cultivo de cuentas y flujos de trabajo de alta sensibilidad donde la supervivencia de la cuenta y las señales de confianza importan más que la velocidad.

Proxies residenciales

Proxies residenciales enrutan el tráfico a través de dispositivos de usuarios reales asignados por ISP, lo que les otorga legitimidad y comportamiento de sesión estable. Son más estables y escalables que los proxies móviles en flujos de trabajo estructurados, pero ligeramente más detectables bajo análisis agresivo de plataformas.

Comúnmente usados para: scraping, automatización de navegación y configuraciones de múltiples cuentas donde se requiere equilibrio entre estabilidad, costo y confianza.

Proxies de centro de datos

Los proxies de centro de datos se generan desde infraestructura de servidores, como AWS. Esto los hace rápidos y escalables, pero de menor confianza desde la perspectiva de la mayoría de las plataformas. Debido a que sus rangos de IP son conocidos, es más probable que sean limitados en velocidad, marcados o bloqueados bajo sistemas de detección estrictos.

Ideal para: tareas no sensibles o de gran volumen donde la velocidad y la eficiencia de costos importan más que el sigsigilo o la seguridad de la cuenta.

Por qué CyberYozh (infraestructura construida para operaciones estables, no solo acceso a IP)

La mayoría de los servicios de proxy se limitan a proporcionarte una IP. Pero en flujos de trabajo reales (scraping, automatización, anuncios o multicuentas) el proxy se convierte en parte de tu infraestructura. Y ahí es donde la seguridad comienza a depender de pools de IP inestables, historial de reputación desconocido y controles de riesgo inexistentes.

Por eso CyberYozh está construido de manera diferente:

Pools de IP gestionados en lugar de fuentes de proxy recicladas aleatorias – reduce la probabilidad de que una IP haya sido previamente utilizada para spam o violaciones de plataforma.

Verificaciones de reputación de IP y riesgo de fraude antes del uso – verifica si una IP está limpia o ya marcada antes de enrutar tráfico real a través de ella, minimizando bloqueos y CAPTCHAs.

Gestión de sesiones estable y enrutamiento controlado – reduce el cambio aleatorio de IP, la ruptura de sesiones y la exposición de IP de usuarios mixtos, que son causas comunes de vinculación de cuentas y detección.

Características clave:

Más de 50 millones de IPs en más de 100 países

Distribución estable de IPs móviles, residenciales y de centros de datos diseñadas para uso a largo plazo, no pools públicos reciclados.Proxies móviles LTE/5G ilimitados con redes de operadores reales

Construidos para entornos de alta confianza como plataformas de redes sociales, anuncios y sistemas basados en cuentas donde la estabilidad de sesión importa.Cobertura residencial + centro de datos en un solo ecosistema

En lugar de cambiar de proveedor, ajustas el tipo de proxy a la tarea: scraping, automatización o ejecución de alta velocidad.Soporte de automatización API-first

Funciona directamente con Scrapy, Selenium, Playwright, Puppeteer, Postman y scripts personalizados, para que los proxies se integren completamente en los flujos de trabajo.Activación por SMS + herramientas de verificación en el mismo sistema

La creación, escalado y verificación de cuentas se gestionan en un solo entorno en lugar de proveedores separados.

Caso de uso: Una agencia de redes sociales en Barcelona gestiona 90 cuentas de Instagram y TikTok para marcas de comercio electrónico utilizando proxies móviles y residenciales ISP de CyberYozh. Cada cuenta funciona con una IP dedicada. Durante 14 meses, escalaron de 25 a 90 cuentas sin bloqueos, sin fugas de datos detectadas y automatización estable sin CAPTCHAs, manteniendo un rendimiento predecible sin sobrecarga operativa adicional.

Cómo se ve una configuración de proxy segura

Una configuración de proxy segura se trata de estructura y control, no solo de tener una IP. Así es como debería verse en la práctica:

Una cuenta = una identidad estable

Cada cuenta funciona con una IP dedicada o una sesión persistente consistente, sin cambios aleatorios entre diferentes IPs.Comportamiento de sesión consistente

La misma cuenta no debería cambiar constantemente de ubicación, tipo de IP o patrón de red, ya que esto activa verificación y pérdida de confianza.Reputación de IP limpia

Las IPs se verifican antes de usarse para evitar direcciones previamente abusadas, en lista negra o marcadas que aumentan el riesgo de bloqueo.Rotación de IP controlada (no aleatorio)

La rotación solo ocurre de manera estructurada, no de forma continua o impredecible durante sesiones activas.Enrutamiento estable bajo carga

La configuración debe funcionar de la misma manera ya sea que ejecutes 5 cuentas o 100, sin bloqueos repentinos, reinicios o caídas de rendimiento.Verificación previa antes de la ejecución

La calidad de IP y las señales de riesgo se verifican antes de que comience el tráfico, en lugar de reaccionar después de que aparezcan problemas.

En resumen: una configuración de proxy segura es predecible, aislada y basada en un historial de IP limpio, no en infraestructura compartida o rotación descontrolada.

Cómo elegir un proxy seguro

Elegir un proxy seguro no se trata de velocidad o etiquetas de marketing, sino de si puedes confiar en la infraestructura, las políticas y la calidad de IP del proveedor en uso real.

Verifica la reputación y el modelo de negocio. Evita los proxies gratuitos para cualquier cosa sensible. Los proveedores confiables son servicios de pago con un historial comprobado y operaciones transparentes. Si no hay un modelo de negocio claro, generalmente tú eres el producto, no el cliente.

Revisa la política de privacidad, no los eslóganes. Busca qué se recopila realmente y por qué. Un proveedor confiable define claramente qué datos se almacenan (facturación, información de cuenta) y no rastrea ni vende actividad de navegación o contenido de tráfico.

Verifica la jurisdicción y la transparencia legal. El país donde opera el proveedor importa. Las jurisdicciones con fuerte protección de privacidad y registro empresarial transparente reducen los riesgos legales y de cumplimiento ocultos.

Utiliza protocolos seguros modernos. Prefiere proveedores que soporten HTTPS y SOCKS5 con autenticación adecuada. El manejo de protocolos débiles u obsoletos aumenta la exposición durante la transmisión de tráfico.

Prefiere proxies dedicados sobre compartidos. Los proxies dedicados (privados) eliminan los efectos de «mal vecino» y previenen la contaminación de reputación, que es una de las causas más comunes de bloqueos y CAPTCHAs.

Conclusión

Los proxies son seguros solo cuando la infraestructura está controlada. El proxy en sí no es el riesgo; el historial de IP compartido, el enrutamiento inestable y la falta de visibilidad sobre el manejo del tráfico son lo que crea bloqueos, filtraciones y vinculación de cuentas.

CyberYozh combina pools de IP gestionados, verificaciones de reputación y control de sesión estable, por lo que el uso de proxies no se basa en conjeturas sino en condiciones de infraestructura verificadas.