Os proxies são seguros? Riscos reais, segurança de dados e como evitar vazamentos (Guia 2026)

Você compra um proxy para proteger a sua atividade. Mas aqui está o que a maioria das pessoas não percebe: o próprio proxy vê tudo. E se você escolheu o errado, acabou de entregar os seus logins, cookies e mensagens privadas a um estranho.

Um estudo de 2018 sobre serviços de proxy gratuitos revelou que 92% dos proxies abertos não respondem a solicitações e não são confiáveis. Alguns deles injetam anúncios e têm políticas de registo variadas. Entretanto, plataformas como Instagram e TikTok melhoraram na deteção de IPs de datacenter, empurrando os utilizadores para proxies residenciais e proxies móveis, que são mais caros e mais difíceis de verificar.

Se você está a gerir múltiplas contas, automação, anúncios ou scraping, o seu proxy não é apenas uma ferramenta de conexão. É parte do seu sistema de segurança. E em muitas configurações, é a parte mais fraca porque a maioria das configurações de proxy são fundamentalmente inseguras.

Este guia explica:

Quando as configurações de proxy permanecem seguras sob cargas de trabalho de scraping, multi-contas e automação

Como os proxies podem expor os seus dados através do tratamento de tráfego, registo ou reputação de IP fraca

Que erros de configuração levam a fugas, banimentos e ligação de contas

Uma configuração segura de proxy passo a passo para operações estáveis e de baixa deteção.

Resumo

Proxies gratuitos e de baixa qualidade são arriscados porque os IPs são frequentemente partilhados, reutilizados e têm um histórico de abuso desconhecido.

A maioria dos banimentos, fugas e ligações de contas vêm de má reputação de IP e roteamento instável, não do uso de proxies em si.

Configurações seguras requerem IPs limpos, sessões consistentes e controlo sobre como o tráfego é roteado.

Os proxies são seguros?

Os proxies podem ser seguros, mas apenas sob as condições certas. O principal risco não é o proxy em si, mas como é obtido e gerido, especialmente em termos de reputação de IP, partilha e controlo de tráfego.

Na prática, existem duas configurações:

Configuração segura:

IPs limpos com reputação conhecida

Sessões estáveis por conta

Roteamento controlado e isolamento

Sem histórico de abuso partilhado

Configuração insegura:

Pools de proxy gratuitos ou reciclados

IPs partilhados entre utilizadores desconhecidos

Rotação instável ou aleatória

Sem visibilidade sobre o histórico ou uso de IP

A maioria das falhas do mundo real (banimentos, loops de CAPTCHA, ligação de contas ou exposição de dados) não vêm do uso de proxies. Vêm de executar tráfego através do lado inseguro desta divisão.

Como os proxies protegem os seus dados

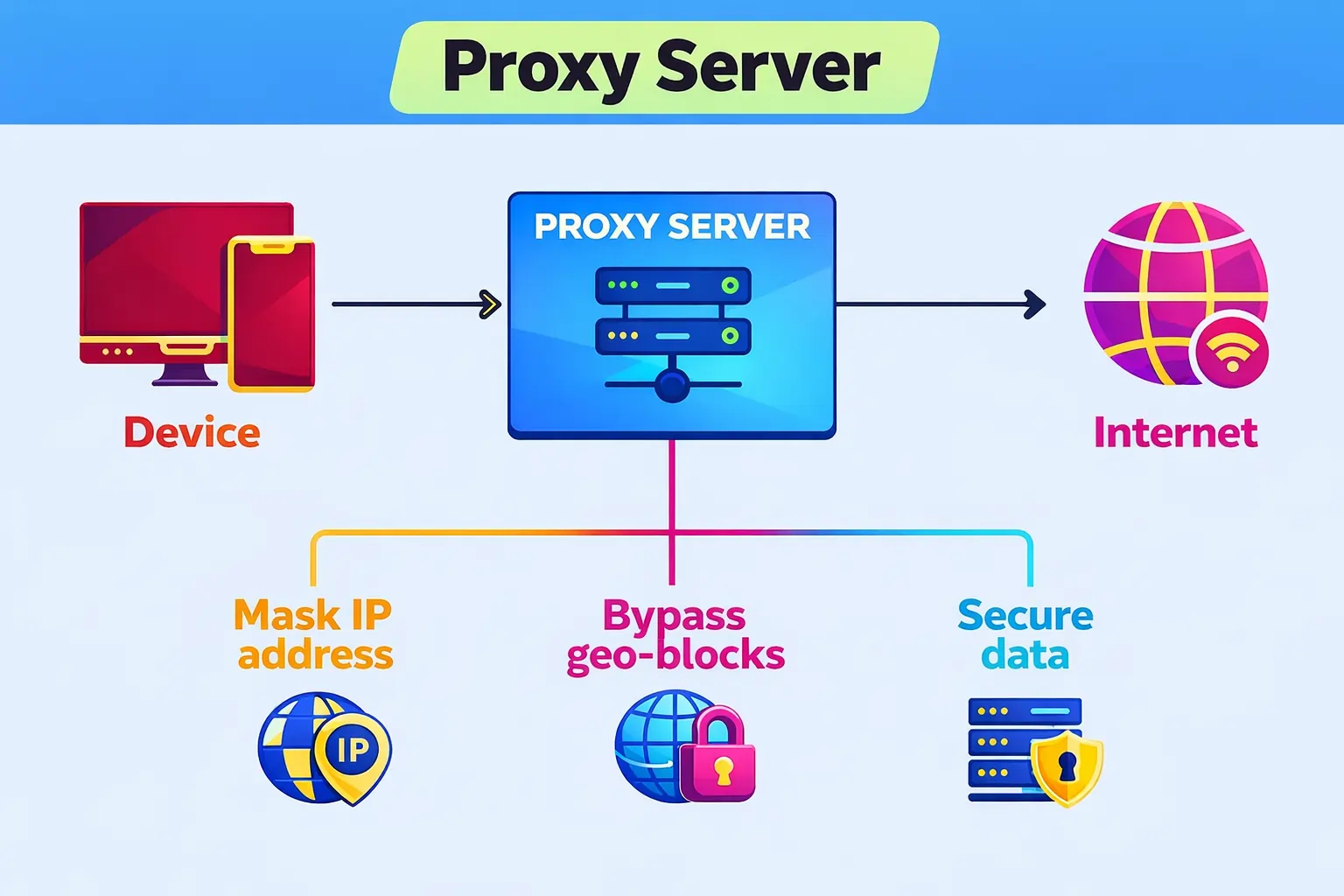

Um proxy fica entre você e a plataforma de destino, atuando como intermediário para todas as solicitações de saída e entrada.

Em vez de uma conexão direta:

Você → Website

O tráfego é roteado através de uma camada de proxy:

Você → Proxy → Website

Na prática, esta estrutura altera como os seus dados são tratados ao nível da rede. Quando configurada corretamente, fornece três funções principais:

Mascaramento de IP: a plataforma de destino vê o IP do proxy, não o seu IP real

Separação de ambiente: diferentes contas, sessões ou fluxos de trabalho podem ser isolados através de conexões proxy separadas

Camada de controlo de tráfego: as solicitações são roteadas através de uma camada intermediária definida em vez de acesso direto.

No entanto, esta arquitetura também introduz uma dependência crítica: o proxy torna-se parte do seu perímetro de confiança.

Cada solicitação passa através dele, o que significa que o fornecedor que gere esse proxy tem uma posição potencial no seu fluxo de dados. Se a infraestrutura do proxy for instável, mal configurada ou não confiável, torna-se um ponto onde o tráfego pode ser exposto, registado ou correlacionado entre sessões.

Quando os proxies se tornam um risco de segurança

Em fluxos de trabalho reais baseados em proxy, os problemas de segurança surgem da qualidade da infraestrutura, histórico de IP e como o tráfego é tratado em sistemas de escala como scraping, automação e configurações multi-conta.

1. Proxies gratuitos ou de baixa qualidade

Proxies gratuitos e de baixa qualidade geralmente operam sem controlo rigoroso sobre o tratamento do tráfego. As solicitações podem passar por nós partilhados ou não confiáveis onde o registo, modificação ou reutilização de dados é possível. Os IPs são frequentemente reciclados entre múltiplos utilizadores e expostos a padrões de abuso público.

Isto cria sessões instáveis, bloqueio rápido de IP e taxas de deteção aumentadas em automação e fluxos de trabalho baseados em contas. Na prática, a camada de proxy deixa de se comportar como um perímetro de segurança e torna-se parte da superfície de exposição.

2. IPs partilhados e abusados

Pools de proxy partilhados significam que múltiplos utilizadores operam no mesmo histórico de IP. Esse histórico não é reiniciado. Se um IP foi previamente usado para spam, automação ou violações de políticas, essa reputação é herdada por cada nova sessão roteada através dele.

Como resultado, as plataformas reduzem a confiança ao nível da rede, o que leva a:

Desafios CAPTCHA aumentados

Limitações de conta

Desempenho degradado mesmo quando o comportamento do utilizador está correto.

Verifique o seu IP antes que a sua automação falhe ou as contas sejam sinalizadas usando a ferramenta gratuita do CyberYozh. Ela verifica a reputação do IP em 50 bases de dados e retorna um relatório instantâneo.

→ Verifique a reputação do IP gratuitamente antes de executar contas

3. Sem isolamento entre contas

Um problema estrutural comum é executar múltiplas contas sem separação adequada das camadas de identidade. Quando as contas partilham IPs, impressões digitais do navegador ou configurações de roteamento inconsistentes, as plataformas podem ligá-las ao nível da infraestrutura.

Isto leva à ligação de contas, deteção de padrões e banimentos em cascata onde uma conta sinalizada aumenta o risco para todo o grupo. Os riscos são ainda maiores em plataformas sensíveis como Instagram, Facebook ou contas TikTok.

4. Proxies não encriptados ou mal configurados

A má configuração remove completamente a camada de proteção. Fugas de DNS, erros de roteamento ou falta de encriptação podem expor o endereço IP real ou contornar completamente o caminho do proxy.

Nestes casos, o proxy já não faz parte do fluxo de solicitação e o anonimato é efetivamente quebrado ao nível da rede.

5. Fornecedores não confiáveis

Fornecedores de proxy não confiáveis introduzem riscos de segurança. Se a infraestrutura usa roteamento instável, registo pouco claro ou pools de IP sobrecarregados, o tráfego torna-se imprevisível e mais difícil de controlar.

Em configurações estruturadas, as equipas geralmente confiam em infraestruturas de proxy geridas como o CyberYozh para roteamento estável e pools de IP controlados. Isto melhora a consistência em fluxos de trabalho de escala e aumenta a percentagem de operações bem-sucedidas.

→ Experimente proxies residenciais confiáveis a partir de $0,9/GB.

Proxy como vulnerabilidade: Como seus dados são roubados

Você está certo em se perguntar «Os proxies podem roubar dados?» Um proxy não é apenas uma ferramenta de roteamento; é uma camada de processamento de tráfego que descriptografa, manipula e encaminha solicitações entre o usuário e a plataforma de destino. Se essa camada não for confiável, ela se torna parte da exposição de dados.

1. Ataque Man-in-the-middle (MitM)

O principal risco no tráfego de proxy é o processamento Man-in-the-Middle. Um proxy criptografa o tráfego entre o usuário e ele mesmo, mas deve descriptografá-lo antes de encaminhar as solicitações.

Nesse ponto, ele pode acessar dados não criptografados dentro do fluxo.

Isso pode incluir logins, senhas, cookies de sessão, dados de pagamento e mensagens privadas. Proxies gratuitos e de baixa qualidade são especialmente arriscados porque sua infraestrutura geralmente depende da coleta ou revenda de tráfego em vez de roteamento seguro.

2. Política de registro de dados

Política de registro de dados define quais dados de usuário e conexão um provedor de proxy registra. Os riscos de segurança do proxy dependem do que é registrado e como é usado. O registro operacional é padrão e inclui tempo de conexão, uso de largura de banda e eventos de autenticação. É necessário para estabilidade, faturamento e controle de abuso.

O registro de atividades é diferente. Ele rastreia o comportamento do usuário, como sites visitados e dados no nível de solicitação. Em ambientes de baixa confiança, esses dados podem ser armazenados, analisados ou monetizados.

3. Malware e injeção de tráfego

Como os proxies controlam o fluxo de solicitações, eles podem modificar o tráfego antes que ele chegue ao usuário. Quando o tráfego HTTPS é descriptografado para encaminhamento, o conteúdo pode ser alterado ou injetado antes da recriptografia.

Isso permite injeção de anúncios, modificação de conteúdo, redirecionamentos de phishing, interceptação de credenciais, sequestro de sessão e substituição de arquivos baixados por cargas maliciosas.

4. O efeito «vizinho ruim» (proxies compartilhados)

Proxies compartilhados reutilizam o mesmo IP entre vários usuários. Se esse IP foi usado anteriormente para spam, automação ou abuso, sua reputação é transferida.

Isso leva a confiança reduzida, maior frequência de CAPTCHA, restrições de acesso e detecção mais rápida em fluxos de trabalho automatizados.

5. Vazamentos de DNS

Vazamentos de DNS ocorrem quando a resolução de domínio ignora o proxy e é tratada pelo ISP. Mesmo com um proxy ativo, as solicitações DNS podem expor domínios visitados externamente, revelando padrões de navegação no nível da rede.

6. Vazamentos de WebRTC

WebRTC é um sistema de nível de navegador que pode expor endereços IP reais fora do roteamento do proxy. Em alguns casos, ele ignora completamente a configuração do proxy, criando um caminho direto de vazamento de identidade na camada do navegador que deve ser controlado separadamente.

Tipos de proxy e diferenças de segurança

Nem todos os proxies se comportam da mesma forma. Seu nível de segurança, resistência à detecção e estabilidade dependem da origem do IP e de como a infraestrutura subjacente é construída. Em fluxos de trabalho do mundo real, como scraping, automação e gerenciamento de múltiplas contas, o tipo de proxy define diretamente os sinais de confiança e o risco de falha.

Proxies móveis

Proxies móveis usam IPs 4G/5G reais de operadoras móveis. Isso os torna a categoria de maior confiança devido ao comportamento da rede móvel que as plataformas tratam como tráfego legítimo de usuários. Assim, são os menos propensos a acionar detecção.

Melhor para: operações de redes sociais, farming de contas e fluxos de trabalho de alta sensibilidade onde a sobrevivência da conta e os sinais de confiança importam mais do que a velocidade.

Proxies residenciais

Proxies residenciais roteiam o tráfego através de dispositivos de usuários reais atribuídos por ISP, o que lhes confere legitimidade e comportamento de sessão estável. São mais estáveis e escaláveis que proxies móveis em fluxos de trabalho estruturados, mas ligeiramente mais detectáveis sob análise agressiva de plataforma.

Comumente usados para: scraping, automação de navegação e configurações de múltiplas contas onde é necessário equilíbrio entre estabilidade, custo e confiança.

Proxies de datacenter

Proxies de datacenter são gerados a partir de infraestrutura de servidor, como AWS. Isso os torna rápidos e escaláveis, mas com menor confiança na perspectiva da maioria das plataformas. Como suas faixas de IP são conhecidas, é mais provável que sejam limitados por taxa, sinalizados ou bloqueados sob sistemas de detecção rigorosos.

Melhor para: tarefas não sensíveis ou de alto volume onde velocidade e eficiência de custos importam mais do que discrição ou segurança da conta.

Por que CyberYozh (infraestrutura construída para operações estáveis, não apenas acesso a IP)

A maioria dos serviços de proxy para em fornecer um IP. Mas em fluxos de trabalho reais (scraping, automação, anúncios ou multi-contas), o proxy torna-se parte da sua infraestrutura. E é aí que a segurança começa a depender de pools de IP instáveis, histórico de reputação desconhecido e falta de controles de risco.

Eis por que CyberYozh é construído de forma diferente:

Pools de IP geridos em vez de fontes de proxy recicladas aleatórias – reduz a probabilidade de que um IP tenha sido previamente usado indevidamente para spam ou violações de plataforma.

Verificações de reputação de IP e risco de fraude antes do uso – verifica se um IP está limpo ou já sinalizado antes de direcionar tráfego real através dele, minimizando banimentos e CAPTCHAs.

Gestão de sessão estável e roteamento controlado – reduz mudanças aleatórias de IP, quebra de sessão e exposição de IP de usuários mistos, que são causas comuns de vinculação de contas e deteção.

Recursos principais:

Mais de 50 milhões de IPs em mais de 100 países

Distribuição estável de IPs móveis, residenciais e de datacenter projetados para uso a longo prazo, não pools públicos reciclados.Proxies móveis LTE/5G ilimitados com redes de operadoras reais

Construídos para ambientes de alta confiança como plataformas de redes sociais, anúncios e sistemas baseados em contas onde a estabilidade da sessão importa.Cobertura residencial + datacenter num único ecossistema

Em vez de trocar de fornecedores, você ajusta o tipo de proxy à tarefa: scraping, automação ou execução de alta velocidade.Suporte de automação API-first

Funciona diretamente com Scrapy, Selenium, Playwright, Puppeteer, Postman e scripts personalizados, para que os proxies se integrem totalmente aos fluxos de trabalho.Ativação por SMS + ferramentas de verificação no mesmo sistema

Criação, dimensionamento e verificação de contas são geridos num único ambiente em vez de fornecedores separados.

Caso de uso: Uma agência de redes sociais em Barcelona gere 90 contas de Instagram e TikTok para marcas de e-commerce usando proxies móveis e ISP residenciais da CyberYozh App. Cada conta funciona num IP dedicado. Ao longo de 14 meses, escalaram de 25 para 90 contas com zero banimentos, sem vazamentos de dados detetados e automação estável sem CAPTCHAs, mantendo desempenho previsível sem sobrecarga operacional adicional.

Como é uma configuração de proxy segura

Uma configuração de proxy segura trata de estrutura e controlo, não apenas de ter um IP. Eis como deve ser na prática:

Uma conta = uma identidade estável

Cada conta funciona num IP dedicado ou numa sessão fixa consistente, sem mudanças aleatórias entre diferentes IPs.Comportamento de sessão consistente

A mesma conta não deve mudar constantemente de localização, tipo de IP ou padrão de rede, pois isso desencadeia verificação e perda de confiança.Reputação de IP limpa

Os IPs são verificados antes do uso para evitar endereços previamente abusados, na lista negra ou sinalizados que aumentam o risco de banimento.Rotação de IP controlada (não aleatório)

A rotação ocorre apenas de forma estruturada, não de maneira contínua ou imprevisível durante sessões ativas.Roteamento estável sob carga

A configuração deve funcionar da mesma forma seja com 5 ou 100 contas — sem bloqueios repentinos, redefinições ou quedas de desempenho.Pré-verificação antes da execução

A qualidade do IP e os sinais de risco são verificados antes do início do tráfego, em vez de reagir após o surgimento de problemas.

Em resumo: uma configuração de proxy segura é previsível, isolada e baseada em histórico de IP limpo — não em infraestrutura compartilhada ou rotação descontrolada.

Como Escolher um Proxy Seguro

Escolher um proxy seguro não se trata de velocidade ou rótulos de marketing — trata-se de poder confiar na infraestrutura, políticas e qualidade de IP do provedor no uso real.

Verifique a reputação e o modelo de negócio. Evite proxies gratuitos para qualquer coisa sensível. Provedores confiáveis são serviços pagos com histórico comprovado e operações transparentes. Se não há um modelo de negócio claro, geralmente você é o produto, não o cliente.

Revise a política de privacidade, não os slogans. Procure o que é realmente coletado e por quê. Um provedor confiável define claramente quais dados são armazenados (faturamento, informações da conta) e não rastreia nem vende atividade de navegação ou conteúdo de tráfego.

Verifique a jurisdição e a transparência legal. O país onde o provedor opera é importante. Jurisdições com forte proteção de privacidade e registro transparente da empresa reduzem riscos legais e de conformidade ocultos.

Use protocolos seguros modernos. Prefira provedores que suportam HTTPS e SOCKS5 com autenticação adequada. O manuseio de protocolos fracos ou desatualizados aumenta a exposição durante a transmissão de tráfego.

Prefira proxies dedicados em vez de compartilhados. Proxies dedicados (privados) eliminam efeitos de «vizinho problemático» e previnem contaminação de reputação, que é uma das causas mais comuns de banimentos e CAPTCHAs.

Conclusão

Proxies são seguros apenas quando a infraestrutura é controlada. O proxy em si não é o risco; histórico de IP compartilhado, roteamento instável e falta de visibilidade sobre o manuseio de tráfego são o que criam banimentos, vazamentos e vinculação de contas.

CyberYozh combina pools de IP gerenciados, verificações de reputação e controle estável de sessão, para que o uso de proxy não seja baseado em suposições, mas em condições de infraestrutura verificadas.

→ Explore o catálogo de proxies confiáveis a partir de $0,9/GB.