Contornar as proteções do Cloudflare: Melhores práticas

Hoje, vamos explorar se existe uma forma de contornar as proteções da Cloudflare e como garantir que você não está violando a lei. Embora a Cloudflare seja uma grande empresa de tecnologia que fornece serviços de infraestrutura web para proteger sites, ela também pode restringir atividades legítimas, como raspagem de dados públicos ou gestão de múltiplas contas. A razão é que essas atividades exigem o envio de múltiplos pedidos por segundo e são frequentemente automatizadas para melhorar o desempenho, então a Cloudflare as sinaliza como semelhantes a bots e potencialmente prejudiciais. Como veremos, proxies rotativos, juntamente com ferramentas como navegadores antidetecção e telefones em nuvem, podem ajudar a contornar essas restrições.

O que é a Cloudflare: Uma infraestrutura global de proteção web

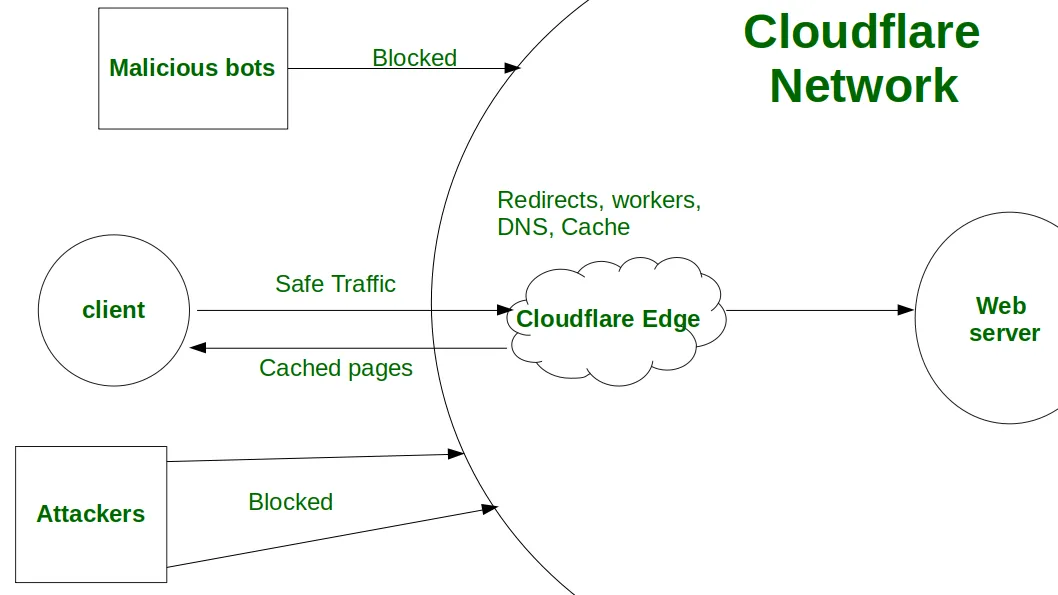

A Cloudflare utiliza sistemas avançados anti-bot e antifraude, como Web Application Firewall (WAF), Bot Management e Turnstile, para proteger sites contra ataques DDoS, raspagem maliciosa, apropriação de contas e spam. Esses sistemas atuam como intermediários entre um cliente e um servidor, analisando impressões digitais do navegador, configurações TLS/HTTP e comportamento do utilizador para distinguir tráfego humano legítimo de scripts automatizados.

Leia o artigo da CyberYozh sobre verificadores e analisadores para explorar como as plataformas revelam e bloqueiam atividades suspeitas

Se a impressão digital de um visitante parecer suspeita, a Cloudflare aciona desafios JavaScript ou CAPTCHA Turnstile para verificar a presença humana. Também pode bloquear IPs com uma pontuação de confiança baixa, impedindo-os de aceder ao site. Atividades como raspagem web, automação de contas e colocação de anúncios em massa, especialmente quando automatizadas, parecem não naturais e semelhantes a bots, então a Cloudflare frequentemente as restringe mesmo que sejam legítimas.

Verifique rapidamente a pontuação de confiança do IP com o verificador de IP da CyberYozh para garantir que não será bloqueado.

Web Application Firewall da Cloudflare

O Web Application Firewall (WAF) é um sistema de segurança baseado em nuvem que protege aplicações web e APIs ao analisar e filtrar o tráfego HTTP/HTTPS em tempo real. É um intermediário entre o cliente e a aplicação, avaliando cada pedido contra conjuntos de regras (chamados rulesets) para bloquear atividades maliciosas, como injeção SQL, cross-site scripting (XSS) ou ataques DDoS, permitindo que o tráfego legítimo passe. O WAF avalia o pedido usando vários métodos:

Deteção baseada em assinaturas: O WAF compara o tráfego recebido com uma base de dados continuamente atualizada de assinaturas de ataques conhecidos, bloqueando instantaneamente payloads que correspondam a ameaças reconhecidas.

Regras personalizadas: Os administradores podem escrever regras específicas usando uma sintaxe de expressão flexível para filtrar tráfego com base em endereços IP, geolocalizações, caminhos de URL, cabeçalhos HTTP ou conteúdo do corpo.

Aprendizagem automática: A Cloudflare aplica algoritmos de aprendizagem automática para detetar anomalias e ameaças emergentes que podem ainda não ter uma assinatura conhecida.

Ordem de execução: Os pedidos são avaliados numa sequência específica, começando com regras de Acesso IP, depois Regras personalizadas e, finalmente, regras de Limitação de taxa. A primeira regra que aciona uma ação terminante (como Block ou Managed Challenge) interrompe o processamento adicional.

As empresas podem usar ferramentas especializadas, como navegadores antidetecção e redes de proxies, para imitar o comportamento humano e contornar com sucesso essas proteções.

Para saber mais, explore a automação de raspagem web como uma prática típica que requer proxies.

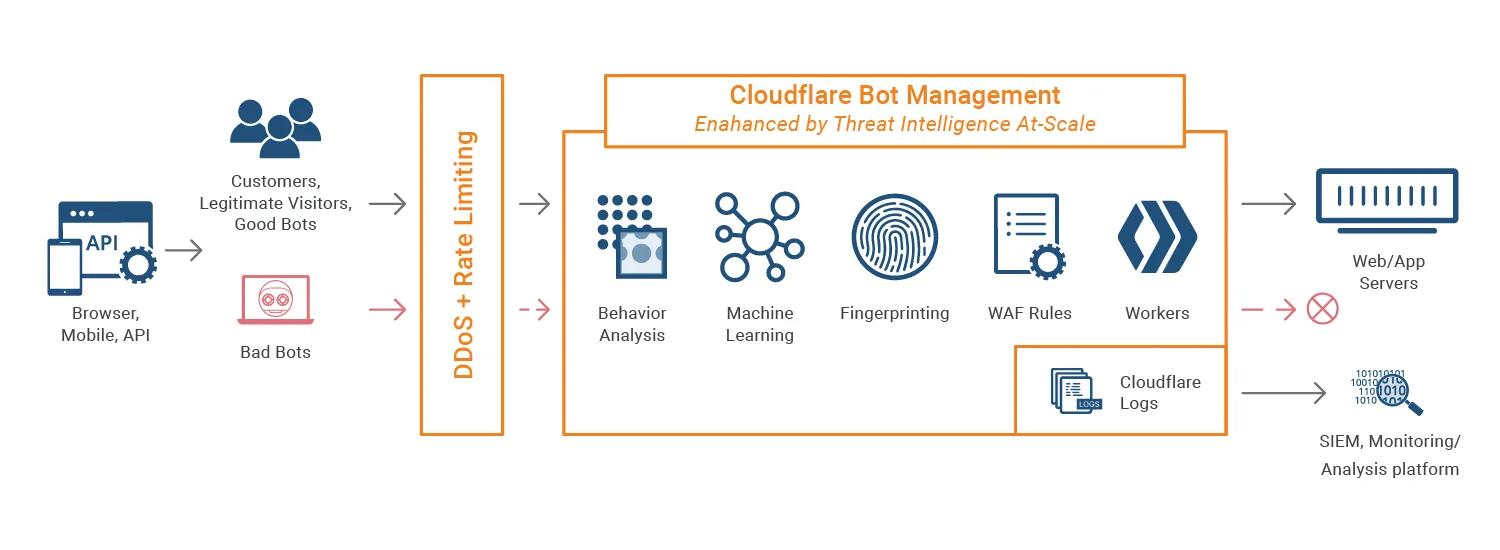

Ferramentas de deteção de bots da Cloudflare

A Cloudflare emprega uma abordagem multicamadas para detetar e mitigar tráfego de bots maliciosos, permitindo que utilizadores humanos legítimos e bots verificados (como o Googlebot) acedam aos sites sem problemas. Esses mecanismos de deteção fazem parte dos produtos Bot Management e Super Bot Fight Mode da Cloudflare, que analisam milhares de milhões de pedidos diariamente em sua rede global para atualizar continuamente sua inteligência de ameaças.

Leia mais sobre melhores práticas de raspagem web no artigo da CyberYozh.

Quando um pedido atinge um site protegido pela Cloudflare, é avaliado em tempo real através de vários motores de deteção. Cada pedido recebe, em última análise, uma Pontuação de Bot que varia de 1 (definitivamente automatizado) a 99 (provavelmente humano). Eis como funciona:

O motor heurístico verifica os pedidos recebidos em busca de sinais óbvios de automação (por exemplo, código Python), reputações de IP ruins e cabeçalhos HTTP anormais. Se um pedido corresponder a uma regra heurística, é imediatamente sinalizado como bot.

Impressão digital de protocolo e rede para garantir que o pedido é feito a partir de um dispositivo real através de um navegador legítimo. Se um script tentar falsificar um User-Agent do Chrome mas usar uma impressão digital TLS que não corresponda a um navegador Chrome real, a Cloudflare sinaliza a incompatibilidade.

O motor de aprendizagem automática usa modelagem comportamental treinada no tráfego massivo da rede global da Cloudflare para detetar anomalias. Avalia o fluxo de sessão, taxas de pedidos e padrões que se desviam da navegação humana normal para atribuir a Pontuação de Bot.

Desafios ativos (Turnstile e JS): Se a pontuação de bot de um pedido for suspeitosamente baixa mas não for um bloqueio total, a Cloudflare emite um Managed Challenge ou um desafio Turnstile para avaliar o comportamento ao nível da aplicação.

Como resultado, se o pedido tiver uma Pontuação de Bot baixa e não estiver marcado como bot verificado, é bloqueado ou desafiado por CAPTCHA. Pedidos em massa e automatizados, típicos de várias atividades empresariais, podem enquadrar-se nesta categoria.

Explore Rotação de IP para evitar bloqueios e entender como isso pode ajudar com a Pontuação de Bot.

É legal contornar o Cloudflare?

O Cloudflare é o serviço que protege websites contra acessos não autorizados e solicitações que se assemelham a ataques DDoS. Então, tentar contornar essas camadas de proteção é realmente legal? A resposta depende dos seus motivos, e se você não violar os Termos de Serviço dos websites e usar técnicas de contorno para fins comerciais legítimos, é legal. Por exemplo, as seguintes atividades podem exigir isso:

Web Scraping: Extrair preços de concorrentes, catálogos de produtos e tendências de mercado de websites públicos para ajustar estratégias de preços corporativos e manter a competitividade no mercado.

Gestão de Redes Sociais: Agregar sentimento público, gerir múltiplas contas de marca e monitorizar menções à marca em várias plataformas usando ferramentas automatizadas sem acionar bloqueios de segurança.

Análise de Dados de Clientes: Recolher avaliações de clientes e feedback publicamente disponíveis de várias plataformas de retalho para analisar o sentimento do consumidor e melhorar os ciclos de desenvolvimento de produtos.

Publicidade Web: Verificar posicionamentos de anúncios, verificar fraudes de afiliados e garantir que campanhas localizadas sejam exibidas corretamente em regiões geográficas usando redes de proxy automatizadas.

Monitorização de SEO: Rastrear classificações de palavras-chave, monitorizar backlinks de concorrentes e auditar páginas de resultados de motores de busca (SERPs) em localizações globais para otimizar o desempenho de marketing digital.

Agregação de Tarifas de Viagens: Digitalizar múltiplos websites de companhias aéreas e hotéis simultaneamente para fornecer aos consumidores comparações de preços consolidadas em tempo real e disponibilidade imediata de reservas.

Em muitos casos, contornar o Cloudflare é a única maneira de concluir o seu trabalho, pois as suas proteções bloqueiam processos que fazem solicitações web frequentes, incluindo aquelas que o seu negócio necessita.

Como contornar o Cloudflare: Abordagens práticas

Considerando isso, vamos explorar várias maneiras de contornar as proteções do Cloudflare.

Usar proxy para verificações do Cloudflare

Redes de proxy como o CyberYozh, com os seus mais de 50 milhões de endereços IP residenciais e móveis em todo o mundo, ajudam a reduzir o risco de acionar a deteção de bots do Cloudflare ao encaminhar solicitações através de IPs com pontuações de confiança elevadas e dados de geolocalização genuínos. Encaminhar o tráfego através de proxies residenciais ou proxies móveis faz com que solicitações automatizadas pareçam sessões de utilizadores legítimos. O CyberYozh suporta rotação dinâmica de IP através de HTTP e SOCKS5, garantindo que as operações de scraping mantenham Pontuações de Bot consistentemente elevadas ao longo de uma sessão.

Leia como os proxies ajudam com o contorno de CAPTCHA para saber mais.

Usar navegadores antidetecção ou telefones em nuvem

Navegadores antidetecção e telefones em nuvem oferecem o próximo nível de proteção ao fornecer impressões digitais genuínas e únicas de navegadores e dispositivos que o motor de ML do Cloudflare trata como dispositivos humanos distintos. Ao contrário dos navegadores headless padrão que revelam sinais de automação, os navegadores antidetecção tornam cada sessão virtualmente indistinguível de um utilizador real. Quando combinados com proxies móveis ou residenciais do CyberYozh, cada sessão apresenta uma identidade totalmente coerente que corresponde à geolocalização do IP, impressão digital do dispositivo e comportamento do navegador.

Saiba mais sobre navegadores antidetecção e telefones em nuvem nos artigos dedicados do CyberYozh.

Usar uma conexão direta via IP

Em muitos casos, se alguém conhece o endereço IP de um website alvo, pode estabelecer uma conexão direta com ele, contornando todos os intermediários, incluindo a infraestrutura do Cloudflare. Este método requer descobrir o endereço IP do website alvo e pode ser tentado antes de usar proxies ou ferramentas antidetecção, embora nem sempre funcione.

Usar automação de resolução de CAPTCHA

Contornar o CAPTCHA do Cloudflare usando resolvedores automáticos de CAPTCHA é a opção final, que basicamente depende de força bruta, ao contrário de todos os outros métodos que se concentram em contornar e prevenir desafios do Cloudflare em vez de resolvê-los. Leia mais sobre resolvedores de CAPTCHA para entender quando este método é aplicável, mas é melhor usá-lo como opção de backup se o CAPTCHA do Cloudflare ainda for acionado.

Como encontrar o endereço IP de um website

Existem várias maneiras de encontrar o endereço IP do site-alvo. Vamos explorá-las.

Registos DNS históricos do domínio, que podem ser acedidos através de serviços como SecurityTrails e ViewDNS, e contêm o endereço IP do site, entre outros dados

Cabeçalhos de e-mail, que podem conter o IP do remetente se este não usar serviços como o Google Workspace, podem ser acedidos visualizando a fonte do e-mail e procurando pelas palavras-chave Received: e Originating-IP:

Certificados SSL/TLS podem ser pesquisados usando ferramentas como Censys, e então o IP do site pode ser encontrado nesses certificados

Pesquisa via Shodan, uma ferramenta que pesquisa dispositivos conectados à Internet, pode ser usada para revelar o IP do servidor do site através do seu conteúdo de página único

Estes métodos não são universais e, em muitos casos, não funcionarão porque o IP-alvo pode estar ausente de bases de dados, certificados e outras fontes. Ainda assim, podem ser tentados se for necessário revelar o IP de um site.

Considerações finais: Por que às vezes é necessário contornar o Cloudflare

Se não conseguir passar na verificação do Cloudflare, precisa de um serviço que o possa ajudar a contorná-la. Embora a infraestrutura do Cloudflare proteja a web de agentes maliciosos, também impede muitos agentes legítimos de fazer web scraping, multicontas, análise de dados, agregação de tarifas de viagem e outras atividades que dependem de solicitações frequentes e em massa. É por isso que redes de proxy e navegadores antidetecção precisam de ser usados, alternando solicitações entre endereços IP limpos e apresentando impressões digitais genuínas de dispositivos. Embora outros métodos possam ser usados, a infraestrutura de proxy é a mais confiável, permitindo que as empresas automatizem as suas operações sem expor os seus dados ou acionar bloqueios do Cloudflare. Portanto, consulte o nosso catálogo de proxies agora e selecione aqueles que atendem às suas necessidades.