Обойти защиты Cloudflare: Лучшие практики

Сегодня разберёмся, можно ли обойти защиту Cloudflare и как при этом не нарушить закон. Cloudflare — крупная технологическая компания, предоставляющая инфраструктурные веб-сервисы для защиты сайтов, однако её системы способны блокировать и вполне легитимную деятельность: публичный парсинг данных или управление несколькими аккаунтами. Причина в том, что подобные задачи требуют отправки множества запросов в секунду и, как правило, автоматизированы для повышения эффективности — Cloudflare воспринимает их как ботоподобные и потенциально вредоносные. Как мы увидим, ротационные прокси в сочетании с антидетект-браузерами и облачными телефонами помогают обойти эти ограничения.

Что такое Cloudflare: глобальная инфраструктура веб-защиты

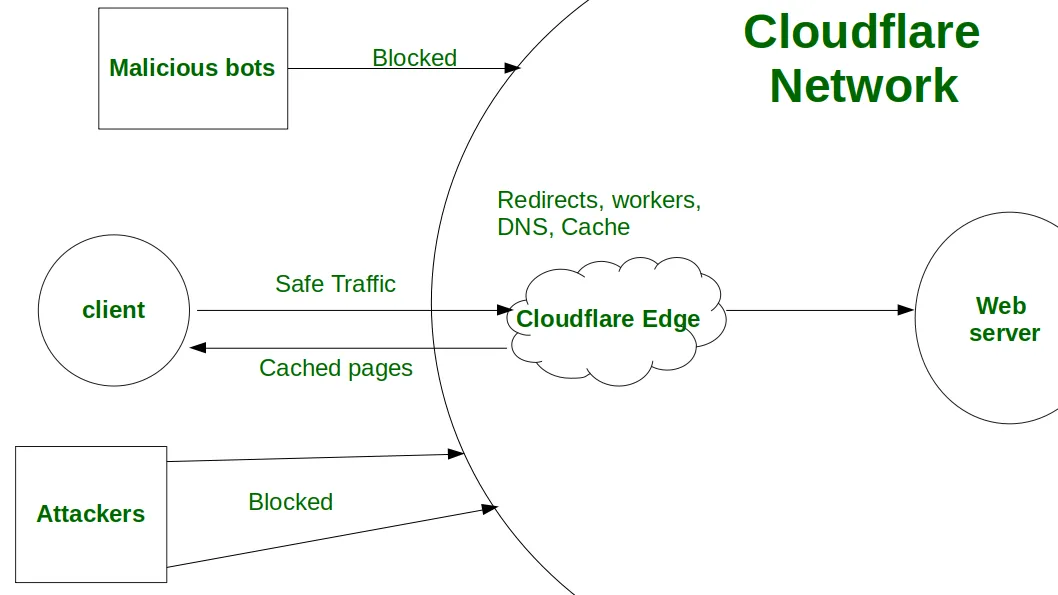

Cloudflare использует передовые антибот- и антифрод-системы — Web Application Firewall (WAF), Bot Management и Turnstile — для защиты сайтов от DDoS-атак, вредоносного парсинга, захвата аккаунтов и спама. Эти системы выступают посредниками между клиентом и сервером, анализируя цифровые отпечатки браузера (фингерпринты), конфигурации TLS/HTTP и поведение пользователя, чтобы отличить легитимный трафик от автоматизированных скриптов.

Читайте статью CyberYozh о чекерах и парсерах, чтобы узнать, как платформы выявляют и блокируют подозрительную активность

Если цифровой отпечаток посетителя кажется подозрительным, Cloudflare запускает JavaScript-проверки или Turnstile CAPTCHA для верификации человека. Система также может блокировать IP-адреса с низким трастовым скором, лишая их доступа к сайту. Такие действия, как веб-скрапинг, автоматизация аккаунтов и массовое размещение рекламы, особенно в автоматизированном виде, выглядят неестественно и напоминают поведение бота — поэтому Cloudflare нередко блокирует их, даже если они вполне законны.

Быстро проверьте трастовый скор вашего IP с помощью IP Checker от CyberYozh, чтобы избежать блокировки.

Web Application Firewall от Cloudflare

Web Application Firewall (WAF) — это облачная система безопасности, защищающая веб-приложения и API путём анализа и фильтрации входящего HTTP/HTTPS-трафика в режиме реального времени. Она выступает посредником между клиентом и приложением, проверяя каждый запрос по наборам правил (ruleset) с целью блокировки вредоносной активности — SQL-инъекций, межсайтового скриптинга (XSS) или DDoS-атак — при одновременном пропуске легитимного трафика. WAF оценивает запросы несколькими методами:

Сигнатурное обнаружение: WAF сопоставляет входящий трафик с непрерывно обновляемой базой известных сигнатур атак, мгновенно блокируя нагрузки, совпадающие с распознанными угрозами.

Пользовательские правила: Администраторы могут создавать специфические правила с гибким синтаксисом выражений для фильтрации трафика по IP-адресам, геолокации, путям URL, HTTP-заголовкам или содержимому тела запроса.

Машинное обучение: Cloudflare применяет алгоритмы машинного обучения для обнаружения аномалий и новых угроз, у которых пока нет известных сигнатур.

Порядок выполнения: Запросы оцениваются в определённой последовательности: сначала правила IP Access, затем пользовательские правила и наконец правила ограничения запросов (Rate-limiting). Первое правило, запускающее завершающее действие (например, Block или Managed Challenge), останавливает дальнейшую обработку.

Для обхода этих защит компании могут использовать специализированные инструменты — антидетект-браузеры и прокси-сети, имитирующие поведение реального пользователя.

Узнайте больше об автоматизации веб-скрапинга — типичной практике, для которой необходимы прокси.

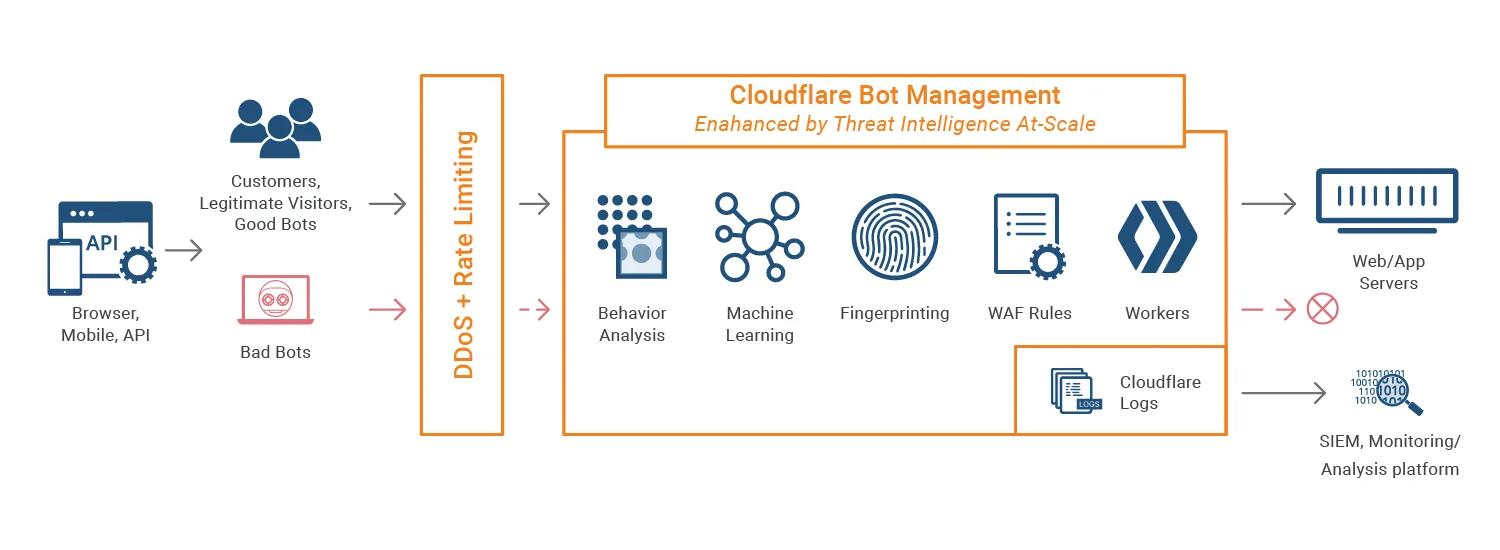

Инструменты детекции ботов Cloudflare

Cloudflare использует многоуровневый подход для обнаружения и блокировки вредоносного бот-трафика, одновременно обеспечивая беспрепятственный доступ для легитимных пользователей и верифицированных ботов (например, Googlebot). Эти механизмы детекции входят в продукты Cloudflare Bot Management и Super Bot Fight Mode, которые ежедневно анализируют миллиарды запросов в глобальной сети, непрерывно обновляя базу данных угроз.

Подробнее о лучших практиках веб-скрапинга — в статье CyberYozh.

Когда запрос попадает на сайт, защищённый Cloudflare, он в режиме реального времени оценивается несколькими движками детекции. Каждому запросу в итоге присваивается Bot Score от 1 (однозначно автоматизированный) до 99 (предположительно человек). Вот как это работает:

Эвристический движок проверяет входящие запросы на очевидные признаки автоматизации (например, Python-код), плохую репутацию IP и аномальные HTTP-заголовки. Если запрос соответствует эвристическому правилу, он немедленно помечается как ботовый.

Анализ протокола и сетевой фингерпринт — для подтверждения того, что запрос поступает с реального устройства через легитимный браузер. Если скрипт пытается подделать User-Agent Chrome, но использует TLS-фингерпринт, не соответствующий реальному браузеру Chrome, Cloudflare фиксирует несоответствие.

Движок машинного обучения использует поведенческое моделирование, обученное на колоссальном объёме трафика глобальной сети Cloudflare, для выявления аномалий. Он оценивает ход сессии, частоту запросов и паттерны, отклоняющиеся от нормального поведения человека, и присваивает Bot Score.

Активные проверки (Turnstile и JS): Если Bot Score запроса подозрительно низок, но явной блокировки не требует, Cloudflare выдаёт Managed Challenge или Turnstile-проверку для оценки поведения на уровне приложения.

В результате запросы с низким Bot Score, не помеченные как верифицированные боты, либо сразу блокируются, либо проходят CAPTCHA-проверку. Массовые автоматизированные запросы, характерные для различных бизнес-процессов, могут попасть в эту категорию.

Узнайте о ротации IP для предотвращения блокировок и о том, как это влияет на Bot Score.

Законно ли обходить Cloudflare?

Cloudflare защищает сайты от несанкционированного доступа и запросов, напоминающих DDoS-атаки. Так законно ли пытаться обойти эти уровни защиты? Ответ зависит от ваших целей: если вы не нарушаете Условия использования сайтов и применяете методы обхода в законных бизнес-целях — это легально. Например, обход защиты Cloudflare может потребоваться для следующих задач:

Веб-скрапинг: Сбор данных о ценах конкурентов, каталогах товаров и рыночных тенденциях с публичных сайтов для корректировки корпоративных ценовых стратегий и поддержания конкурентоспособности.

Управление социальными сетями: Агрегация публичных настроений, управление несколькими брендовыми аккаунтами и мониторинг упоминаний бренда на различных платформах с помощью автоматизированных инструментов без триггера блокировок безопасности.

Анализ данных о клиентах: Сбор общедоступных отзывов и обратной связи с различных торговых платформ для анализа потребительских настроений и улучшения циклов разработки продукта.

Интернет-реклама: Верификация размещения рекламы, выявление партнёрского мошенничества и контроль корректного отображения локализованных кампаний в разных регионах с использованием автоматизированных прокси-сетей.

SEO-мониторинг: Отслеживание позиций по ключевым словам, мониторинг обратных ссылок конкурентов и аудит страниц выдачи поисковых систем (SERP) по всему миру для оптимизации результатов цифрового маркетинга.

Агрегация тарифов на поездки: Одновременный мониторинг множества сайтов авиакомпаний и отелей для предоставления потребителям актуальных сводных сравнений цен и информации о доступности бронирования в режиме реального времени.

Во многих случаях обход Cloudflare — единственный способ выполнить работу, поскольку её защита блокирует процессы, регулярно отправляющие веб-запросы, в том числе необходимые для бизнеса.

Как обойти Cloudflare: практические методы

С учётом вышесказанного рассмотрим несколько способов обхода защиты Cloudflare.

Использование прокси для обхода проверок Cloudflare

Прокси-сети, в частности CyberYozh с базой из более чем 50 млн резидентских и мобильных IP-адресов по всему миру, помогают снизить риск срабатывания системы детекции ботов Cloudflare, маршрутизируя запросы через IP-адреса с высоким трастовым скором и реальными геолокационными данными. Маршрутизация трафика через резидентские или мобильные прокси делает автоматизированные запросы похожими на легитимные пользовательские сессии. CyberYozh поддерживает динамическую ротацию IP по протоколам HTTP и SOCKS5, обеспечивая стабильно высокий Bot Score на протяжении всей сессии скрапинга.

Узнайте, как прокси помогают при обходе CAPTCHA.

Использование антидетект-браузеров и облачных телефонов

Антидетект-браузеры и облачные телефоны обеспечивают следующий уровень защиты, предоставляя подлинные уникальные фингерпринты браузера и устройства, которые ML-движок Cloudflare воспринимает как отдельные реальные устройства. В отличие от стандартных headless-браузеров, раскрывающих признаки автоматизации, антидетект-браузеры делают каждую сессию практически неотличимой от реального пользователя. В сочетании с мобильными или резидентскими прокси от CyberYozh каждая сессия представляет полноценную согласованную идентичность, соответствующую геолокации IP, фингерпринту устройства и поведению браузера.

Узнайте больше об антидетект-браузерах и облачных телефонах в статьях CyberYozh.

Прямое подключение по IP-адресу

Во многих случаях, если известен IP-адрес целевого сайта, можно установить с ним прямое соединение, минуя всех посредников, включая инфраструктуру Cloudflare. Этот метод требует предварительного выяснения IP-адреса целевого сайта и может быть опробован до использования прокси или антидетект-инструментов, хотя работает не всегда.

Автоматизированное решение CAPTCHA

Обход капчи от Cloudflare с помощью автоматизированных CAPTCHA-сервисов — крайний вариант, основанный, по сути, на методе грубой силы, в отличие от всех остальных подходов, ориентированных на предотвращение вызовов Cloudflare, а не на их решение. Почитайте подробнее о сервисах решения CAPTCHA, чтобы понять, когда этот метод применим; лучше использовать его как резервный вариант, если капча от Cloudflare всё же была активирована.

Как найти IP-адрес сайта

Существует несколько способов найти IP-адрес целевого сайта. Рассмотрим их.

Исторические DNS-записи для домена, доступные через такие сервисы, как SecurityTrails и ViewDNS, содержат IP-адрес сайта среди прочих данных.

Заголовки электронных писем, которые могут содержать IP отправителя, если он не использует сервисы вроде Google Workspace, — доступны через просмотр исходного кода письма с поиском ключевых слов Received: и Originating-IP:.

SSL/TLS-сертификаты можно искать с помощью таких инструментов, как Censys, — IP сайта находится непосредственно в этих сертификатах.

Поиск через Shodan — инструмент, индексирующий устройства, подключённые к Интернету, — может раскрыть IP сервера сайта через его уникальное содержимое страниц.

Эти методы не универсальны, и во многих случаях они не сработают, поскольку целевой IP может отсутствовать в базах данных, сертификатах и других источниках. Тем не менее их стоит попробовать, если необходимо установить IP-адрес сайта.

Итоги: почему иногда необходимо обходить Cloudflare

Если вы не можете пройти верификацию Cloudflare, вам нужен сервис, который поможет её обойти. Хотя инфраструктура Cloudflare защищает веб от злоумышленников, она также блокирует множество легитимных агентов, занимающихся веб-скрапингом, мультиаккаунтингом, анализом данных, агрегацией тарифов на поездки и другими задачами, требующими частых массовых запросов. Именно поэтому здесь необходимы прокси-сети и антидетект-браузеры — для ротации запросов между чистыми IP-адресами и предоставления подлинных фингерпринтов устройств. Хотя существуют и другие методы, использование прокси-инфраструктуры является наиболее надёжным подходом, позволяющим бизнесу автоматизировать деятельность без раскрытия данных и риска блокировок со стороны Cloudflare. Поэтому, не теряйте время — исследуйте каталог CyberYozh и выберите прокси для ваших целей.