Прокси в ProxyChains (Linux)

ProxyChains на Linux Mint / Ubuntu: Полный гайд по установке и анонимизации трафика

В экосистеме Linux командная строка — это центр вселенной. Большинство мощных инструментов для сетевого анализа, пентестинга или разработки работают именно здесь. Но что делать, если вам нужно заставить консольную утилиту, у которой нет встроенных настроек, работать через прокси-сервер? Или направить трафик только одного конкретного приложения, не затрагивая всю систему?

Для этих задач существует элегантное и мощное решение — ProxyChains.

ProxyChains — это утилита, которая позволяет принудительно направлять TCP-соединения любого приложения через один или несколько прокси-серверов. Она работает как «обертка», перехватывая сетевые вызовы программы и перенаправляя их по заданной вами цепочке. Это делает её незаменимым инструментом для специалистов по кибербезопасности, разработчиков и всех, кто ценит анонимность и гибкость в управлении трафиком.

Этот гайд проведёт вас через весь процесс установки, настройки и использования ProxyChains-NG в Debian-подобных системах, таких как Linux Mint и Ubuntu.

Часть 1: Установка ProxyChains-NG

Процесс установки прост и полностью выполняется через терминал.

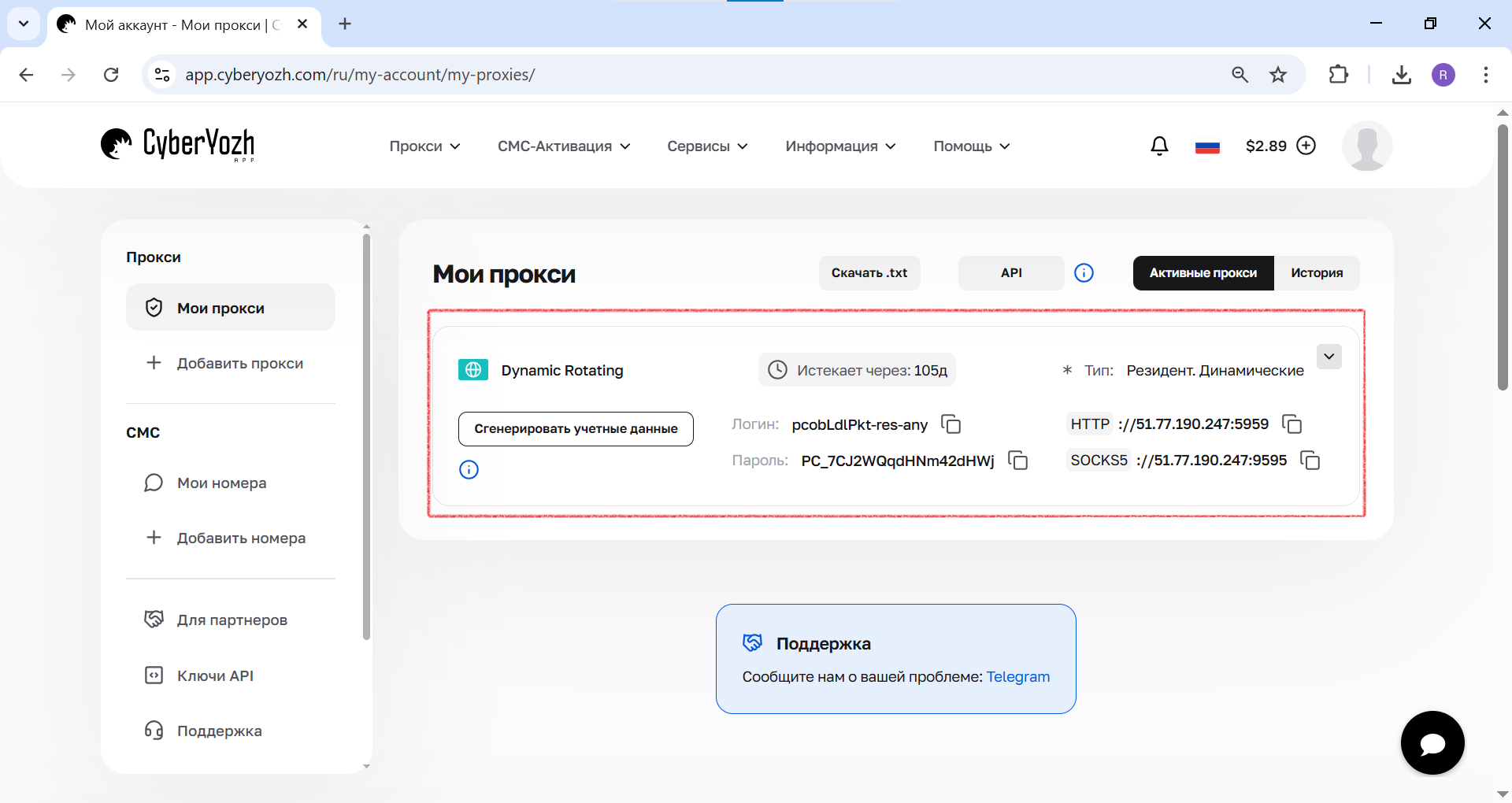

Шаг 1: Сбор учётных данных прокси

Первый и самый важный шаг — убедиться, что у Вас есть полный набор данных для авторизации. Эти «ключи» позволят Вашему приложению или браузеру подключиться к прокси-серверу и направить трафик через него.

Обязательно подготовьте следующие данные:

- IP-адрес (хост-сервер)

- Порт для подключения

- Логин и пароль для авторизации

- Тип протокола (HTTP/HTTPS или SOCKS5)

Рис. 1. На этом скриншоте показано, где в личном кабинете CyberYozh App находятся все необходимые поля для подключения к прокси-серверу.

Рис. 1. На этом скриншоте показано, где в личном кабинете CyberYozh App находятся все необходимые поля для подключения к прокси-серверу.

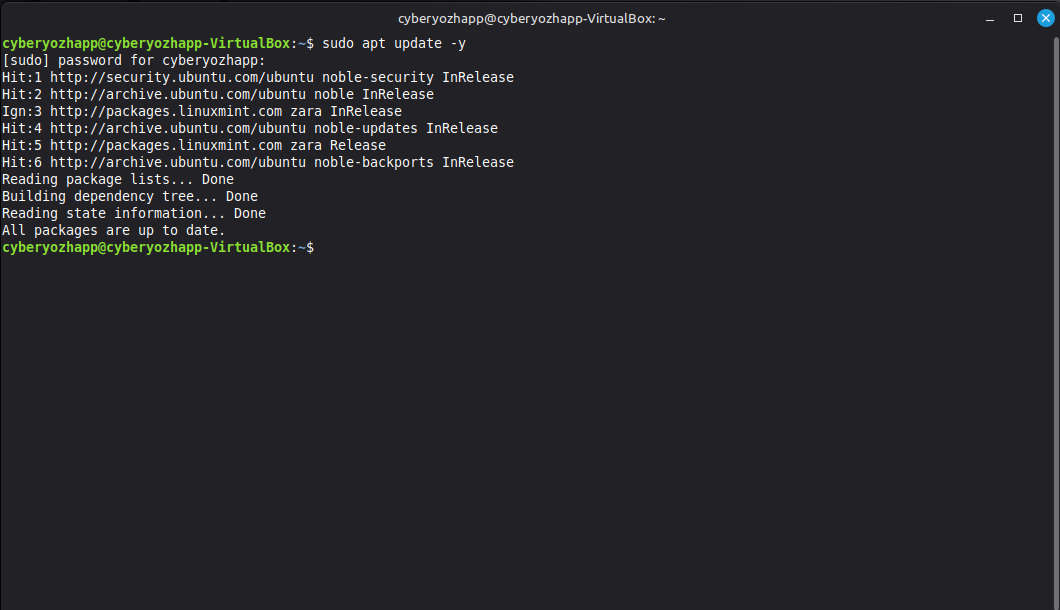

Шаг 2: Обновление пакетных репозиториев

Перед установкой любого ПО в Linux первым и обязательным шагом является синхронизация локального списка пакетов с центральными репозиториями. Это гарантирует, что вы устанавливаете самую свежую и безопасную версию.

Выполните команду: sudo apt update -y

Рис. 2. На этом скриншоте показан процесс обновления списков пакетов в терминале Linux Mint с помощью команды sudo apt update -y.

Рис. 2. На этом скриншоте показан процесс обновления списков пакетов в терминале Linux Mint с помощью команды sudo apt update -y.

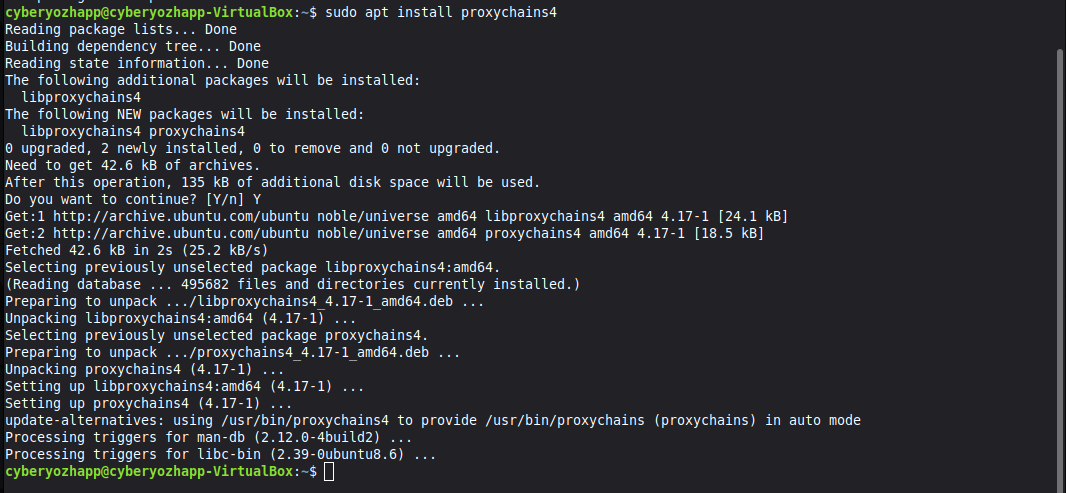

Шаг 3: Установка пакета

Теперь установим непосредственно саму утилиту. Обратите внимание, что мы устанавливаем пакет proxychains4 — это современная и активно поддерживаемая версия ProxyChains-NG (Next Generation).

sudo apt install proxychains4

Рис. 3. На этом скриншоте показана установка пакета proxychains4 через менеджер пакетов apt командой sudo apt install proxychains4.

Рис. 3. На этом скриншоте показана установка пакета proxychains4 через менеджер пакетов apt командой sudo apt install proxychains4.

Система попросит подтвердить установку, введите «Y» и нажмите Enter.

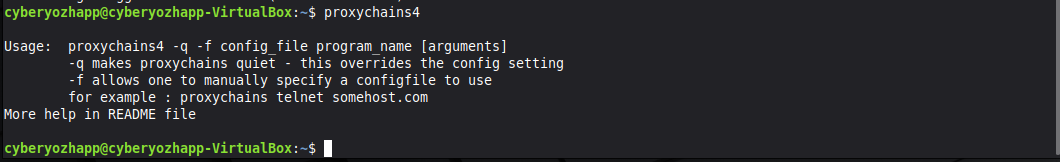

Шаг 4: Проверка установки

После завершения установки убедитесь, что инструмент работает корректно. Выполните команду без аргументов:

proxychains4

Если установка прошла успешно, вы увидите справку по использованию программы.

Рис. 4. На этом скриншоте показан результат запуска команды proxychains4 без аргументов, который выводит справку по использованию и подтверждает успешную установку.

Рис. 4. На этом скриншоте показан результат запуска команды proxychains4 без аргументов, который выводит справку по использованию и подтверждает успешную установку.

Часть 2: Конфигурация — «мозг» ProxyChains

Вся логика работы ProxyChains определяется одним конфигурационным файлом. Именно в нём мы зададим режим работы и добавим наши прокси-серверы.

Шаг 5: Открытие конфигурационного файла

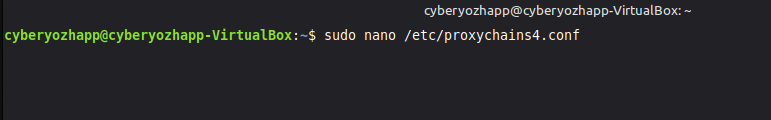

Откроем файл конфигурации с правами суперпользователя в любом текстовом редакторе, например, nano:

sudo nano /etc/proxychains4.conf

Рис. 5. На этом скриншоте показан ввод команды sudo nano /etc/proxychains4.conf для открытия конфигурационного файла ProxyChains в текстовом редакторе nano.

Рис. 5. На этом скриншоте показан ввод команды sudo nano /etc/proxychains4.conf для открытия конфигурационного файла ProxyChains в текстовом редакторе nano.

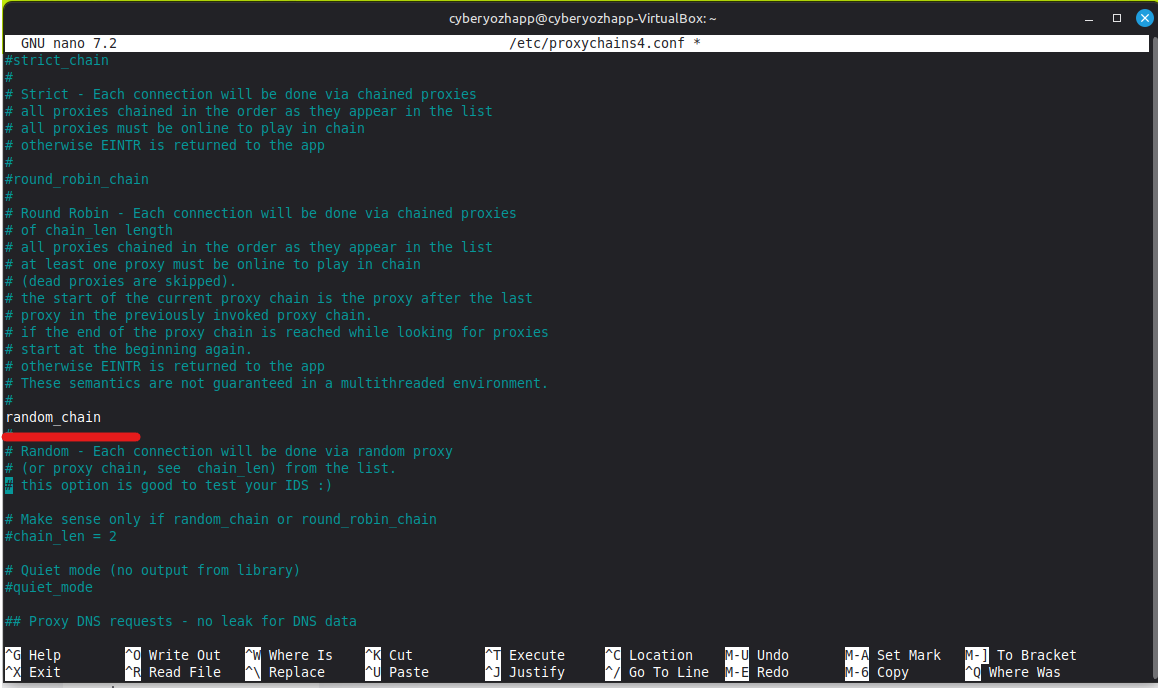

Шаг 6: Выбор режима работы цепочки

Внутри файла вы найдёте несколько закомментированных (#) режимов работы. Вам нужно выбрать один и раскомментировать его (убрать # в начале строки).

dynamic_chain: Самый надёжный режим. Прокси в цепочке используются последовательно, но если какой-то из них недоступен, он пропускается.strict_chain: Строгий режим. Все прокси используются в указанном порядке. Если один из них не работает, вся цепочка обрывается.random_chain: Режим для повышения анонимности. Для каждого нового соединения из списка прокси выбираются случайные серверы, создавая уникальный маршрут.

Мы выберем random_chain, раскомментировав соответствующую строку.

Рис. 6. На этом скриншоте показан фрагмент конфигурационного файла proxychains4.conf, где раскомментирована строка random_chain для активации режима случайной цепочки прокси.

Рис. 6. На этом скриншоте показан фрагмент конфигурационного файла proxychains4.conf, где раскомментирована строка random_chain для активации режима случайной цепочки прокси.

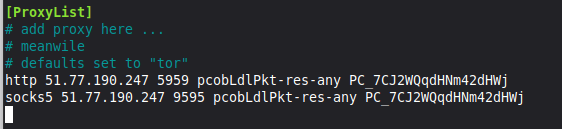

Шаг 7: Добавление списка прокси

Пролистайте конфигурационный файл в самый конец до секции [ProxyList]. Здесь перечислены серверы, которые будет использовать утилита. По умолчанию там может быть указан прокси для Tor (socks4 127.0.0.1 9050). Его следует закомментировать, если вы не планируете использовать Tor.

Добавьте свои прокси в формате: тип_прокси ip_адрес порт логин пароль

- Тип прокси:

http,socks4илиsocks5. - Логин и пароль: Указываются, если ваш прокси требует авторизации.

Рис. 7. На этом скриншоте показан раздел [ProxyList] в конфигурационном файле, куда добавлены два прокси-сервера (HTTP и SOCKS5) с указанием их адресов, портов и данных для авторизации.

Рис. 7. На этом скриншоте показан раздел [ProxyList] в конфигурационном файле, куда добавлены два прокси-сервера (HTTP и SOCKS5) с указанием их адресов, портов и данных для авторизации.

Как сохранить изменения в nano

- Нажмите

Ctrl + X, чтобы начать выход из редактора. - Внизу экрана появится запрос на сохранение изменений: "Save modified buffer?". Нажмите клавишу

Y(от "Yes"). - Редактор предложит сохранить файл под текущим именем (

/etc/proxychains4.conf). Просто нажмитеEnter, чтобы подтвердить.

После этого вы вернётесь в командную строку, а все изменения в файле будут успешно сохранены.

Часть 3: Тестирование и практическое применение

Конфигурация завершена. Пора проверить всё в деле.

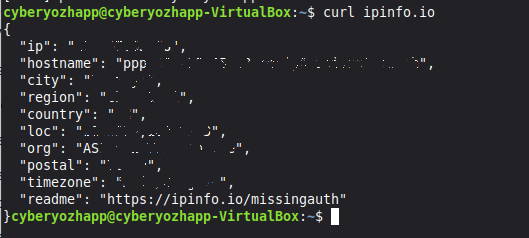

Шаг 8: Проверка исходного IP-адреса

Сначала давайте посмотрим наш реальный IP-адрес с помощью утилиты curl.

curl ipinfo.io

Рис. 8. На этом скриншоте показан результат выполнения команды curl ipinfo.io, который отображает реальный IP-адрес пользователя и его геолокацию до использования ProxyChains.

Рис. 8. На этом скриншоте показан результат выполнения команды curl ipinfo.io, который отображает реальный IP-адрес пользователя и его геолокацию до использования ProxyChains.

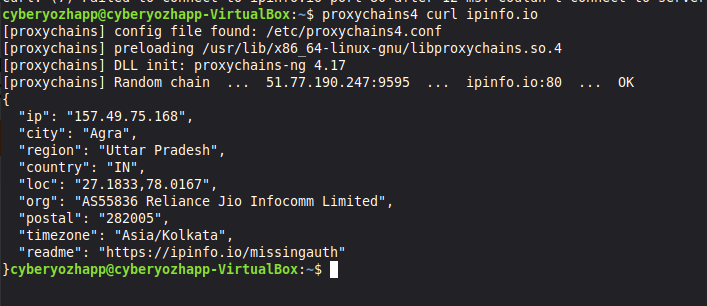

Шаг 9: Тестовый запуск через ProxyChains

Теперь выполним ту же команду, но «обернув» её в ProxyChains.

proxychains4 curl ipinfo.io

В выводе терминала вы увидите, как ProxyChains строит цепочку через указанный вами прокси. В результате ipinfo.io покажет IP-адрес и геолокацию уже вашего прокси-сервера, а не ваши реальные данные.

Рис. 9. На этом скриншоте показан результат тестового запуска команды curl ipinfo.io через ProxyChains, где виден лог подключения и итоговый IP-адрес, соответствующий прокси-серверу.

Рис. 9. На этом скриншоте показан результат тестового запуска команды curl ipinfo.io через ProxyChains, где виден лог подключения и итоговый IP-адрес, соответствующий прокси-серверу.

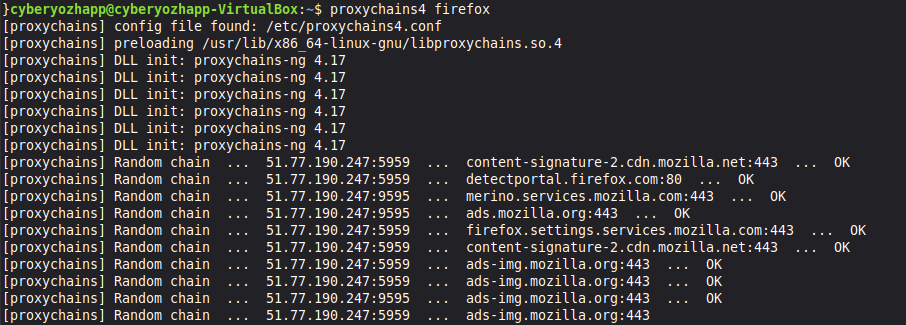

Шаг 10: Запуск графических приложений

Вся мощь ProxyChains раскрывается в его способности работать с любыми программами, включая графические. Например, запустим браузер Firefox:

proxychains4 firefox

Терминал начнёт выводить лог всех сетевых соединений, которые браузер теперь устанавливает через вашу прокси-цепочку.

Рис. 10. На этом скриншоте показан запуск браузера Firefox через ProxyChains. В терминале отображается лог сетевых соединений, которые утилита перенаправляет через прокси.

Рис. 10. На этом скриншоте показан запуск браузера Firefox через ProxyChains. В терминале отображается лог сетевых соединений, которые утилита перенаправляет через прокси.

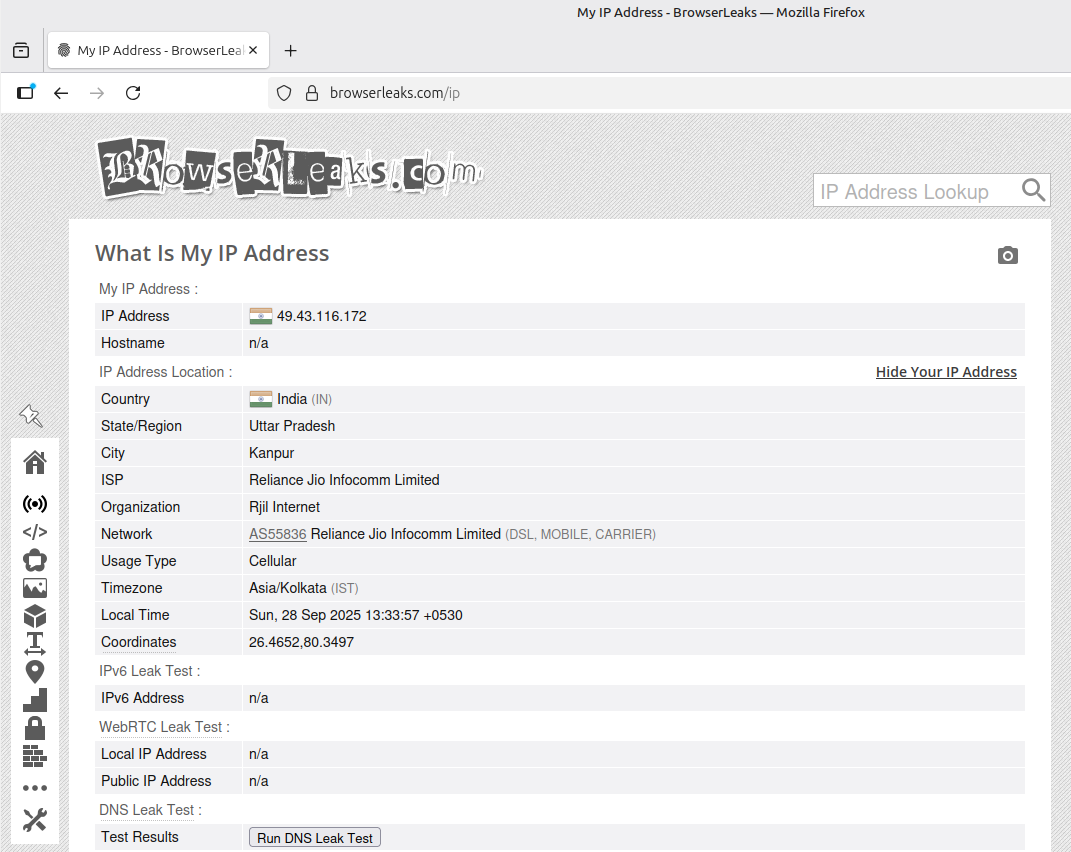

Шаг 11: Финальная проверка в браузере

Откройте в запущенном через ProxyChains браузере сайт для детального анализа соединения, например, browserleaks.com/ip. Вы увидите, что все данные о вашем местоположении соответствуют данным прокси-сервера. Это означает, что весь трафик браузера успешно анонимизирован.

Рис. 11. На этом скриншоте показан финальный этап проверки. В браузере Firefox, запущенном через ProxyChains, сайт browserleaks.com подтверждает успешную анонимизацию, отображая IP-адрес прокси-сервера.

Рис. 11. На этом скриншоте показан финальный этап проверки. В браузере Firefox, запущенном через ProxyChains, сайт browserleaks.com подтверждает успешную анонимизацию, отображая IP-адрес прокси-сервера.

Заключение

Отлично! Вы не просто установили ProxyChains, но и научились его настраивать и использовать для анонимизации трафика как консольных, так и графических приложений в Linux. Этот мощный инструмент открывает широкие возможности для тестирования, разработки и обеспечения вашей цифровой приватности.

Готовы вывести свою работу на новый уровень? Теперь, когда у вас есть настроенный инструмент, вам нужна надёжная основа — качественные прокси. В нашем каталоге вы найдёте высокоскоростные HTTP(S) и SOCKS5 прокси, которые идеально подходят для работы с ProxyChains.