Qué es un codificador de IP y cómo funciona?

Su Dirección IPLa IP revela más de lo que la mayoría espera, incluyendo la ubicación, el proveedor de red y los patrones de conexión. Por eso, muchos usuarios buscan un enmascarador de IP cuando quieren modificar cómo los sitios web ven su conexión. Aunque el término suena técnico, suele referirse a herramientas que rotan u ocultan una IP mediante redes proxy o tecnologías similares. Comprender cómo funciona esto ayuda a controlar el acceso, evitar bloqueos y mantener flujos de trabajo en línea estables.

¿Qué es un codificador de IP?

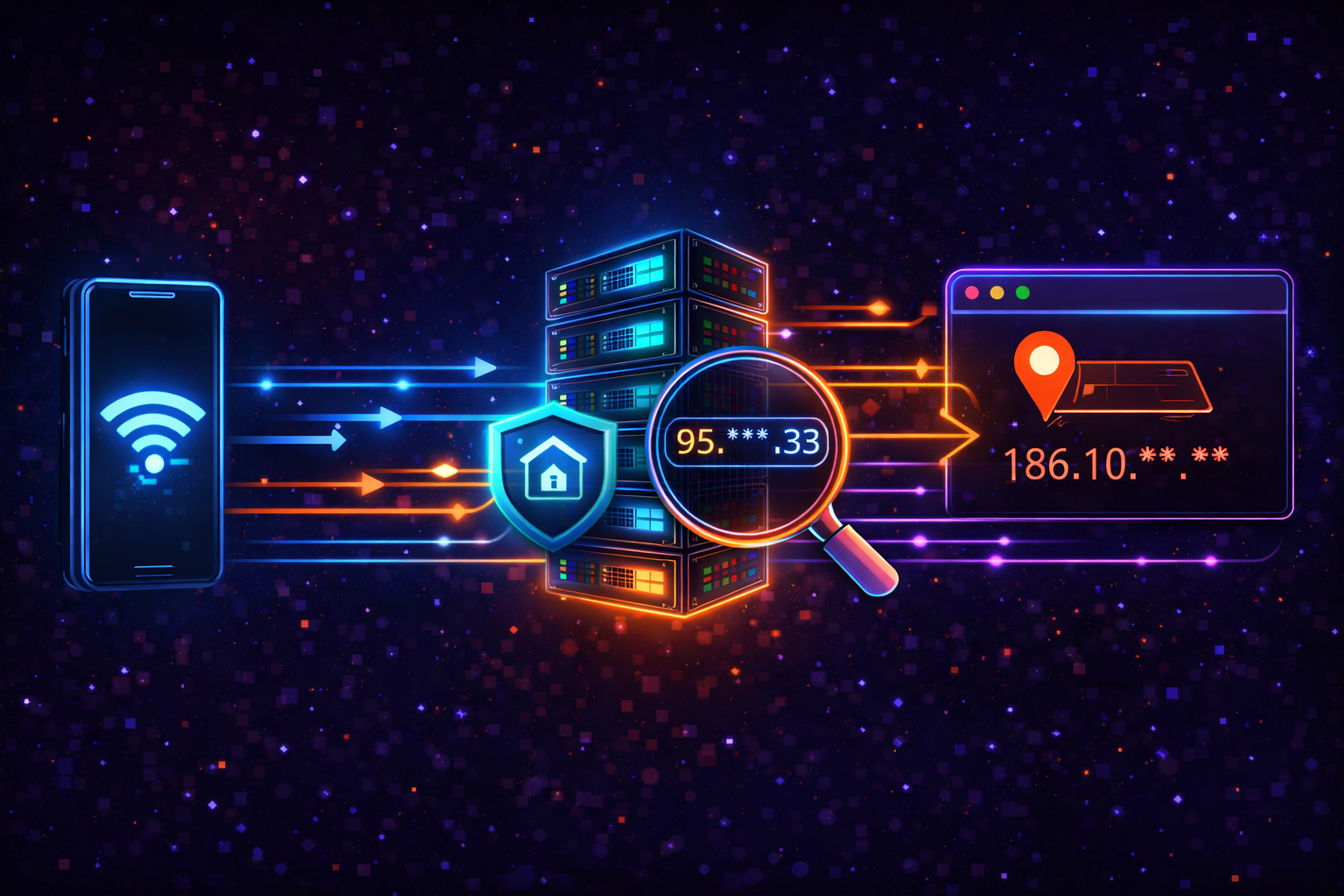

Un codificador de IPEs un término que se usa para describir una herramienta que cambia la dirección IP que ven los sitios web cuando se establece una conexión. En la práctica, la IP en sí no se cifra ni se altera para convertirla en datos aleatorios. Cada solicitud de internet sigue requiriendo una dirección IP válida para que los servidores sepan dónde enviar la respuesta. Lo que sucede en realidad es que la IP visible se reemplaza por otra a través de una red intermediaria.

Esto se suele hacer con tecnologías como servidores proxy, proxies residenciales rotativos,VPNo redes de retransmisión. En lugar de conectarse directamente a un sitio web, la solicitud se enruta primero a través de otro servidor. El sitio web registra entonces la IP de ese servidor en lugar de la conexión original del usuario. Como resultado, la ubicación visible, el tipo de red y las señales de reputación asociadas a la conexión pueden cambiar.

La idea detrás de un enmascarador de IP es simple: controlar cómo se muestra tu conexión en línea. Por ejemplo, alguien que realiza una recopilación de datos a gran escala puede rotar las direcciones IP para evitar los límites de solicitudes. Un equipo de marketing podría probar los resultados de búsqueda de diferentes países. En otros casos, los desarrolladores utilizan la rotación de IP al probar sistemas de cuentas o servicios regionales.

En la mayoría de las configuraciones del mundo real, el efecto de "mezcla" proviene derotación IPEn lugar de modificar la dirección IP directamente, cada solicitud se puede enrutar a través de una dirección diferente en un grupo de proxies. Esto hace que el tráfico repetido parezca provenir de varias redes en lugar de un solo dispositivo. Este método ayuda a distribuir las solicitudes y reduce la probabilidad de que una sola IP sea bloqueada o restringida.

Cómo funciona un encriptador de IP

Un enmascarador de IP funciona redirigiendo el tráfico de internet a través de una red intermediaria antes de que llegue al sitio web de destino. En lugar de enviar las solicitudes directamente desde tu dispositivo, la conexión pasa por otro servidor que las reenvía en tu nombre. De esta forma, el sitio web ve la dirección IP de ese servidor intermediario en lugar de la original asignada por tu proveedor de internet.

En su nivel más básico, el proceso se ve así:

Tu dispositivo envía una solicitud para acceder a un sitio web o servicio.

La solicitud llega primero a un sistema intermediario como unservidor proxy, nodo VPN o red de retransmisión.

Ese servidor reenvía la solicitud al sitio web de destino utilizando su propia dirección IP.

El sitio web envía la respuesta de vuelta al servidor intermediario.

El servidor intermediario devuelve los datos a su dispositivo.

Desde la perspectiva del sitio web, la fuente visible del tráfico es la red intermediaria. La dirección IP original permanece oculta tras esa capa.

En muchos casos, la conexión no depende de una única IP intermedia. En cambio, el sistema puede rotar direcciones de un grupo más grande. Este proceso se conoce comorotación IPCon la rotación habilitada, cada solicitud puede enrutarse a través de una dirección IP diferente, lo que distribuye el tráfico entre varias redes en lugar de concentrar la actividad en una sola conexión.

Este método se utiliza habitualmente en entornos donde la estabilidad del acceso es fundamental. Por ejemplo, los sistemas de recopilación de datos pueden rotar las direcciones IP para evitar limitaciones en las solicitudes, y los equipos de marketing pueden probar cómo se visualiza el contenido desde diferentes regiones. La idea clave de un codificador de IP no reside en modificar la IP en sí, sino en controlar qué identidad de red se muestra al servidor de destino.

¿Por qué la gente usa un encriptador de IP?

Los usuarios suelen buscar un codificador de IP cuando desean tener mayor control sobre cómo se muestra su conexión a internet en los sitios web. Dado que muchas plataformas monitorizan las direcciones IP para gestionar el tráfico y detectar comportamientos inusuales, cambiar o rotar la IP visible puede ayudar a mantener un acceso estable y reducir los conflictos causados por solicitudes repetidas desde la misma dirección.

A continuación se describen las situaciones más comunes en las que se utilizan herramientas de rotación de IP.

Cómo evitar bloqueos de IP y límites de solicitudes.

Muchos sitios web registran cuántas solicitudes provienen de una misma dirección IP. Si se producen demasiadas acciones desde la misma conexión en un corto período de tiempo, el sistema puede ralentizar las respuestas, bloquear la IP o requerir una verificación adicional.

El uso de un codificador de IP distribuye las solicitudes entre varias direcciones en lugar de enviarlas todas desde una sola ubicación. Esto hace que el tráfico parezca más natural y reduce la posibilidad de que se bloquee una dirección IP.

Probar sitios web desde diferentes ubicaciones

Las empresas suelen necesitar saber cómo se ven sus sitios web o anuncios en diferentes regiones. Los resultados de búsqueda, la disponibilidad de productos y los precios pueden variar según la ubicación del usuario.

Al cambiar la dirección IP visible, los equipos pueden simular conexiones desde diferentes países o ciudades y verificar que sus servicios funcionan correctamente en todas las regiones.

Ejecución de tareas de automatización o recopilación de datos

Las herramientas de automatización y los sistemas de recopilación de datos suelen enviar un gran número de solicitudes al obtener información de los sitios web. Sin rotación de IP, estas solicitudes pueden activar rápidamente los límites de velocidad.

La rotación de direcciones IP permite que estos sistemas distribuyan el tráfico de manera más uniforme entre múltiples redes, lo que ayuda a mantener un acceso constante durante tareas a gran escala.

Separación de cuentas y flujos de trabajo

En algunos flujos de trabajo, los usuarios administran varias cuentas o entornos simultáneamente. Si toda la actividad proviene de una única dirección IP, las plataformas pueden considerar esas acciones como sospechosas o conflictivas.

El uso de direcciones IP distintas permite que cada sesión aparezca como una conexión independiente. Esto ayuda a los equipos a mantener separadas las cuentas, los entornos de prueba y las tareas automatizadas, facilitando así su gestión.

¿Qué tecnologías pueden cambiar o rotar una dirección IP?

El término codificador de IPPor lo general, se refiere a tecnologías que reemplazan o rotan la dirección IP visible al conectarse a un sitio web. En realidad, Internet no puede funcionar sin una dirección IP válida, por lo quecodificador de direcciones IPNo altera la estructura de una dirección IP. En cambio, estas tecnologías enrutan el tráfico a través de otra red, de modo que el servidor de destino registra una IP diferente a la asignada a su dispositivo.

Existen varios tipos de tecnologías que pueden realizar esta función. Cada una funciona de manera ligeramente diferente y se adapta a distintos casos de uso según el nivel de control, la velocidad o la escala requerida.

Servidores proxy

Un servidor proxy actúa como intermediario entre tu dispositivo y el sitio web de destino. En lugar de conectarse directamente, tu solicitud pasa primero por el servidor proxy, que luego la reenvía utilizando su propia dirección IP. El sitio web registra la IP del proxy en lugar de la tuya.

Los servidores proxy se utilizan habitualmente cuando es necesario enrutar el tráfico a través de ubicaciones o redes específicas. También permiten la rotación de IP mediante la distribución de las solicitudes entre varias direcciones en un grupo de proxies.

Redes proxy residenciales

Redes proxy residencialesProporciona direcciones IP asignadas por proveedores de servicios de internet reales a dispositivos residenciales. Dado que estas IP provienen de redes domésticas típicas, suelen parecer más naturales para los sitios web en comparación con las direcciones basadas en servidores.

En muchos casos, las redes proxy residenciales rotan las direcciones IP automáticamente. Cada nueva solicitud se puede enviar a través de una conexión residencial diferente, lo que ayuda a distribuir el tráfico entre varias redes.

Proxies móviles

Proxies móvilesEl tráfico se enruta a través de redes de operadores celulares reales, como LTE o 5G. Las direcciones IP utilizadas en estas redes pertenecen a los operadores de telefonía móvil y se comparten entre muchos dispositivos móviles.

Debido a que las redes móviles suelen rotar las direcciones IP a nivel de operador, pueden soportar cambios frecuentes de IP. Esto las hace útiles en entornos donde la confianza en la red y las conexiones reales con el operador son importantes.

Obtenga más información sobre elLos mejores proveedores de proxy móvil¡

Servicios VPN

Las redes privadas virtuales (VPN) también modifican la dirección IP visible al enrutar el tráfico a través de servidores cifrados ubicados en diferentes regiones. Al conectarse a una VPN, los sitios web ven la IP del servidor VPN en lugar de la conexión local del usuario.

Las VPN se utilizan ampliamente para la navegación general y el cambio de ubicación, aunque sus conjuntos de direcciones IP suelen ser más pequeños que los de las grandes redes proxy.

Red Tor

La red Tor enruta el tráfico de internet a través de múltiples nodos de retransmisión cifrados antes de que llegue a su destino final. Cada nodo de retransmisión pasa la solicitud al siguiente de la cadena, lo que ayuda a ocultar la conexión original.

Este sistema de enrutamiento por capas modifica la dirección IP visible y dificulta el rastreo del origen de la solicitud. Sin embargo, debido a que el tráfico pasa por varios repetidores, las conexiones Tor suelen ser más lentas que los sistemas de enrutamiento basados en proxies o VPN.

¿Por qué se utilizan comúnmente las redes proxy para la rotación de IP?

Muchas tecnologías permiten cambiar la IP visible de una conexión, pero las redes proxy son la solución más común cuando se requiere una rotación de IP frecuente y a gran escala. En lugar de depender de un único servidor, las redes proxy proporcionan acceso a amplios conjuntos de direcciones IP distribuidas en diferentes ubicaciones y redes. Esto permite que las solicitudes se enruten a través de distintas identidades en lugar de provenir repetidamente de la misma dirección.

Las redes proxy hacen que la rotación sea práctica, ya que están diseñadas para gestionar la distribución del tráfico. Un sistema puede enviar cada solicitud a través de una IP diferente o mantener una sesión temporal antes de cambiar a otra dirección. Esta flexibilidad ayuda a mantener un acceso estable cuando los sitios web limitan el número de solicitudes permitidas desde una misma conexión.

Varias características hacen que las redes proxy sean especialmente útiles para la rotación de IP:

Grandes grupos de direcciones IPque permiten que las solicitudes se distribuyan entre muchas direcciones

Segmentación geográfica, lo que permite que aparezcan conexiones desde países o regiones específicos.

Control de sesión, lo que permite reutilizar temporalmente la misma IP cuando un flujo de trabajo requiere continuidad.

Distribución del tráfico, reduciendo la probabilidad de activar límites de velocidad o bloqueos

Estas capacidades son importantes en entornos donde se producen solicitudes repetidas, como la recopilación de datos, las pruebas regionales, los flujos de trabajo de automatización y la investigación de mercado. En lugar de depender de una única dirección IP que puede alcanzar rápidamente su límite, las redes proxy permiten que los sistemas roten las conexiones de forma controlada y predecible.

Cómo los profesionales rotan las direcciones IP en flujos de trabajo reales

En entornos profesionales,rotación IPRara vez se gestiona con herramientas sencillas o mediante conmutación manual. Los equipos que realizan automatización, recopilación de datos, verificación de publicidad o pruebas a gran escala necesitan una infraestructura controlada capaz de gestionar miles de solicitudes sin generar conflictos ni superar los límites de la plataforma. En lugar de cambiar una IP ocasionalmente, diseñan sistemas donde la rotación de IP forma parte del propio flujo de trabajo.

Una configuración típica utiliza redes proxy conectadas a herramientas o scripts de automatización. Las solicitudes se enrutan a través de diferentes direcciones IP según la tarea que se esté realizando. Por ejemplo, los sistemas de recopilación de datos pueden rotar las IP con cada solicitud, mientras que los flujos de trabajo basados en cuentas pueden mantener la misma IP durante una breve sesión antes de cambiar a otra.

Infraestructura utilizada en la rotación profesional de IP

Las configuraciones profesionales suelen combinar varios componentes que trabajan conjuntamente para controlar cómo se distribuye el tráfico a través de las redes.

Estos entornos suelen incluir:

Infraestructura proxyque proporciona acceso a grandes conjuntos de direcciones IP

Lógica de rotaciónque determina cuándo y cómo cambia una IP

Control de sesiónde modo que ciertas tareas puedan mantener la misma conexión temporalmente.

Herramientas de automatización oAPIque gestionan solicitudes a gran escala

Esta estructura permite que los sistemas distribuyan el tráfico a través de múltiples identidades de red en lugar de enviarlo todo a través de una única dirección IP.

Uso de plataformas integradas para flujos de trabajo de proxy

Muchos equipos prefieren usar plataformas de infraestructura en lugar de combinar varias herramientas de diferentes proveedores. Gestionar por separado los proxies, los sistemas de verificación y los marcos de automatización suele generar fricciones operativas.

Plataformas comoAplicación CyberYozhCyberYozh combina varios de estos elementos en un único entorno, proporcionando acceso a redes proxy móviles, residenciales y de centros de datos, además de ser compatible con herramientas de automatización y flujos de trabajo basados en API. También incluye comprobaciones de reputación y riesgo para direcciones IP y números de teléfono, lo que permite a los equipos verificar los entornos antes de gestionar el tráfico.

Este tipo de configuración ayuda a reducir las conjeturas al ejecutar flujos de trabajo complejos. En lugar de cambiar manualmente las direcciones IP o gestionar varios proveedores, los profesionales pueden controlar la rotación, el comportamiento de las sesiones y la selección de red desde un único sistema.

Si necesita un entorno controlado para flujos de trabajo de proxy, exploreCyberYozh. Los proxies móviles comienzan desde$1,7/día, con opciones residenciales y de centro de datos disponibles en una misma plataforma.

Cómo elegir el método correcto para cambiar tu dirección IP

Cambiar una dirección IP se puede hacer de varias maneras, pero el método adecuado depende de lo que se quiera lograr. Las distintas tecnologías cumplen diferentes propósitos. Algunas priorizan la confianza y la autenticidad de la conexión, mientras que otras se centran en la velocidad o la rentabilidad. Comprender cómo funciona cada opción ayuda a evitar bloqueos innecesarios y a elegir una configuración que se ajuste a tu flujo de trabajo.

A continuación se describen los escenarios más comunes y cuándo funciona mejor cada método.

Cuando los proxies móviles son la mejor opción

Los proxies móviles utilizan direcciones IP proporcionadas por operadores de telefonía móvil, como las redes LTE o 5G. Dado que estas redes dan servicio a un gran número de dispositivos móviles reales, sus patrones de tráfico suelen parecer más naturales para muchas plataformas.

Los proxies móviles se utilizan habitualmente cuando una conexión necesita simular el tráfico real de un usuario móvil. Suelen ser adecuados para:

Plataformas de redes sociales y publicidad

Flujos de trabajo basados en cuentas que requieren entornos de red de confianza

Entornos de alta demanda donde la reputación de la conexión es importante.

Pruebas regionales utilizando redes de operadores móviles

Dado que las redes móviles rotan con frecuencia las direcciones IP a nivel del operador, pueden soportar cambios frecuentes de IP manteniendo patrones de tráfico realistas.

Cuando los apoderados residenciales son mejores

Los servidores proxy residenciales utilizan direcciones IP asignadas por los proveedores de servicios de internet a hogares reales. Estas direcciones IP representan conexiones típicas a internet domésticas, no infraestructura de servidores.

Se suelen utilizar cuando las tareas requieren sesiones estables o conexiones de larga duración.Los apoderados residenciales son elegidos comúnmente para:

Recopilación de datos yextracción de datos web

Seguimiento de los precios o la disponibilidad de los productos.

Investigación de mercado en diferentes regiones

Pruebas de sitios web desde entornos de red residenciales

Algunos de losmejor proxy residencialLas redes también admiten la rotación automática, lo que permite a los sistemas cambiar las direcciones IP entre solicitudes.

Cuándo tienen sentido los proxies de centros de datos

Los servidores proxy de centros de datos operan desde la infraestructura de servidores corporativos, en lugar de redes residenciales o móviles. Por lo general, ofrecen alta velocidad y una gran estabilidad de conexión.

Estos proxies se utilizan a menudo cuando el rendimiento es más importante que la autenticidad de la red. Algunos casos de uso comunes son:

Tareas de automatización sensibles a la velocidad

Pruebas de infraestructura o de sistema

Pedidos de gran volumen donde la eficiencia de costos es importante.

Entornos internos de investigación o desarrollo

Dado que las direcciones IP de los centros de datos provienen de redes de servidores, algunos sitios web pueden identificarlas más fácilmente que las conexiones residenciales o móviles.

Cuando una VPN es suficiente

En muchas situaciones cotidianas, una VPN puede ser suficiente para cambiar la dirección IP visible. Los servicios VPN enrutan el tráfico a través de servidores cifrados ubicados en diferentes regiones, lo que permite a los usuarios conectarse desde otra ubicación.

Las VPN se utilizan habitualmente para:

Navegación personal desde diferentes regiones

Acceso a contenido específico de la región

Privacidad básica de la conexión al usar redes públicas

Sin embargo, los servicios VPN suelen ofrecer un conjunto de direcciones IP más reducido en comparación con las redes proxy. Para la automatización a gran escala o los flujos de trabajo que requieren una rotación frecuente de IP, la infraestructura basada en proxy suele ser más flexible.

¿Cuáles son las limitaciones del codificador IP?

Cambiar la dirección IP visible puede ayudar a controlar cómo aparece una conexión en línea, pero no hace que un sistema sea invisible. Incluso cuando unacodificador de IP o proxy rotatorioAunque se utilice la red, los sitios web siguen analizando muchas otras señales para evaluar el tráfico. Las plataformas modernas se basan en múltiples métodos de detección, por lo que simplemente cambiar la dirección IP no evita automáticamente las restricciones o los bloqueos.

En la práctica, las plataformas monitorizan patrones que van más allá de la propia dirección IP. Si esas señales siguen siendo inconsistentes o sospechosas, la conexión puede activar límites incluso cuando la dirección IP visible cambie.

Algunos de los factores que el enmascaramiento de IP no puede ocultar incluyen:

Huellas digitales del navegador y del dispositivotales como la versión del navegador, el sistema operativo, la resolución de pantalla y las características del dispositivo.

Patrones de comportamiento del usuarioincluyendo la velocidad con la que se envían las solicitudes y cómo se navega por las páginas.

reputación de IP, que indica si una dirección ha estado previamente asociada con abuso o actividad sospechosa

consistencia de la sesiónDado que los cambios repentinos de IP durante una sesión de inicio de sesión activa pueden parecer anormales,

patrones de tráficocomo por ejemplo enviar un gran número de solicitudes en un tiempo muy corto

Debido a estos factores, los flujos de trabajo fiables suelen combinar la rotación de IP con un comportamiento de solicitud controlado, la gestión de sesiones y las comprobaciones de reputación antes de procesar el tráfico.

Preguntas frecuentes sobre los codificadores de IP

Cómo enmascarar tu dirección IP

Para enmascarar tu dirección IP, necesitas redirigir tu tráfico de internet a través de otra red, de modo que el sitio web de destino vea una IP diferente a la que te asignó tu proveedor de internet. Esto se suele hacer mediante servidores proxy, servicios VPN o redes de retransmisión.

Un método común consiste en utilizar una red proxy que rota automáticamente las direcciones IP. En lugar de enviar todas las solicitudes desde una sola conexión, el sistema distribuye el tráfico entre varias direcciones IP. Esto ayuda a evitar los límites de solicitudes y permite que las conexiones parezcan provenir de diferentes redes o regiones.

¿Qué es un codificador de direcciones IP?

Un codificador de direcciones IP es un término general que describe una herramienta que cambia la dirección IP visible para los sitios web. La IP en sí no se modifica ni se aleatoriza. En cambio, la conexión se enruta a través de un servidor intermediario que reenvía la solicitud utilizando su propia dirección IP.

Tecnologías como las redes proxy, los servidores VPN y los repetidores Tor pueden realizar esta función. Cada método reemplaza la IP original por otra antes de que la solicitud llegue al servidor de destino.

¿Cuál es el mejor encriptador de IP?

El mejor encriptador de IP depende del tipo de actividad y del nivel de control requerido. Las diferentes tecnologías cumplen diferentes funciones.

Por ejemplo:

Las redes proxy se utilizan habitualmente para la automatización, la recopilación de datos y los flujos de trabajo a gran escala, ya que proporcionan grandes conjuntos de direcciones IP y control de rotación.

Los proxies móviles se utilizan con frecuencia en entornos donde se requiere tráfico real de red móvil.

Los proxies residenciales son adecuados para tareas que requieren identidades de red residenciales estables.

Los servicios VPN suelen ser suficientes para la navegación general y los cambios de ubicación sencillos.

La opción correcta depende de la tarea, el volumen de tráfico y la frecuencia con la que sea necesario cambiar la dirección IP.

¿Pueden los sitios web detectar el enmascaramiento de IP?

Sí, a veces los sitios web pueden detectar cuando el tráfico se enruta a través de redes proxy u otros sistemas intermediarios. Las plataformas modernas analizan señales adicionales como huellas digitales del navegador, patrones de tráfico, frecuencia de solicitudes y reputación de la IP.

Si estas señales parecen inusuales, un sitio web aún podría aplicar restricciones incluso cuando la dirección IP visible cambie.

¿Es legal enmascarar tu dirección IP?

En la mayoría de las regiones, cambiar o rotar una dirección IP es legal, ya que simplemente implica redirigir el tráfico a través de diferentes redes. Las empresas suelen utilizar este método para tareas como estudios de mercado, pruebas regionales y recopilación de datos.

Sin embargo, la forma en que se utiliza la tecnología es importante. Las actividades que infrinjan los términos de servicio de una plataforma o las regulaciones locales pueden estar restringidas independientemente de la tecnología empleada.

¿Cuál es la diferencia entre un codificador de IP y la rotación de IP?

Un codificador de IP es un concepto general que se refiere al cambio de la dirección IP visible. La rotación de IP es el método técnico que lo hace posible.

Los sistemas de rotación distribuyen las solicitudes entre varias direcciones IP, seleccionando a menudo una nueva IP para cada solicitud o después de un intervalo de tiempo específico.

¿Una VPN enmascara tu dirección IP?

Una VPN modifica la dirección IP visible al redirigir tu tráfico a través de un servidor cifrado ubicado en otra región. Al conectarte a una VPN, los sitios web ven la dirección IP del servidor VPN en lugar de la de tu conexión original.

Sin embargo, los servicios VPN suelen proporcionar grupos de direcciones IP más pequeños en comparación con las redes proxy, lo que puede limitar la frecuencia con la que se puede cambiar la dirección IP.

¿Necesitas un proxy para enmascarar tu IP?

No siempre. Una VPN o la red Tor también pueden cambiar la dirección IP visible. Sin embargo, las redes proxy suelen ser la opción preferida cuando se requiere una rotación frecuente de IP, segmentación geográfica o automatización a gran escala.

Los sistemas proxy ofrecen un mayor control sobre cómo y cuándo cambian las direcciones IP durante un flujo de trabajo.

¿Por qué los sitios web bloquean ciertas direcciones IP?

Los sitios web suelen bloquear direcciones IP cuando detectan actividad inusual en una sola conexión. Esto puede ocurrir cuando se envían demasiadas solicitudes en poco tiempo o cuando la IP ha sido asociada previamente con abusos.

La rotación de direcciones IP entre varias redes ayuda a distribuir el tráfico y reduce la probabilidad de que una sola IP alcance esos límites.