O que é um codificador IP e como ele funciona?

Seu endereço IPA internet revela silenciosamente mais do que a maioria das pessoas espera, incluindo localização, provedor de rede e padrões de conexão. É por isso que muitos usuários procuram por um "codificador de IP" quando querem alterar a forma como os sites veem sua conexão. Embora o termo pareça técnico, geralmente se refere a ferramentas que rotacionam ou mascaram um endereço IP por meio de redes proxy ou tecnologias semelhantes. Entender como isso funciona ajuda você a controlar o acesso, evitar bloqueios e executar fluxos de trabalho online estáveis.

O que é um embaralhador de IP?

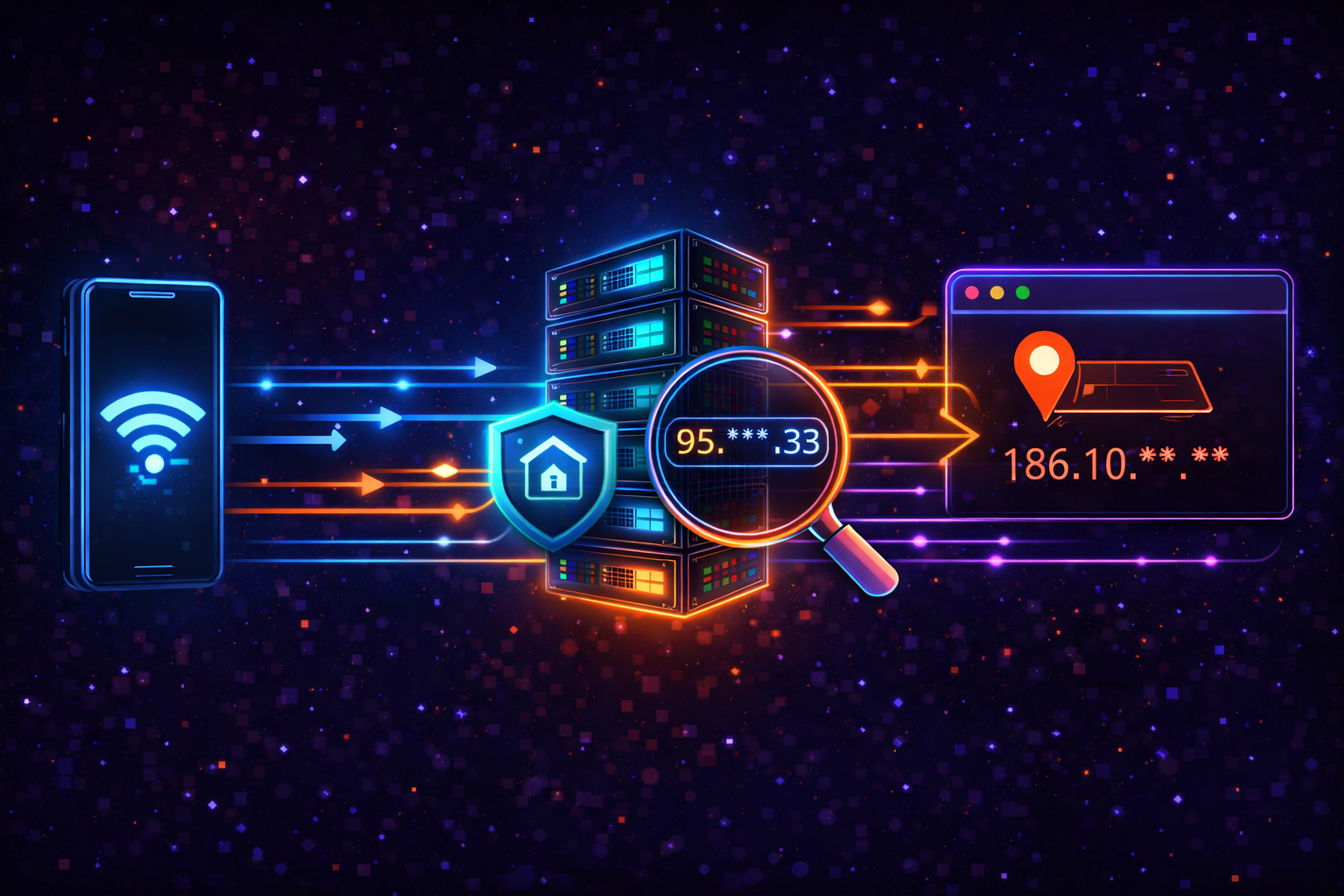

Um codificador IPÉ um termo usado para descrever uma ferramenta que altera o endereço IP que os sites veem quando uma conexão é estabelecida. Na prática, o próprio IP não é embaralhado ou alterado para dados aleatórios. Toda requisição à internet ainda requer um endereço IP válido para que os servidores saibam para onde enviar a resposta. O que realmente acontece é que o IP visível é substituído por outro através de uma rede intermediária.

Isso geralmente é feito com tecnologias como servidores proxy, proxies residenciais rotativos,VPNsou redes de retransmissão. Em vez de se conectar diretamente a um site, a solicitação é roteada primeiro por meio de outro servidor. O site então registra o IP desse servidor em vez da conexão original do usuário. Como resultado, a localização visível, o tipo de rede e os sinais de reputação associados à conexão podem mudar.

A ideia por trás de um embaralhador de IP é simples: controlar como sua conexão aparece online. Por exemplo, alguém que realiza coleta de dados em larga escala pode rotacionar endereços IP para evitar limites de requisições. Uma equipe de marketing pode testar resultados de busca de diferentes países. Em outros casos, desenvolvedores usam a rotação de IP ao testar sistemas de contas ou serviços regionais.

Na maioria das situações reais, o efeito de "embaralhamento" vem deRotação de IPEm vez de modificar o próprio endereço IP, cada solicitação pode ser roteada por meio de um endereço diferente em um conjunto de proxies. Isso faz com que o tráfego repetido pareça vir de várias redes, em vez de um único dispositivo. Essa abordagem ajuda a distribuir as solicitações e reduz a probabilidade de um único IP ser bloqueado ou restringido.

Como funciona um codificador de IP

Um codificador de IP funciona roteando o tráfego da internet por meio de uma rede intermediária antes que ele chegue ao site de destino. Em vez de enviar solicitações diretamente do seu dispositivo, a conexão passa por outro servidor que encaminha a solicitação em seu nome. O site então vê o endereço IP desse servidor intermediário em vez do endereço original atribuído pelo seu provedor de internet.

Em sua essência, o processo se parece com isto:

Seu dispositivo envia uma solicitação para acessar um site ou serviço.

A solicitação chega primeiro a um sistema intermediário, como umservidor proxy, nó VPN ou rede de retransmissão.

Esse servidor encaminha a solicitação para o site de destino usando seu próprio endereço IP.

O site envia a resposta de volta para o servidor intermediário.

O servidor intermediário retorna os dados para o seu dispositivo.

Do ponto de vista do site, a fonte visível do tráfego é a rede intermediária. O endereço IP original permanece oculto por trás dessa camada.

Em muitos casos, a conexão não depende de um único endereço IP intermediário. Em vez disso, o sistema pode rotacionar endereços de um conjunto maior. Esse processo é conhecido comoRotação de IPCom a rotação ativada, cada solicitação pode ser roteada por meio de um endereço IP diferente, o que distribui o tráfego por várias redes em vez de concentrar a atividade em uma única conexão.

Essa abordagem é comumente usada em ambientes onde a estabilidade de acesso é importante. Por exemplo, sistemas de coleta de dados podem rotacionar IPs para evitar limites de requisições, e equipes de marketing podem testar como o conteúdo aparece em diferentes regiões. A ideia principal por trás de um codificador de IP não é modificar o próprio IP, mas controlar qual identidade de rede aparece para o servidor de destino.

Por que as pessoas usam um codificador de IP?

Geralmente, as pessoas procuram um programa para embaralhar IP quando desejam ter mais controle sobre como sua conexão de internet aparece para os sites. Como muitas plataformas monitoram endereços IP para gerenciar o tráfego e detectar comportamentos incomuns, alterar ou rotacionar o IP visível pode ajudar a manter o acesso estável e reduzir conflitos causados por solicitações repetidas do mesmo endereço.

A seguir estão as situações mais comuns em que as ferramentas de rotação de IP são utilizadas.

Evitando bloqueios de IP e limites de requisições

Muitos sites monitoram quantas solicitações vêm de um único endereço IP. Se muitas ações ocorrerem na mesma conexão em um curto período, o sistema pode tornar as respostas mais lentas, bloquear o IP ou exigir verificação adicional.

O uso de um codificador de IP distribui as solicitações por vários endereços, em vez de enviar tudo de um único local. Isso faz com que o tráfego pareça mais natural e reduz a probabilidade de um IP ser bloqueado.

Testando sites de diferentes locais

As empresas frequentemente precisam verificar como seus sites ou anúncios aparecem em diferentes regiões. Os resultados de pesquisa, a disponibilidade de produtos e os preços podem variar dependendo da localização do usuário.

Ao alterar o endereço IP visível, as equipes podem simular conexões de diferentes países ou cidades e verificar se seus serviços funcionam corretamente em todas as regiões.

Executar tarefas de automação ou coleta de dados

Ferramentas de automação e sistemas de coleta de dados frequentemente enviam um grande número de solicitações ao coletar informações de sites. Sem a rotação de IP, essas solicitações podem rapidamente atingir os limites de taxa.

A rotação de endereços IP permite que esses sistemas distribuam o tráfego de forma mais uniforme entre várias redes, o que ajuda a manter o acesso consistente durante tarefas de grande escala.

Separar contas e fluxos de trabalho

Em alguns fluxos de trabalho, os usuários gerenciam várias contas ou ambientes simultaneamente. Se toda a atividade provém de um único endereço IP, as plataformas podem tratar essas ações como suspeitas ou conflitantes.

Utilizar endereços IP diferentes permite que cada sessão apareça como uma conexão independente. Isso ajuda as equipes a manter contas, ambientes de teste ou tarefas automatizadas separadas e mais fáceis de gerenciar.

Que tecnologias podem alterar ou rotacionar um endereço IP?

O termo codificador IPGeralmente se refere a tecnologias que substituem ou alternam o endereço IP visível ao conectar-se a um site. Na realidade, a internet não pode funcionar sem um endereço IP válido, portanto, umcodificador de endereço IPNão altera a estrutura de um IP. Em vez disso, essas tecnologias encaminham o tráfego por meio de outra rede, de modo que o servidor de destino registre um IP diferente daquele atribuído ao seu dispositivo.

Diversos tipos de tecnologias podem desempenhar essa função. Cada uma funciona de maneira ligeiramente diferente e se adapta a diferentes casos de uso, dependendo do nível de controle, velocidade ou escala necessários.

Servidores proxy

Um servidor proxy atua como intermediário entre seu dispositivo e o site de destino. Em vez de se conectar diretamente, sua solicitação primeiro passa pelo servidor proxy, que então encaminha a solicitação usando seu próprio endereço IP. O site registra o IP do proxy em vez do seu IP original.

Servidores proxy são comumente usados quando o tráfego precisa ser roteado por meio de locais ou redes específicas. Eles também podem suportar rotação de IP, distribuindo as solicitações entre vários endereços em um pool de proxies.

Redes de proxy residenciais

Redes de proxy residenciaisFornecem endereços IP atribuídos por provedores de serviços de internet reais a dispositivos residenciais. Como esses IPs se originam de redes domésticas típicas, eles geralmente parecem mais naturais para sites em comparação com endereços baseados em servidores.

Em muitos casos, as redes proxy residenciais rotacionam os IPs automaticamente. Cada nova solicitação pode ser enviada por meio de uma conexão residencial diferente, o que ajuda a distribuir o tráfego por várias redes.

Proxies móveis

Proxies móveisO tráfego é encaminhado através de redes reais de operadoras de telefonia celular, como LTE ou 5G. Os endereços IP usados nessas redes pertencem às operadoras de telefonia móvel e são compartilhados entre diversos dispositivos móveis.

Como as redes móveis frequentemente rotacionam endereços IP no nível da operadora, elas podem suportar naturalmente mudanças frequentes de IP. Isso as torna úteis em ambientes onde a confiança na rede e conexões reais com a operadora são importantes.

Saiba mais sobre omelhores provedores de proxy móvel!

serviços VPN

As redes privadas virtuais também alteram o endereço IP visível, roteando o tráfego por meio de servidores criptografados localizados em diferentes regiões. Quando conectado a uma VPN, os sites veem o IP do servidor VPN em vez da conexão local do usuário.

As VPNs são amplamente utilizadas para navegação geral e alteração de localização, embora seus conjuntos de IPs sejam normalmente menores do que os de grandes redes de proxy.

Rede Tor

A rede Tor encaminha o tráfego da internet através de múltiplos nós de retransmissão criptografados antes de chegar ao destino final. Cada nó de retransmissão passa a solicitação para o próximo na cadeia, o que ajuda a ocultar a conexão original.

Esse sistema de roteamento em camadas altera o endereço IP visível e dificulta o rastreamento da origem da solicitação. No entanto, como o tráfego passa por vários servidores intermediários, as conexões Tor costumam ser mais lentas do que os sistemas de roteamento baseados em proxy ou VPN.

Por que as redes proxy são comumente usadas para rotação de IP?

Muitas tecnologias podem alterar o endereço IP visível de uma conexão, mas as redes proxy são a solução mais comum quando a rotação de IP precisa ocorrer com frequência e em grande escala. Em vez de depender de um único servidor, as redes proxy fornecem acesso a grandes conjuntos de endereços IP distribuídos em diferentes locais e redes. Isso permite que as solicitações sejam roteadas por meio de diferentes identidades, em vez de virem repetidamente do mesmo endereço.

As redes proxy tornam a rotação prática porque são projetadas para gerenciar a distribuição de tráfego. Um sistema pode enviar cada solicitação por meio de um IP diferente ou manter uma sessão temporária antes de alternar para outro endereço. Essa flexibilidade ajuda a manter o acesso estável quando os sites limitam o número de solicitações permitidas por conexão.

Diversas características tornam as redes proxy especialmente úteis para a rotação de IPs:

Grandes conjuntos de IPsque permitem que as solicitações sejam distribuídas por vários endereços.

Segmentação geográfica, que permite que conexões apareçam a partir de países ou regiões específicas.

Controle de sessão, permitindo que o mesmo IP seja reutilizado temporariamente quando um fluxo de trabalho exigir continuidade.

Distribuição de tráfego, reduzindo a probabilidade de acionar limites de taxa ou bloqueios

Essas funcionalidades são importantes em ambientes com solicitações repetidas, como coleta de dados, testes regionais, fluxos de trabalho automatizados e pesquisa de mercado. Em vez de depender de um único endereço IP que pode atingir rapidamente sua capacidade máxima, as redes proxy permitem que os sistemas alternem as conexões de forma controlada e previsível.

Como os profissionais rotacionam endereços IP em fluxos de trabalho reais

Em ambientes profissionais,Rotação de IPRaramente é resolvido com ferramentas simples ou troca manual. Equipes que executam automação, coleta de dados, verificação de anúncios ou testes em larga escala precisam de uma infraestrutura controlada que possa gerenciar milhares de solicitações sem criar conflitos ou atingir os limites da plataforma. Em vez de alterar um IP ocasionalmente, elas projetam sistemas onde a rotação de IP faz parte do próprio fluxo de trabalho.

Uma configuração típica utiliza redes proxy conectadas a ferramentas ou scripts de automação. As solicitações são roteadas por meio de diferentes endereços IP, dependendo da tarefa a ser executada. Por exemplo, sistemas de coleta de dados podem alternar os IPs a cada solicitação, enquanto fluxos de trabalho baseados em contas podem manter o mesmo IP por uma curta sessão antes de alternar para outro.

Infraestrutura utilizada na rotação profissional de IP

Configurações profissionais geralmente combinam vários componentes que trabalham juntos para controlar como o tráfego é distribuído pelas redes.

Esses ambientes normalmente incluem:

Infraestrutura de proxyque fornece acesso a grandes conjuntos de endereços IP.

Lógica de rotaçãoque determina quando e como um endereço IP muda

Controle de sessãoAssim, certas tarefas podem manter a mesma conexão temporariamente.

Ferramentas de automação ouAPIsque gerenciam solicitações em escala

Essa estrutura permite que os sistemas distribuam o tráfego por várias identidades de rede, em vez de enviar tudo por meio de um único endereço IP.

Utilizando plataformas integradas para fluxos de trabalho de proxy

Muitas equipes preferem usar plataformas de infraestrutura em vez de combinar várias ferramentas de diferentes fornecedores. Gerenciar proxies, sistemas de verificação e frameworks de automação separadamente geralmente cria atrito operacional.

Plataformas comoAplicativo CyberYozhA CyberYozh combina vários desses elementos em um único ambiente, fornecendo acesso a redes proxy móveis, residenciais e de data center, além de oferecer suporte a ferramentas de automação e fluxos de trabalho baseados em API. Inclui também verificações de reputação e risco para endereços IP e números de telefone, permitindo que as equipes verifiquem os ambientes antes de enviar tráfego.

Esse tipo de configuração ajuda a reduzir as incertezas ao executar grandes fluxos de trabalho. Em vez de alternar manualmente os endereços IP ou gerenciar vários fornecedores, os profissionais podem controlar a rotação, o comportamento da sessão e a seleção de rede a partir de um único sistema.

Se você precisa de um ambiente controlado para fluxos de trabalho com proxy, exploreCyberYozhOs proxies móveis começam emUS$ 1,70 por dia, com opções residenciais e de data center disponíveis em uma única plataforma.

Como escolher o método certo para alterar seu endereço IP

É possível alterar um endereço IP de diversas maneiras, mas o método correto depende do seu objetivo. Diferentes tecnologias atendem a diferentes propósitos. Algumas priorizam a confiança e a autenticidade da conexão, enquanto outras focam na velocidade ou na relação custo-benefício. Compreender o funcionamento de cada opção ajuda a evitar bloqueios desnecessários e a escolher uma configuração adequada ao seu fluxo de trabalho.

Abaixo estão os cenários mais comuns e quando cada método funciona melhor.

Quando os proxies móveis são a melhor opção

Os proxies móveis usam endereços IP fornecidos por operadoras de telefonia celular, como redes LTE ou 5G. Como essas redes atendem a um grande número de dispositivos móveis reais, seus padrões de tráfego geralmente parecem mais naturais para muitas plataformas.

Os proxies móveis são comumente usados quando uma conexão precisa simular o tráfego real de usuários de dispositivos móveis. Eles são frequentemente adequados para:

plataformas de mídias sociais e publicidade

Fluxos de trabalho baseados em contas que exigem ambientes de rede confiáveis.

Ambientes de alta demanda onde a reputação da conexão é importante.

Testes regionais usando redes de operadoras móveis

Como as redes móveis frequentemente rotacionam os endereços IP no nível da operadora, elas podem suportar mudanças frequentes de IP, mantendo padrões de tráfego realistas.

Quando os proxies residenciais são melhores

Os proxies residenciais usam endereços IP atribuídos por provedores de serviços de internet a residências reais. Esses IPs representam conexões típicas de internet doméstica, e não infraestrutura de servidores.

Eles são frequentemente usados quando as tarefas exigem sessões estáveis ou conexões de longa duração.Os representantes residenciais são geralmente escolhidos. para:

Coleta de dados eweb scraping

Monitorar preços ou disponibilidade de produtos.

Pesquisa de mercado em diferentes regiões

Testando sites a partir de ambientes de rede residencial

Alguns dosmelhor proxy residencialAs redes também suportam rotação automática, permitindo que os sistemas alternem os endereços IP entre as solicitações.

Quando os proxies de data center fazem sentido

Os proxies de data center operam a partir da infraestrutura de servidores corporativos, em vez de redes residenciais ou móveis. Normalmente, oferecem alta velocidade e forte estabilidade de conexão.

Esses proxies são frequentemente usados quando o desempenho é mais importante do que a autenticidade da rede. Casos de uso comuns incluem:

Tarefas de automação sensíveis à velocidade

Testes de infraestrutura ou de sistema

Solicitações de grande volume onde a relação custo-benefício é importante.

ambientes internos de pesquisa ou desenvolvimento

Como os endereços IP dos data centers se originam de redes de servidores, alguns sites conseguem identificá-los com mais facilidade do que conexões residenciais ou móveis.

Quando uma VPN é suficiente

Em muitas situações do dia a dia, uma VPN pode ser suficiente para alterar o endereço IP visível. Os serviços de VPN encaminham o tráfego por meio de servidores criptografados localizados em diferentes regiões, permitindo que os usuários se conectem de outro local.

As VPNs são comumente usadas para:

Navegação pessoal a partir de diferentes regiões

Acesso a conteúdo específico da região

Privacidade básica de conexão ao usar redes públicas

No entanto, os serviços de VPN geralmente oferecem um conjunto menor de endereços IP em comparação com as redes proxy. Para automação em larga escala ou fluxos de trabalho que exigem rotação frequente de IPs, a infraestrutura baseada em proxy costuma ser mais flexível.

Quais são as limitações do codificador IP?

Alterar o endereço IP visível pode ajudar a controlar como uma conexão aparece online, mas não torna um sistema invisível. Mesmo quando umcodificador IP ou proxy rotativoComo a rede é utilizada, os sites ainda analisam muitos outros sinais para avaliar o tráfego. As plataformas modernas dependem de múltiplos métodos de detecção, portanto, simplesmente alterar o endereço IP não impede automaticamente restrições ou bloqueios.

Na prática, as plataformas monitoram padrões que vão além do próprio endereço IP. Se esses sinais permanecerem inconsistentes ou suspeitos, a conexão ainda poderá acionar limites mesmo quando o endereço IP visível mudar.

Alguns dos fatores que a codificação de IP não consegue ocultar incluem:

Impressões digitais do navegador e do dispositivotais como versão do navegador, sistema operacional, resolução da tela e características do dispositivo.

Padrões de comportamento do usuárioincluindo a velocidade com que as solicitações são enviadas e como as páginas são navegadas

reputação de IP, que indica se um endereço já foi associado a abusos ou atividades suspeitas.

Consistência da sessãovisto que alterações repentinas de IP durante uma sessão de login ativa podem parecer anormais.

Padrões de tráfego, como enviar um grande número de solicitações em um curto período de tempo

Devido a esses fatores, fluxos de trabalho confiáveis geralmente combinam rotação de IP com comportamento de requisição controlado, gerenciamento de sessão e verificações de reputação antes de encaminhar o tráfego.

Perguntas frequentes sobre embaralhadores de IP

Como embaralhar seu endereço IP

Para embaralhar seu endereço IP, você precisa rotear seu tráfego de internet por meio de outra rede, de forma que o site de destino veja um IP diferente daquele atribuído pelo seu provedor de internet. Isso geralmente é feito usando servidores proxy, serviços de VPN ou redes de retransmissão.

Uma abordagem comum é usar uma rede proxy que rotaciona endereços IP automaticamente. Em vez de enviar todas as solicitações a partir de uma única conexão, o sistema distribui o tráfego por vários IPs. Isso ajuda a evitar limites de requisições e permite que as conexões pareçam vir de diferentes redes ou regiões.

O que é um embaralhador de endereço IP?

Um "embaralhador de endereço IP" é um termo geral usado para descrever uma ferramenta que altera o endereço IP visível para sites. O próprio endereço IP não é modificado ou aleatorizado. Em vez disso, a conexão é roteada por meio de um servidor intermediário que encaminha a solicitação usando seu próprio endereço IP.

Tecnologias como redes proxy, servidores VPN e relays Tor podem executar essa função. Cada método substitui o IP original por outro antes que a solicitação chegue ao servidor de destino.

Qual é o melhor embaralhador de IP?

O melhor software de criptografia IP depende do tipo de atividade e do nível de controle necessário. Diferentes tecnologias servem a diferentes propósitos.

Por exemplo:

As redes proxy são comumente usadas para automação, coleta de dados e fluxos de trabalho em larga escala, pois fornecem grandes conjuntos de endereços IP e controle de rotação.

Os proxies móveis são frequentemente usados em ambientes onde é necessário tráfego real de rede móvel.

Os proxies residenciais são adequados para tarefas que exigem identidades de rede residencial estáveis.

Os serviços de VPN geralmente são suficientes para navegação geral e alterações simples de localização.

A opção correta depende da tarefa, do volume de tráfego e da frequência com que o endereço IP precisa ser alterado.

Os sites conseguem detectar criptografia de IP?

Sim, sites às vezes conseguem detectar quando o tráfego é roteado por meio de redes proxy ou outros sistemas intermediários. Plataformas modernas analisam sinais adicionais, como impressões digitais do navegador, padrões de tráfego, frequência de solicitações e reputação do IP.

Se esses sinais parecerem incomuns, um site ainda poderá aplicar restrições mesmo quando o endereço IP visível mudar.

É legal embaralhar seu endereço IP?

Na maioria das regiões, alterar ou rotacionar um endereço IP é legal, pois envolve simplesmente o roteamento do tráfego por meio de redes diferentes. As empresas costumam usar essa abordagem para tarefas como pesquisa de mercado, testes regionais e coleta de dados.

No entanto, a forma como a tecnologia é utilizada é importante. Atividades que violem os termos de serviço de uma plataforma ou as regulamentações locais ainda podem ser restringidas, independentemente da tecnologia utilizada.

Qual a diferença entre um codificador IP e rotação IP?

Um codificador de IP é um conceito geral que se refere à alteração do endereço IP visível. A rotação de IP é o método técnico que torna isso possível.

Os sistemas de rotação distribuem as solicitações por vários endereços IP, geralmente selecionando um novo IP para cada solicitação ou após um intervalo de tempo específico.

Uma VPN embaralha o seu endereço IP?

Uma VPN altera o endereço IP visível, encaminhando seu tráfego por meio de um servidor criptografado localizado em outra região. Quando conectado a uma VPN, os sites veem o endereço IP do servidor VPN em vez do seu endereço IP original.

No entanto, os serviços de VPN geralmente oferecem conjuntos de IPs menores em comparação com as redes proxy, o que pode limitar a frequência com que o IP pode mudar.

Você precisa de um proxy para mascarar seu IP?

Nem sempre. Uma VPN ou a rede Tor também podem alterar o endereço IP visível. No entanto, redes proxy são frequentemente preferidas quando é necessária rotação frequente de IP, segmentação geográfica ou automação em larga escala.

Os sistemas proxy oferecem maior controle sobre como e quando os endereços IP mudam durante um fluxo de trabalho.

Por que os sites bloqueiam determinados endereços IP?

Os sites costumam bloquear endereços IP quando detectam atividades incomuns em uma única conexão. Isso pode acontecer quando muitas solicitações são enviadas em um curto período ou quando o IP já foi associado a abusos.

A rotação de endereços IP em várias redes ajuda a distribuir o tráfego e reduz a probabilidade de um único IP atingir esses limites.