¿Qué es Proxy Service: Guía 2026 sobre tipos de proxy y casos de uso

Un servicio proxy es un proveedor de infraestructura web que proporciona acceso a múltiples servidores proxy, permitiendo a los usuarios enrutar su tráfico de internet a través de direcciones IP intermediarias. Existen diversos casos de uso de proxies, que incluyen mejora de la privacidad, gestión de cuentas, control de acceso, web scraping, propósitos de SEO y más. Exploremos

Qué se entiende por servicio proxy: Definición básica y propósito

Un proxy es un intermediario entre tu dispositivo e Internet. Garantiza que tu IP original no quede expuesta y que no se le puedan aplicar restricciones. Además, como veremos, la funcionalidad de un proxy puede ampliarse enormemente mediante la personalización manual de un servidor proxy dedicado, asegurando que procese las solicitudes de la manera que el propietario del proxy necesita.

¿Quieres saber más? Explora la base de conocimientos de CyberYozh y aprende todo lo que necesitas sobre la configuración y personalización de un proxy para tareas personales y empresariales.

Cómo funciona un servicio proxy

Exploremos el flujo básico de solicitud-respuesta que constituye la base del funcionamiento de estos servicios.

La iniciación de solicitud del cliente comienza cuando un cliente envía una solicitud al servidor proxy en lugar de directamente al destino, utilizando una configuración de proxy.

La validación de solicitud es procesada por el servidor proxy, que verifica la solicitud para revisar las políticas de acceso, consultando servicios de autenticación y listas de control.

El establecimiento de conexión procede si la autorización es aceptada y no existe una caché válida, ya que el proxy abre una nueva conexión al servidor de destino.

El procesamiento de respuesta ocurre después de que el servidor de destino responde, ya que el proxy puede inspeccionar, modificar o filtrar el contenido de la respuesta

Como se puede ver, un servidor proxy puede personalizarse para autorizar un tipo de solicitud y rechazar otra, asegurando que ninguna solicitud no autorizada pueda acceder al cliente y revelar su IP y otras configuraciones, mientras que cada solicitud puede procesarse por separado. Normalmente, los servicios proxy ofrecen varios tipos de servidores para diferentes propósitos, atendiendo a clientes desde especialistas en web scraping hasta gestores de redes sociales y periodistas.

Diferencia entre proxy y VPN

Las Redes Privadas Virtuales (VPN) y el servicio relacionado de Servidor Privado Virtual (VPS) son instrumentos similares, ya que también ofrecen protección del tráfico y diversas herramientas de personalización. Sin embargo, se utilizan de manera diferente: normalmente, un servicio VPN ofrece un servidor virtual protegido separado con una IP dedicada, mientras que un proxy puede personalizarse para que cada solicitud se procese desde una IP diferente en un grupo de proxies.

Aquí están las implicaciones específicas:

Cifrado: VPN cifra todo el tráfico entrante basándose en la configuración de VPS, mientras que los proxies pueden personalizarse en términos de qué datos procesan y cómo.

Cobertura: VPN redirige todo el tráfico del cliente a través de la red virtual, mientras que un proxy puede enrutar el tráfico de aplicaciones específicas usando rangos de IP y configuraciones específicas

Velocidad: Debido a una mayor personalización, los proxies son generalmente más rápidos que las VPN, que procesan todo el tráfico entrante de la misma manera

Uso: Los proxies se utilizan para tareas empresariales que requieren alta personalización, mientras que las VPN son buenas para la protección general de la red

Para qué se utiliza un servicio proxy

Existen diversos casos de uso de servidores proxy, y los exploraremos después de profundizar más en las peculiaridades de los proxies. Ahora, revisemos qué actividades específicas pueden realizarse utilizando un servicio proxy.

Enmascaramiento de IP reemplaza la dirección IP real del cliente con la IP del proxy, ocultando la identidad y los datos del cliente de los servidores de destino

Rotación de IP cambia automáticamente entre diferentes direcciones IP de un grupo de proxies para cada solicitud o sesión para distribuir la carga de tráfico y evitar la detección

Gestión de geolocalización presenta direcciones IP de regiones geográficas específicas para acceder a contenido restringido por ubicación o simular la presencia del usuario en diferentes ubicaciones

Herramientas de monitoreo de uso rastrean y analizan patrones de uso de internet, consumo de ancho de banda y actividad de usuarios a través de la red y envían datos al cliente

Controles de limitación de velocidad el número de solicitudes de fuentes específicas dentro de ventanas de tiempo definidas para prevenir abuso o sobrecarga

Filtrado de contenido inspecciona y bloquea tipos de contenido, fuentes o patrones específicos basándose en reglas y políticas predefinidas

Traducción de protocolos convierte entre diferentes protocolos (HTTP/HTTPS, SOCKS, FTP, etc.) para permitir comunicación entre protocolos

Autenticación robusta aplica métodos de autenticación multifactor para prevenir acceso no autorizado al servidor proxy como protección adicional

¿Necesitas asegurarte de que la dirección IP de tu interés no esté afiliada con fraude o estafa? Usa nuestro Verificador de IPgratuito!

Tipos de servicios proxy

Basándose en el tipo de IP y la tecnología de protocolo, existen varios tipos de servicios proxy. Como ya hemos explorado los conceptos básicos de proxy, ahora es momento de explorar estos tipos.

Servicio de proxy móvil (LTE/5G)

Los proxies móviles enrutan el tráfico de internet a través de direcciones IP asignadas por operadores móviles mediante redes celulares. Hoy en día, solo las redes 4G (LTE) y 5G son ampliamente utilizadas; otras se consideran muy lentas y obsoletas. Estos proxies se caracterizan por las siguientes características:

Utilizan tarjetas SIM físicas o tecnología de SIM virtual conectada a la infraestructura del operador móvil.

Comparten la misma dirección IP entre miles de usuarios reales, por lo que es casi imposible aislar usuarios individuales.

Las direcciones IP cambian automáticamente durante las operaciones normales de la red móvil, como reconexiones.

El nivel de confianza es el más alto entre todos los tipos de proxy, ya que el tráfico aparece idéntico a la actividad legítima de usuarios móviles.

Los proveedores de proxy móvil despliegan hardware físico con tarjetas SIM o utilizan virtualización para crear instancias de proxy con IPs asignadas por operadores. Son altamente recomendados para quienes buscan interactuar activamente con redes sociales o gestionar múltiples cuentas, ya que es casi imposible bloquear una IP del rango móvil.

Servicio de proxy residencial (estático/rotativo)

Los proxies residenciales utilizan direcciones IP asignadas a usuarios domésticos por Proveedores de Servicios de Internet (ISP) locales. Estas IPs pertenecen a conexiones de internet domésticas reales en lugar de instalaciones de alojamiento comercial. Existen dos tipos, y es importante seleccionar uno según la actividad específica:

Proxy estático mantiene la misma dirección IP durante períodos prolongados (días, semanas o meses). La IP permanece constante en todas las solicitudes, creando una identidad de sesión consistente similar a un usuario regular de internet doméstico. Es ideal para construir una identidad a largo plazo para una marca o negocio.

Proxy rotativo cambia automáticamente las direcciones IP en intervalos definidos o por solicitud. El mecanismo de rotación extrae de grandes pools de IP (a menudo millones de direcciones) distribuidas en regiones geográficas. Debe usarse al gestionar múltiples cuentas o participar en diferentes actividades.

Los pools de IP residenciales generalmente incluyen millones de IPs residenciales en múltiples países y ciudades. Ofrecen legitimidad de media a alta, ya que simulan usuarios reales de ISP, pero aún pueden ser bloqueados si participan en actividades similares a spam en redes sociales, por ejemplo, enviando múltiples solicitudes similares desde una sola IP. Para prevenir esto, es esencial elegir sabiamente entre un proxy estático o rotativo.

Explora en profundidad el error de rotación y otros 6 errores críticos en el uso de proxies en la guía dedicadade CyberYozh.

Servicio de proxy de centro de datos

Proxies de centro de datos utilizan direcciones IP alojadas en centros de datos comerciales operados por proveedores de nube, como AWS, o empresas especializadas en alojamiento de proxies. Para usuarios que prefieren velocidad y escalabilidad sobre privacidad y riesgos de bloqueo, ofrecen:

Mayor rendimiento y menor latencia entre todos los tipos de proxy debido a la infraestructura de red de nivel empresarial.

Alta escalabilidad con la capacidad de desplegar miles de proxies al instante, ya que son esencialmente máquinas virtuales dedicadas.

Rendimiento y estabilidad consistentes sin la variabilidad de las redes residenciales o móviles.

Opción más económica por proxy, a menudo 10-50 veces más baratos que los proxies residenciales o móviles.

Sin embargo, estas IPs no están conectadas con proveedores de internet residenciales o operadores móviles, y generalmente ya están marcadas como no asociadas con usuarios reales. Esto hace que su uso sea altamente ineficiente al interactuar con redes sociales u otros sitios web protegidos contra bots, ya que usualmente bloquean automáticamente rangos de IP de centros de datos o los desafían con CAPTCHA. Son buenos para extraer grandes bases de datos abiertas, específicamente dedicadas a tales actividades.

Tipos de proxy: Tabla comparativa

Para comparar rápidamente tres tipos principales de IPs proxy, aquí hay una tabla comparativa, para que puedas decidir rápidamente qué tipo te conviene más.

Propiedad | Móvil (LTE/5G) | Residencial | Centro de datos |

Origen de IP | Redes de operadores móviles | Proveedores de internet doméstico | Proveedores de alojamiento en la nube |

Puntuación de confianza | Máxima (usuarios móviles reales) | Alta (hogares reales) | Mínima (servidores comerciales) |

Riesgo de detección | Muy bajo | Bajo a medio | Alto |

Velocidad | Moderada (redes celulares) | Alta (redes domésticas) | Máxima (redes empresariales) |

Costo | Máximo ($50+/IP/mes) | Medio ($5-30/IP/mes) | Más bajo ($0.50-5/IP/mes) |

Escalabilidad | Limitada (dependiente de tarjeta SIM) | Alta (rangos de IP residenciales) | Muy alta (grandes servidores en la nube) |

Mejor para | Interacciones en redes sociales | Actividades web generales | Scraping de bases de datos abiertas |

Qué son SOCKS5, HTTPS y otros protocolos

Ahora es momento de profundizar y explorar la tecnología subyacente de varios tipos de proxy, independientemente de si son residenciales, de centro de datos o móviles. El tipo de protocolo determina qué tipos de datos puede procesar el servicio de IP, por lo que es esencial configurar el servidor según los datos con los que trabajará, que pueden incluir:

Tráfico web (patrón de solicitud-respuesta)

Tráfico de juegos (comunicación en tiempo real)

Tráfico VoIP (transmisión de audio/video)

Tráfico P2P (intercambio de archivos mediante múltiples conexiones)

Tráfico IoT (Internet de las Cosas; comandos de control y sensores)

El protocolo HTTP/HTTPS es el más conocido, ya que funciona con el tráfico web, pero SOCKS5 (Socket Secure versión 5) es mucho más universal, y aunque es más difícil de configurar, es altamente preferido si debe trabajar con datos distintos a las solicitudes web/API ordinarias.

Lea más sobre los protocolos SOCKS5 y HTTPS y su comparación en la guía de CyberYozh.

En resumen, aquí están las definiciones rápidas:

Protocolo HTTPS : utiliza solicitudes HTTP ordinarias para el procesamiento de datos, lo que lo hace ideal para interactuar con la web, pero inadecuado para otros tipos de datos.

Protocolo SOCKS5 : es un protocolo de capa de sesión que reenvía todos los tipos de tráfico entre un cliente y un proxy sin interpretación específica del protocolo.

Por lo tanto, SOCKS5 es preferido si necesita trabajar con sistemas de intercambio de archivos, transmisión de video/audio, juegos MMO y otras plataformas que procesan datos de manera diferente a los sitios web ordinarios.

Cuál es el mejor servicio de proxy

Ahora, revisemos varios servicios de proxy en diferentes categorías y exploremos cuál debe usarse en cada caso.

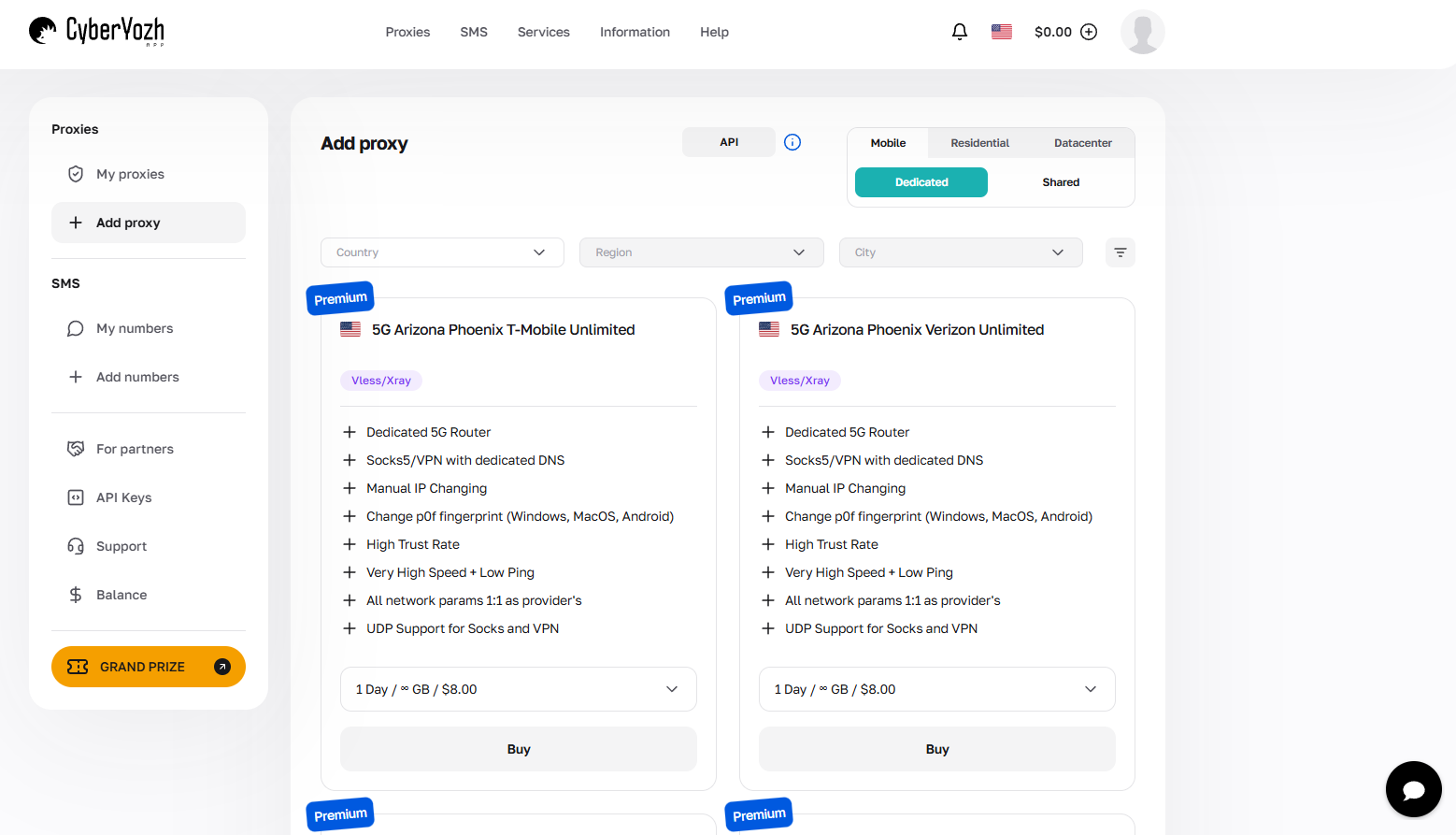

Servicios de proxy universales: CyberYozh

CyberYozh es un ejemplo de servicio de proxy universal con características de seguridad avanzadas, integraciones robustas con otros servicios para la automatización y optimización de procesos empresariales. Prioriza la accesibilidad, universalidad y flexibilidad de integración.

Sus características específicas incluyen:

Características de seguridad avanzadas, incluyendo el sistema Fraud Score y servidores proxy dedicados altamente configurables con una tasa de éxito del 99.99%.

Servicios empresariales integrados, como activación de SMS con números virtuales y residenciales para cuentas en plataformas populares

Ecosistema de integración robusto con APIs completas y soporte integrado para frameworks como Selenium, Puppeteer y Postman

Los precios de CyberYozh comienzan en aproximadamente $1 por IP para los proxies de centro de datos, ofreciendo alta accesibilidad sin comprometer la calidad, lo que lo convierte en una solución universal para diferentes equipos.

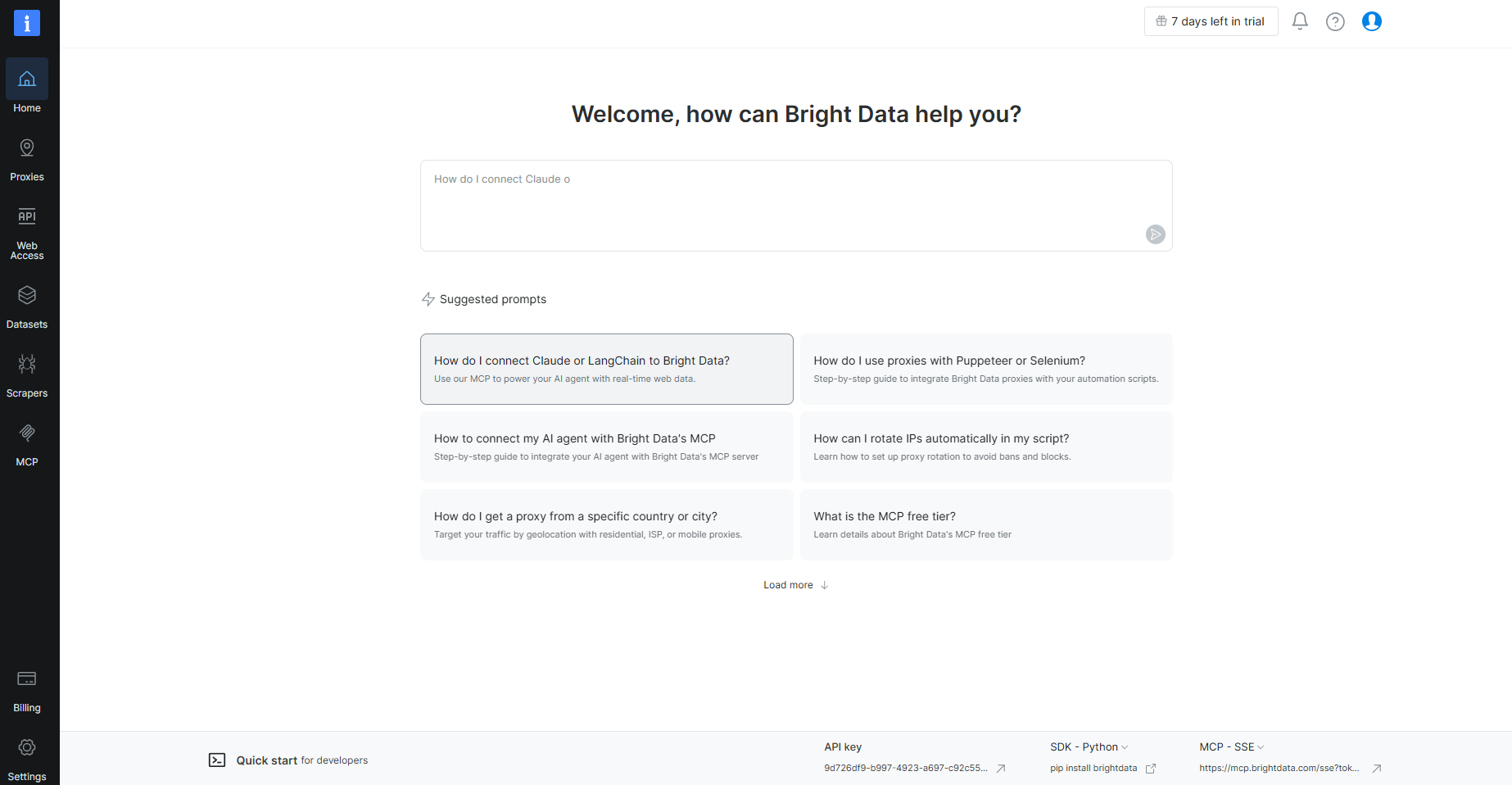

Solución alternativa: Bright Data

Para grandes empresas, las soluciones que ofrecen rangos de IP muy amplios y herramientas complejas de extracción de datos pueden funcionar mejor. Son mucho más caras y difíciles de usar, pero permiten la extracción eficiente de volúmenes de datos muy grandes. Bright Data es un ejemplo de este tipo de servicio, que se posiciona como la solución empresarial premium para operaciones de web scraping a gran escala e inteligencia de datos.

Se caracteriza por:

Infraestructura masiva de IP en países, ciudades, códigos postales y coordenadas específicas.

Ecosistema avanzado de scraping con APIs de Web Scraper y herramientas programables específicas.

Precios empresariales, adaptados a los requisitos específicos de cada cliente en lugar de paquetes fijos.

Bright Data sirve a grandes empresas de datos en todo el mundo, pero su complejidad y costo la hacen menos adecuada para equipos pequeños o usuarios individuales.

Comparación de varios proveedores

Aquí hay una tabla de comparación rápida que muestra CyberYozh, Bright Data y varios otros proveedores de proxy, comparando sus características clave y exponiendo sus rasgos distintivos.

Proveedor | Precio | Características clave | Mejor para |

CyberYozh | Bajo Datacenter: desde $0.90/IP Móvil: desde $4.99/día | - Verificación de Fraud Score en más de 8 sistemas - Servicios integrados de activación SMS - Extensiones de navegador y acceso API - IPs con bajo fraud score | Servicio universal para diversas necesidades empresariales |

Bright Data | Alto Precios empresariales personalizados (prueba de 7 días disponible) | - APIs de Web Scraper prediseñadas - Conjuntos de datos listos para usar - Soluciones de cumplimiento personalizadas | Web scraping empresarial a escala masiva |

Oxylabs | Alto Datacenter: desde $1.20/IP Móvil: $9/GB | - Garantía de disponibilidad del 99% - Segmentación avanzada (código postal, ASN) - 5 IPs de datacenter gratuitas | Recopilación de datos e inteligencia empresarial |

Decodo | Medio Centro de datos: desde $0.60/GB Móvil: $8/GB | - Herramienta Web Unblocker - Suite de API de scraping - Garantía de devolución de dinero de 14 días - Segmentación a nivel de ciudad | Equipos medianos que necesitan herramientas de scraping |

SOAX | Medio Unificado: desde $3.60/GB (25GB = $90/mes) | - Todos los tipos de proxy en un plan - Soporte de protocolos UDP y QUIC - Tasa de actualización de IP personalizable - Más de 195 países disponibles | Empresas en crecimiento que buscan planes flexibles |

IPRoyal | Medio Centro de datos: desde $1.57/IP Móvil: $10.11/día ilimitado | - Créditos de tráfico sin vencimiento - Obtención ética de IP - Opción de tráfico móvil ilimitado - Descuentos por volumen económicos | Equipos con presupuesto ajustado y proyectos pequeños |

Smartproxy | Medio Centro de datos: desde $0.60/GB Móvil: $7.50/GB | - Soluciones de scraping sin código - Segmentación por ciudad y estado - Panel de control fácil de usar | Equipos pequeños que priorizan soluciones rápidas |

¿Quieres más información? Compara CyberYozh con Oxylabs, Decodoy SOAX ¡en detalle!

Cómo utilizar servicios proxy

Configurar una conexión proxy es fácil. Lo único que necesitas es una infraestructura proxy: un servidor con un rango de IP y configuraciones dedicadas para procesar los tipos de tráfico requeridos y proteger tus datos.

Configuración y uso técnico

Aquí tienes un algoritmo rápido de cómo configurar y usar el proxy.

Obtener infraestructura proxy: Crea una cuenta con un servicio proxy y compra una suscripción o despliega un servidor proxy personal

Configurar el servidor: Establece el rango de IP, el protocolo (HTTPS/SOCKS5) y obtén tus credenciales proxy (IP, número de puerto, nombre de usuario, contraseña)

Autorización de conexión: Autoriza a través de la configuración WiFi, una extensión del navegador o aplicaciones móviles, dependiendo de tu plataforma y tipo de protocolo.

Mantenimiento de la conexión: Dependiendo de tus propósitos, monitorea el uso del tráfico, gestiona la rotación y rastrea otros parámetros esenciales que hemos discutido allí.

Lee más sobre cómo configurar el proxy en Android y iOS.

Integración y APIs

Independientemente de la IP proxy y su protocolo subyacente, puede personalizarse aún más para satisfacer las necesidades específicas de un cliente. Esto incluye configuraciones únicas del servidor proxy e integración de API con herramientas como Fiddler, Postman o Crawl4AI. Exploremos algunas de estas características.

Uso de API para operaciones masivas, monitoreo, balanceo de carga de tráfico y gestión automatizada de proxies

Configuración de proxy en Postman para enrutar solicitudes de API a través de proxies de depuración para inspección y automatización

Integración con Crawl4AI para web scraping automatizado con IPs rotativas y gestión de sesiones para prevenir CAPTCHA y bloqueos

Encadenamiento de proxy en Fiddler para interceptar tráfico y enrutarlo a través de servicios proxy externos para inspección de tráfico

Scripts personalizados usando Python para scraping automatizado de datos y rotación de IP

Con estas opciones, la infraestructura proxy puede resolver una amplia variedad de tareas empresariales. Veamos esto más de cerca.

Por qué usar un proxy: Casos de uso

Basándonos en la experiencia de CyberYozh, aquí hay varios casos de uso distintos que muestran cómo los servicios proxy agilizan y aseguran las operaciones empresariales

Scraping de datos significa recopilar conjuntos de datos a gran escala, como catálogos de productos, información de precios y reseñas de usuarios, para inteligencia empresarial, aprendizaje automático y analítica. Los proxies distribuyen solicitudes a través de múltiples IPs para evitar límites de tasa, eludir sistemas de detección anti-bot y mantener altas tasas de éxito durante operaciones de recopilación de datos a gran escala.

Gestión de redes sociales (SMM) implica gestionar múltiples cuentas en plataformas sin activar algoritmos de seguridad o banderas de spam/bot. Los proxies móviles con IPs únicas permiten a las empresas ejecutar numerosas cuentas para diferentes clientes, iniciar campañas de marketing de influencers, programar contenido y automatizar actividades de interacción sin riesgos.

Optimización SEO incluye rastrear clasificaciones de motores de búsqueda con precisión en diferentes regiones y dispositivos sin que los resultados personalizados interfieran con los datos. Los proxies permiten ejecutar miles de consultas de búsqueda para seguimiento de posiciones de palabras clave, análisis de competencia y monitoreo de SEO local sin activar límites de tasa o CAPTCHA.

Analítica de mercado requiere acceder a datos de mercado específicos de regiones, información de precios y contenido localizado desde diferentes ubicaciones geográficas. Los proxies permiten a las empresas emular usuarios reales de la UE, EE.UU., Asia, África y América Latina para recopilar inteligencia competitiva precisa, monitorear patrones de demanda local y analizar ofertas regionales.

Generación de leads implica actividades como recopilación de contactos, extracción de perfiles, scraping de directorios empresariales y segmentación de audiencias. Las IPs privadas permiten que las herramientas automatizadas funcionen de manera confiable y discreta mientras recopilan datos empresariales disponibles públicamente, información de empresas y detalles de contacto.

Evaluaciones de seguridad incluyen análisis de amenazas, pruebas de penetración con permiso y monitoreo de infraestructura manteniendo el anonimato. Los proxies permiten a los profesionales de seguridad verificar el cumplimiento de la protección de marca, recopilar reseñas sobre productos y servicios desde sitios web localizados, y realizar recopilación de inteligencia de amenazas sin exponer sus direcciones IP reales.

Con un uso responsable y ético de los proxies, las posibilidades de bloqueo son mínimas, mientras que la eficiencia empresarial aumenta considerablemente.

Conclusión: El mejor proxy para ti

Los servicios de proxy han evolucionado desde simples herramientas de enmascaramiento de IP hasta soluciones integrales de infraestructura que impulsan las operaciones digitales modernas. Ya sea para gestionar cuentas de redes sociales, realizar investigaciones de mercado o ejecutar recopilación de datos a gran escala, la configuración de proxy adecuada impacta directamente en el éxito operacional y la seguridad. Al comprender las configuraciones técnicas y aplicaciones de los proxies, las empresas pueden aprovechar estos servicios para mantener ventajas competitivas en entornos digitales cada vez más complejos.

Explora tipos de IP (móvil, residencial, datacenter), protocolos (SOCKS5, HTTPS) y funciones de personalización que potencian tus operaciones empresariales. Regístrate en CyberYozh App, selecciona el plan que mejor se adapte a ti, ¡y asegura tu presencia digital ahora!

Preguntas frecuentes: Qué es un servicio de proxy

¿Qué significa servicio de proxy en términos simples?

Un servicio de proxy proporciona servidores intermediarios que enrutan tu tráfico de internet a través de diferentes direcciones IP, ocultando tu ubicación e identidad reales de los sitios web de destino. Actúa como intermediario entre tu dispositivo e internet, procesando solicitudes en tu nombre.

¿Qué es un servicio de proxy para Spotify?

Los proxies móviles o residenciales evitan las restricciones geográficas de Spotify al enrutar tu conexión a través de direcciones IP en el país objetivo donde el contenido específico está disponible. Esto permite acceder a listas de reproducción, álbumes y funciones bloqueadas por región sin estar físicamente en esa ubicación.

¿Qué es un servicio de proxy SOCKS5?

SOCKS5 es un protocolo de capa de sesión que admite tráfico TCP y UDP, lo que lo hace ideal para juegos, VoIP, torrenting y web scraping que requieren flexibilidad de protocolo. A diferencia de los proxies HTTP, maneja cualquier tipo de tráfico sin interpretación específica del protocolo.

¿Qué es un servicio de proxy anónimo?

Un proxy anónimo oculta tu dirección IP real sin revelar a los sitios web de destino que estás usando un proxy. Los proxies elite como los móviles LTE/5G ofrecen el más alto nivel de anonimato al usar IPs reales de operadores compartidas por miles de usuarios legítimos.

¿Cuál es la diferencia entre VPN y servicio de proxy?

Las VPN cifran todo el tráfico del dispositivo a nivel del sistema, proporcionando seguridad integral pero velocidades más lentas. Los proxies enrutan solicitudes de aplicaciones específicas sin cifrado, ofreciendo un rendimiento más rápido para tareas específicas como web scraping y monitoreo SEO.

¿Qué es el proxy del servicio de streaming de Microsoft?

Un proxy de red dentro de los entornos Microsoft 365/Teams que enruta el tráfico de streaming a través de firewalls corporativos e infraestructura. Optimiza la asignación de ancho de banda y garantiza el cumplimiento de las videoconferencias con las políticas de seguridad empresarial.

¿Qué es un proxy de servicio web en desarrollo de API?

Un proxy inverso o gateway de API posicionado entre clientes y servicios backend, gestionando balanceo de carga, autenticación, limitación de velocidad y enrutamiento de solicitudes. Proporciona un punto de entrada unificado para arquitecturas de microservicios y protege la infraestructura backend.