ProxyChains на Linux Mint / Ubuntu: Повний гайд по встановленню та анонімізації трафіку

В екосистемі Linux командний рядок — це центр всесвіту. Більшість потужних інструментів для мережевого аналізу, пентестування або розробки працюють саме тут. Але що робити, якщо вам потрібно змусити консольну утиліту, яка не має вбудованих налаштувань, працювати через проксі-сервер? Або направити трафік тільки одного конкретного додатка, не зачіпаючи всю систему?

Для цих завдань існує елегантне і потужне рішення — ProxyChains.

ProxyChains — це утиліта, яка дозволяє примусово направляти TCP-з'єднання будь-якої програми через один або декілька проксі-серверів. Вона працює як «обгортка», перехоплюючи мережеві виклики програми і перенаправляючи їх по заданому вами ланцюжку. Це робить її незамінним інструментом для фахівців з кібербезпеки, розробників і всіх, хто цінує анонімність і гнучкість в управлінні трафіком.

Цей посібник проведе вас через весь процес встановлення, налаштування та використання ProxyChains-NG в Debian-подібних системах, таких як Linux Mint і Ubuntu.

Частина 1: Встановлення ProxyChains-NG

Процес встановлення простий і повністю виконується через термінал.

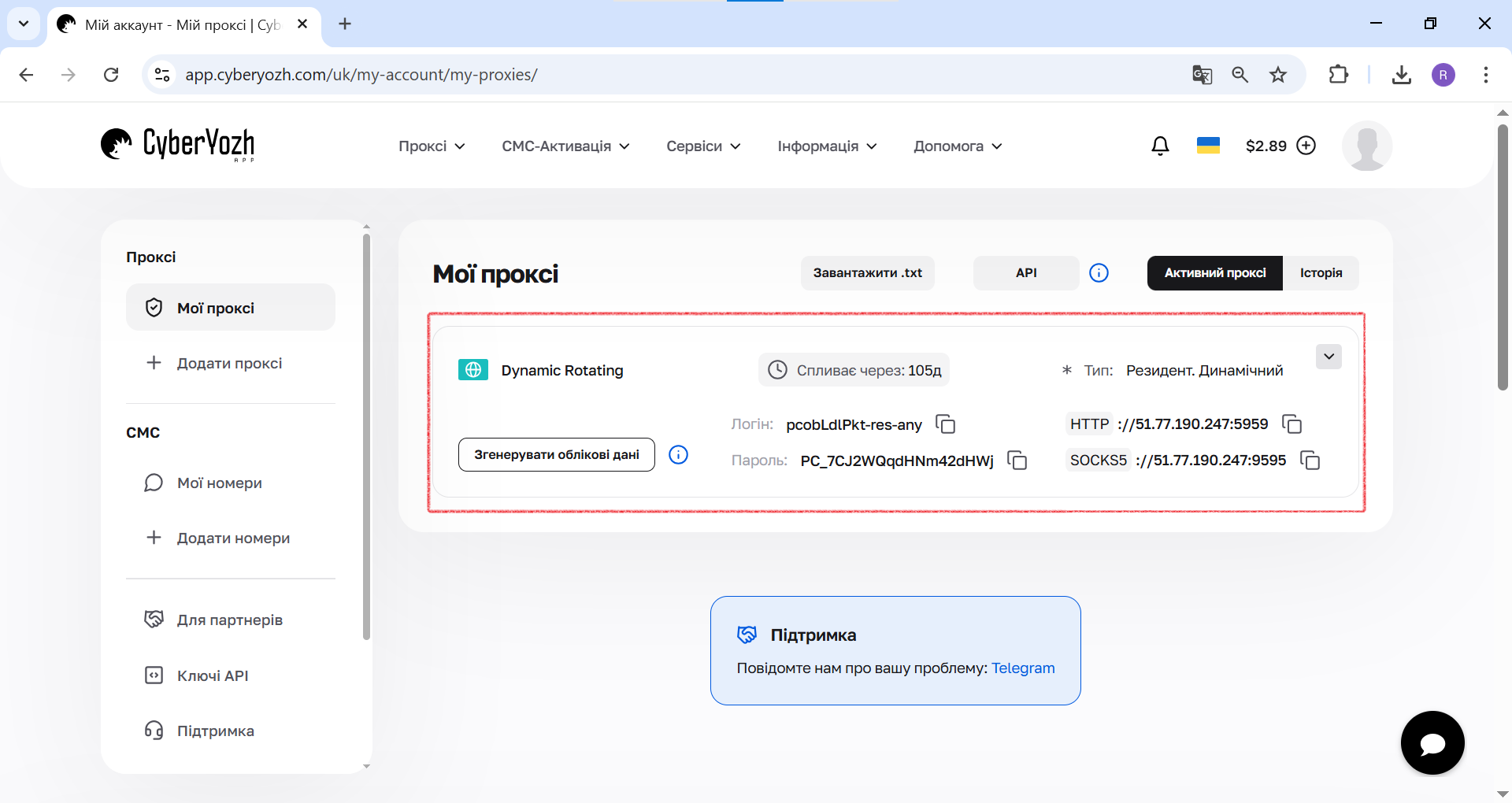

Крок 1: Збір облікових даних проксі

Перший і найважливіший крок — переконатися, що у вас є повний набір даних для авторизації. Ці «ключі» дозволять вашому додатку або браузеру підключитися до проксі-сервера і направити трафік через нього.

Обов'язково підготуйте наступні дані:

- IP-адреса (хост-сервер)

- Порт для підключення

- Логін і пароль для авторизації

- Тип протоколу (HTTP/HTTPS або SOCKS5)

Рис. 1. На цьому скріншоті показано, де в особистому кабінетіCyberYozh Appзнаходяться всі необхідні поля для підключення до проксі-сервера.

Рис. 1. На цьому скріншоті показано, де в особистому кабінетіCyberYozh Appзнаходяться всі необхідні поля для підключення до проксі-сервера.

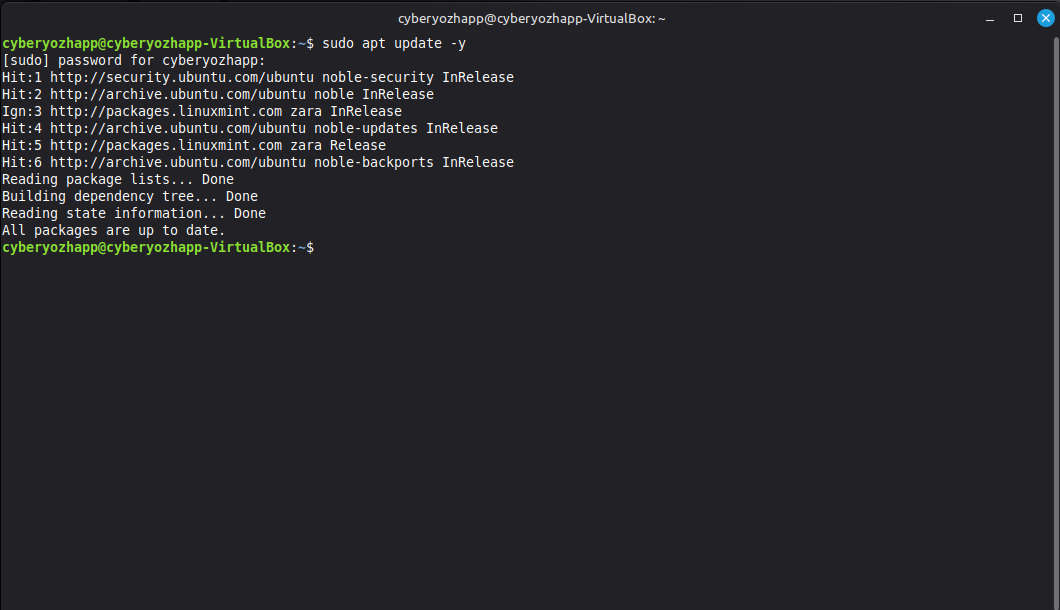

Крок 2: Оновлення пакетних репозиторіїв

Перед встановленням будь-якого ПЗ в Linux першим і обов'язковим кроком є синхронізація локального списку пакетів з центральними репозиторіями. Це гарантує, що ви встановлюєте найсвіжішу і найбезпечнішу версію.

Виконайте команду: sudo apt update -y

Рис. 2. На цьому скріншоті показано процес оновлення списків пакетів у терміналі Linux Mint за допомогою команди sudo apt update -y.

Рис. 2. На цьому скріншоті показано процес оновлення списків пакетів у терміналі Linux Mint за допомогою команди sudo apt update -y.

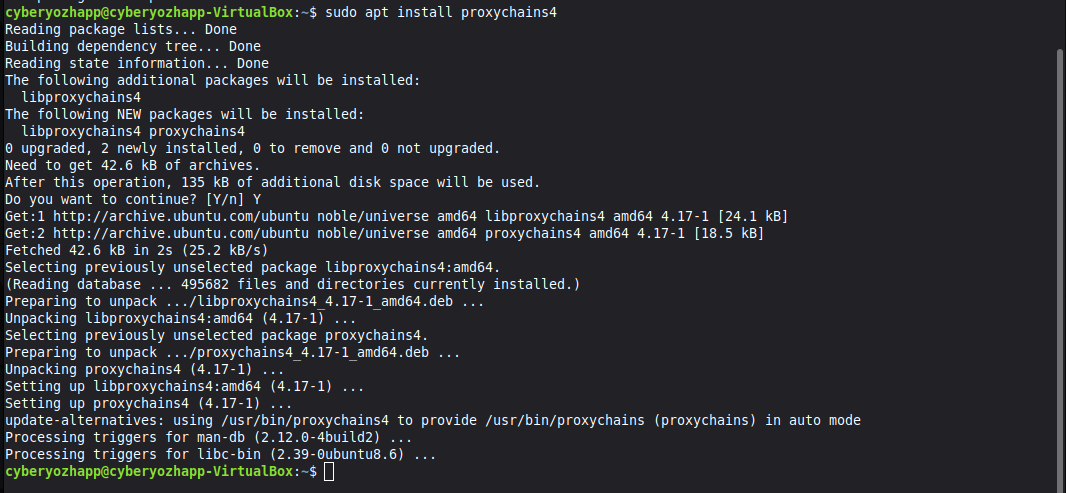

Крок 3: Встановлення пакета

Тепер встановимо безпосередньо саму утиліту. Зверніть увагу, що ми встановлюємо пакет proxychains4 — це сучасна і активно підтримувана версія ProxyChains-NG (Next Generation).

sudo apt install proxychains4

Рис. 3. На цьому скріншоті показано встановлення пакета proxychains4 через менеджер пакетів apt командою sudo apt install proxychains4.

Рис. 3. На цьому скріншоті показано встановлення пакета proxychains4 через менеджер пакетів apt командою sudo apt install proxychains4.

Система попросить підтвердити установку, введіть «Y» і натисніть Enter.

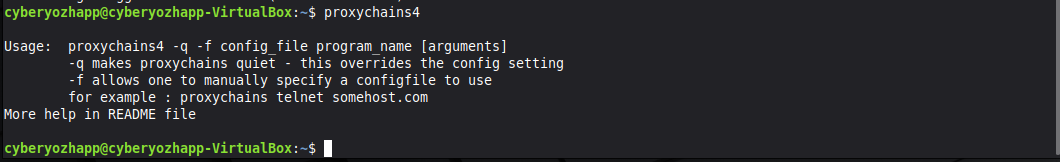

Крок 4: Перевірка установки

Після завершення установки переконайтеся, що інструмент працює коректно. Виконайте команду без аргументів:

proxychains4

Якщо встановлення пройшло успішно, ви побачите довідку щодо використання програми.

Рис. 4. На цьому скріншоті показано результат запуску команди proxychains4 без аргументів, яка виводить довідку щодо використання та підтверджує успішну інсталяцію.

Рис. 4. На цьому скріншоті показано результат запуску команди proxychains4 без аргументів, яка виводить довідку щодо використання та підтверджує успішну інсталяцію.

Частина 2: Конфігурація — «мозок» ProxyChains

Вся логіка роботи ProxyChains визначається одним конфігураційним файлом. Саме в ньому ми задамо режим роботи і додамо наші проксі-сервери.

Крок 5: Відкриття конфігураційного файлу

Відкриємо файл конфігурації з правами суперкористувача в будь-якому текстовому редакторі, наприклад, nano:

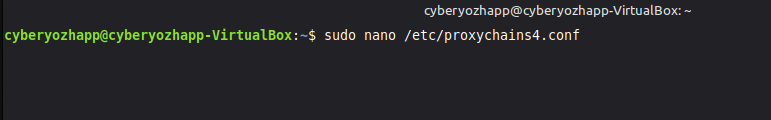

sudo nano /etc/proxychains4.conf

Рис. 5. На цьому скріншоті показано введення команди sudo nano /etc/proxychains4.conf для відкриття конфігураційного файлу ProxyChains у текстовому редакторі nano.

Рис. 5. На цьому скріншоті показано введення команди sudo nano /etc/proxychains4.conf для відкриття конфігураційного файлу ProxyChains у текстовому редакторі nano.

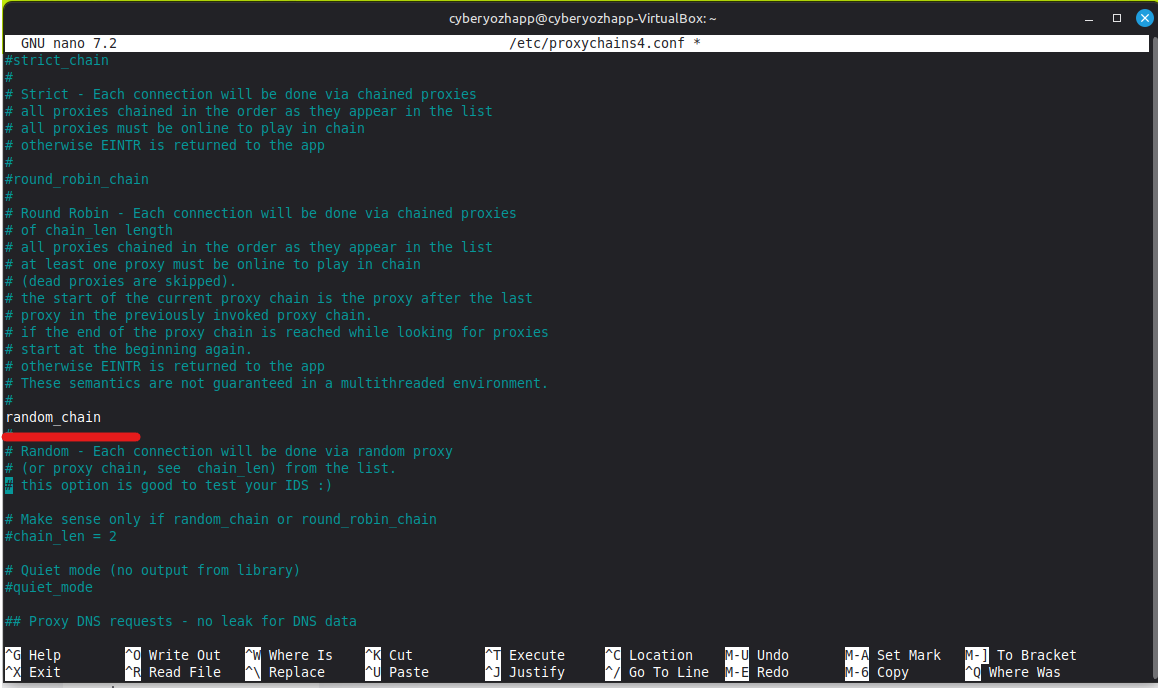

Крок 6: Вибір режиму роботи ланцюжка

Усередині файлу ви знайдете кілька закомментованих (#) режимів роботи. Вам потрібно вибрати один і розкоментувати його (прибрати # на початку рядка).

dynamic_chain: Найбільш надійний режим. Проксі в ланцюжку використовуються послідовно, але якщо якийсь із них недоступний, він пропускається.strict_chain: Суворий режим. Всі проксі використовуються в зазначеному порядку. Якщо один із них не працює, весь ланцюжок обривається.random_chain: Режим для підвищення анонімності. Для кожного нового з'єднання зі списку проксі вибираються випадкові сервери, створюючи унікальний маршрут.

Ми виберемо random_chain, розкоментувавши відповідний рядок.

Рис. 6. На цьому скріншоті показано фрагмент конфігураційного файлу proxychains4.conf, де розкоментовано рядок random_chain для активації режиму випадкового ланцюжка проксі.

Рис. 6. На цьому скріншоті показано фрагмент конфігураційного файлу proxychains4.conf, де розкоментовано рядок random_chain для активації режиму випадкового ланцюжка проксі.

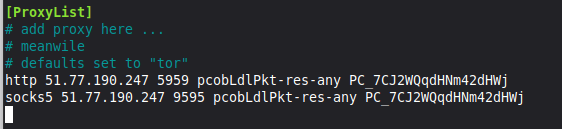

Крок 7: Додавання списку проксі

Перейдіть до кінця конфігураційного файлу до розділу [ProxyList]. Тут перелічені сервери, які буде використовувати утиліта. За замовчуванням там може бути вказаний проксі для Tor (socks4 127.0.0.1 9050). Його слід закомментувати, якщо ви не плануєте використовувати Tor.

Додайте свої проксі у форматі: тип_проксі ip_адреса порт логін пароль

- Тип проксі:

http,socks4абоsocks5. - Логін і пароль: Вказуються, якщо ваш проксі вимагає авторизації.

Рис. 7. На цьому скріншоті показано розділ [ProxyList] у файлі конфігурації, куди додано два проксі-сервери (HTTP і SOCKS5) із зазначенням їхніх адрес, портів і даних для авторизації.

Рис. 7. На цьому скріншоті показано розділ [ProxyList] у файлі конфігурації, куди додано два проксі-сервери (HTTP і SOCKS5) із зазначенням їхніх адрес, портів і даних для авторизації.

Як зберегти зміни в nano

- Натисніть

Ctrl + X, щоб почати вихід з редактора. - Внизу екрана з'явиться запит на збереження змін: «Save modified buffer?». Натисніть клавішу

Y(від «Yes»). - Редактор запропонує зберегти файл під поточним ім'ям (

/etc/proxychains4.conf). Просто натиснітьEnter, щоб підтвердити.

Після цього ви повернетеся до командного рядка, а всі зміни у файлі будуть успішно збережені.

Частина 3: Тестування та практичне застосування

Конфігурація завершена. Час перевірити все на практиці.

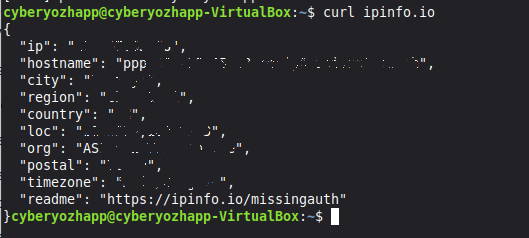

Крок 8: Перевірка вихідної IP-адреси

Спочатку давайте подивимося нашу реальну IP-адресу за допомогою утиліти curl.

curl ipinfo.io

Рис. 8. На цьому скріншоті показано результат виконання команди curl ipinfo.io, який відображає реальну IP-адресу користувача та його геолокацію до використання ProxyChains.

Рис. 8. На цьому скріншоті показано результат виконання команди curl ipinfo.io, який відображає реальну IP-адресу користувача та його геолокацію до використання ProxyChains.

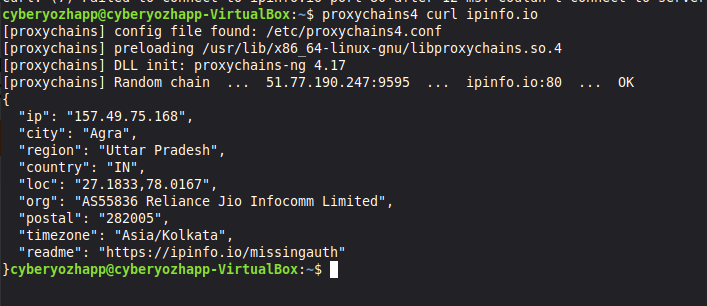

Крок 9: Тестовий запуск через ProxyChains

Тепер виконаємо ту ж команду, але «обернувши» її в ProxyChains.

proxychains4 curl ipinfo.io

У виведенні терміналу ви побачите, як ProxyChains будує ланцюжок через вказаний вами проксі. В результаті ipinfo.io покаже IP-адресу і геолокацію вже вашого проксі-сервера, а не ваші реальні дані.

Рис. 9. На цьому скріншоті показано результат тестового запуску команди curl ipinfo.io через ProxyChains, де видно лог підключення і підсумкову IP-адресу, що відповідає проксі-серверу.

Рис. 9. На цьому скріншоті показано результат тестового запуску команди curl ipinfo.io через ProxyChains, де видно лог підключення і підсумкову IP-адресу, що відповідає проксі-серверу.

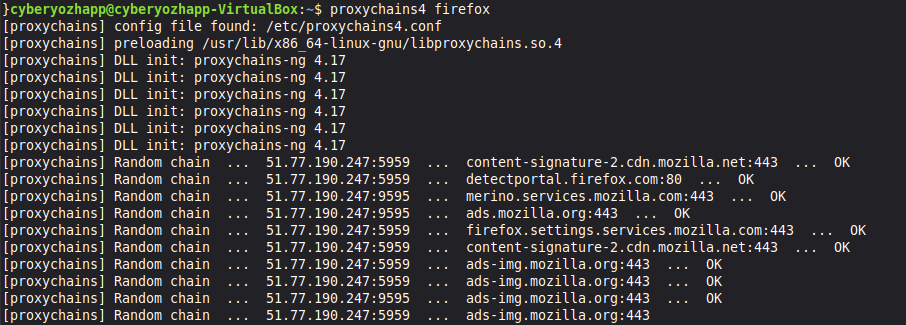

Крок 10: Запуск графічних додатків

Вся потужність ProxyChains розкривається в його здатності працювати з будь-якими програмами, включаючи графічні. Наприклад, запустимо браузер Firefox:

proxychains4 firefox

Термінал почне виводити лог всіх мережевих з'єднань, які браузер тепер встановлює через ваш проксі-ланцюжок.

Рис. 10. На цьому скріншоті показано запуск браузера Firefox через ProxyChains. У терміналі відображається журнал мережевих з'єднань, які утиліта перенаправляє через проксі.

Рис. 10. На цьому скріншоті показано запуск браузера Firefox через ProxyChains. У терміналі відображається журнал мережевих з'єднань, які утиліта перенаправляє через проксі.

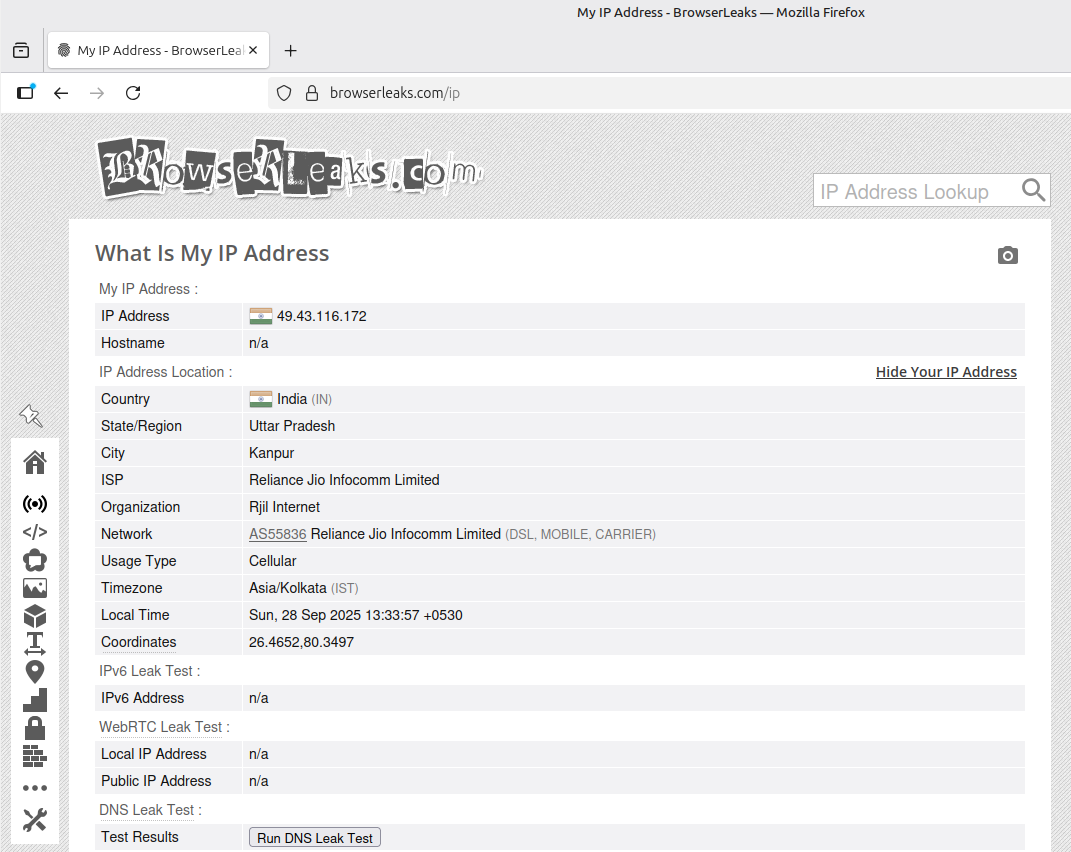

Крок 11: Фінальна перевірка в браузері

Відкрийте в запущеному через ProxyChains браузері сайт для детального аналізу з'єднання, наприклад, browserleaks.com/ip. Ви побачите, що всі дані про ваше місцезнаходження відповідають даним проксі-сервера. Це означає, що весь трафік браузера успішно анонімізовано.

Рис. 11. На цьому скріншоті показано фінальний етап перевірки. У браузері Firefox, запущеному через ProxyChains, сайт browserleaks.com підтверджує успішну анонімізацію, відображаючи IP-адресу проксі-сервера.

Рис. 11. На цьому скріншоті показано фінальний етап перевірки. У браузері Firefox, запущеному через ProxyChains, сайт browserleaks.com підтверджує успішну анонімізацію, відображаючи IP-адресу проксі-сервера.

Висновок

Відмінно! Ви не просто встановили ProxyChains, але й навчилися його налаштовувати та використовувати для анонімізації трафіку як консольних, так і графічних додатків у Linux. Цей потужний інструмент відкриває широкі можливості для тестування, розробки та забезпечення вашої цифрової приватності.

Готові вивести свою роботу на новий рівень? Тепер, коли у вас є налаштований інструмент, вам потрібна надійна основа — якісні проксі. У нашому каталозі ви знайдете високошвидкісні HTTP(S) і SOCKS5 проксі, які ідеально підходять для роботи з ProxyChains.