Detect Expert (anteriormente Vektor T13) es una herramienta avanzada para la creación de máquinas virtuales con huellas de hardware únicas, desarrollada específicamente para el trabajo profesional con diversos servicios en línea. Este software representa una solución integral para tecnologías antidetect, permitiendo a los usuarios gestionar eficazmente múltiples entornos virtuales, garantizando un funcionamiento estable y una gestión de procesos fluida.

En esta guía, analizaremos el funcionamiento del navegador antidetect Vektor T13: desde la adquisición de los componentes necesarios (proxies y software) hasta la configuración y las pruebas. La instrucción cubre la instalación, la configuración de seguridad y la verificación de eficacia. Los ejemplos se muestran en la interfaz en inglés, pero puede utilizar cualquier versión de idioma, ya que todas las funciones son idénticas.

Elección de proxy: Combustible de calidad para su máquina

Vektor T13 le proporciona el "cuerpo" ideal (PC virtual). El proxy le da el "lugar de residencia" (dirección IP). Un error en la elección del tipo de proxy destruirá toda la leyenda.

1. Proxies móviles (4G/5G)

- Para qué: Gestión de múltiples perfiles de redes sociales para agencias de marketing y registros seguros.

- La esencia: Usted obtiene la IP de un operador de telefonía móvil real. Gracias a la tecnología CGNAT, esta IP proporciona alta fiabilidad, estabilidad de conexión y anonimato colectivo.

- En conjunto con Vektor T13: Es la solución ideal. La máquina virtual parece un PC doméstico que comparte internet desde un teléfono (Tethering). Esta configuración proporciona un perfil de conexión auténtico y altamente estable.

- 👉 Puede leer más sobre los proxies móviles aquí

2. Proxies residenciales rotativos (ISP)

- Para qué: Trabajo con Amazon, eBay, PayPal, Stripe, intercambios de criptomonedas.

- La esencia: Direcciones IP de proveedores de internet domésticos.

- En conjunto con Vektor T13: Utilice sesiones estáticas (Sticky) y elija su duración. Configure las credenciales en su cuenta personal de CyberYozh App. La máquina virtual parece un ordenador normal conectado a un router doméstico. Estabilidad de red óptima para la gestión de e-commerce.

3. Proxies de centro de datos (Datacenter)

- Para qué: Solo para tareas técnicas, raspado de datos (parsing) o pruebas.

- Veredicto: No recomendamos su uso con Vektor T13 para tareas serias. No tiene sentido gastar recursos en crear la máquina virtual perfecta para luego enfrentarse a una filtración de privacidad o cortes de conexión con una IP de centro de datos.

Obtención de datos para la conexión al proxy en CyberYozh App

En el sitio web de CyberYozh App elija el tipo de proxy adecuado para usted, teniendo en cuenta los siguientes parámetros:

• Tipo de proxy: móvil o residencial

• Tipo de IP: estática o dinámica

• Geolocalización: elija el país o región

• Proveedor: asegúrese de que cumpla con sus requisitos

Fig. 1. Captura de pantalla de la interfaz de la plataforma CyberYozh, que muestra la ubicación de los datos para la conexión del servidor proxy. La imagen muestra los campos para la dirección IP (Host), puerto (Port), nombre de usuario (Proxy Username) y contraseña (Proxy Password).

Fig. 1. Captura de pantalla de la interfaz de la plataforma CyberYozh, que muestra la ubicación de los datos para la conexión del servidor proxy. La imagen muestra los campos para la dirección IP (Host), puerto (Port), nombre de usuario (Proxy Username) y contraseña (Proxy Password).

Tras la compra del proxy, recibirá la información para la conexión:

- Host: Dirección IP del proxy

- Port: Puerto del proxy

- Proxy Username: Nombre de usuario

- Proxy Password: Contraseña

Ejemplo de proxy:

- Host: 172.98.60.180

- Port: 58763

- Login: 7XbvvWautzmOZMA

- Password: xdtAof3xB7RSmUr

Preparación

Qué se necesita para trabajar: - PC o portátil con Windows 10 - Programa Antidetect VektorT13 - Licencia - Imagen oficial de Windows OS 10/11 para crear la máquina virtual

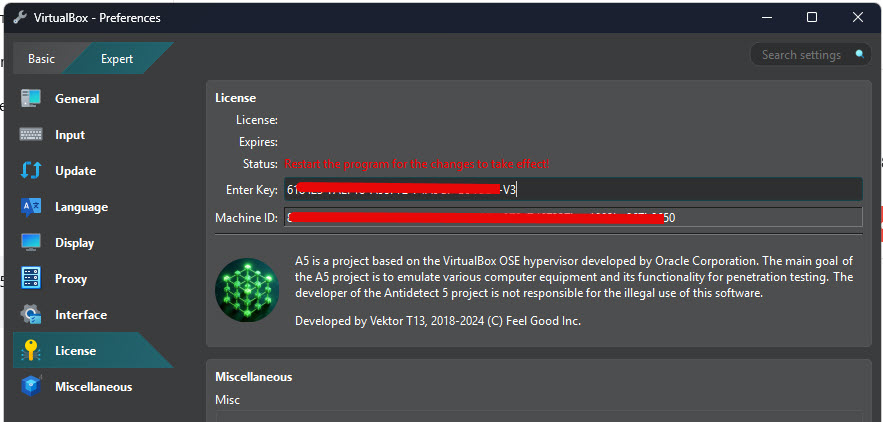

Activación

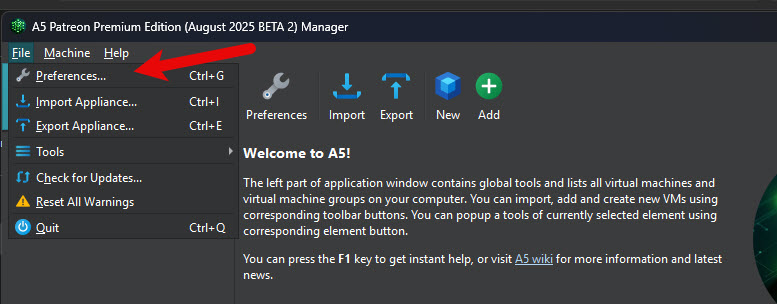

Activamos la licencia. Para ello pulsamos: archivo, ajustes, licencia.

Fig. 2. Interfaz de ajustes de licencia en el programa Detect Expert (Vektor T13). La imagen muestra el cuadro de diálogo para introducir el Machine ID y la clave de activación, necesarios para registrar el software.

Fig. 2. Interfaz de ajustes de licencia en el programa Detect Expert (Vektor T13). La imagen muestra el cuadro de diálogo para introducir el Machine ID y la clave de activación, necesarios para registrar el software.

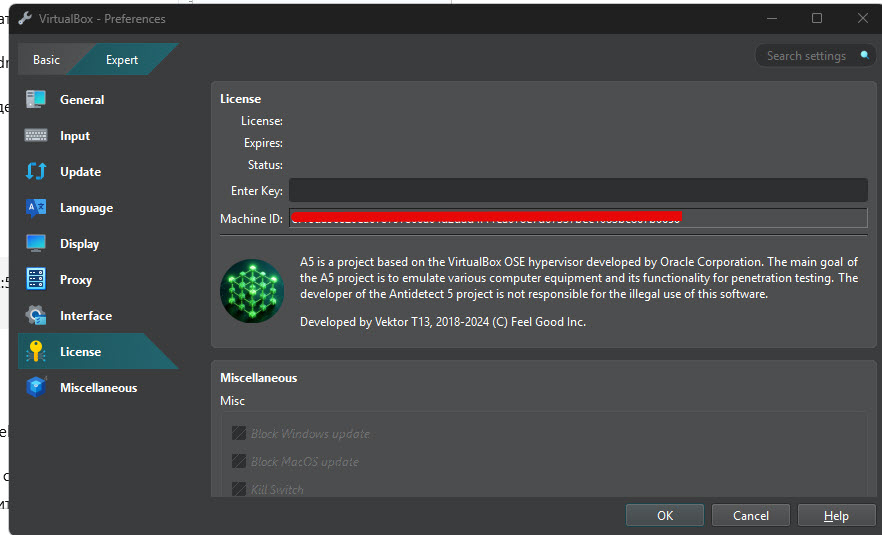

Copiamos el Machine ID

Fig. 3. Interfaz de entrada del Machine ID en el programa Detect Expert (Vektor T13). La imagen presenta un cuadro de diálogo con un campo para introducir el Machine ID, necesario para obtener la clave de activación desde el sitio oficial. En la parte izquierda de la ventana se encuentra el botón para copiar el identificador.

Fig. 3. Interfaz de entrada del Machine ID en el programa Detect Expert (Vektor T13). La imagen presenta un cuadro de diálogo con un campo para introducir el Machine ID, necesario para obtener la clave de activación desde el sitio oficial. En la parte izquierda de la ventana se encuentra el botón para copiar el identificador.

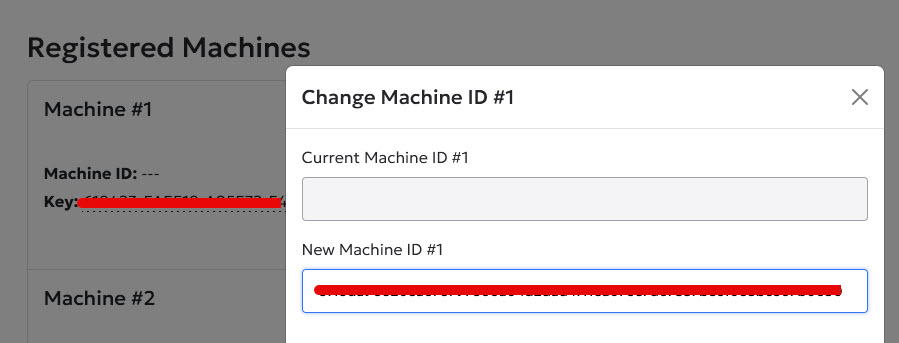

Entramos en el sitio web Detect.Expert en nuestra cuenta personal. En el menú de registro de máquinas virtuales indicamos nuestro Machine ID.

Fig. 4. Interfaz de activación de licencia en el sitio Detect.Expert. La imagen muestra el cuadro de diálogo del área personal del usuario con el campo para introducir el Machine ID y el botón para obtener la clave de activación.

Fig. 4. Interfaz de activación de licencia en el sitio Detect.Expert. La imagen muestra el cuadro de diálogo del área personal del usuario con el campo para introducir el Machine ID y el botón para obtener la clave de activación.

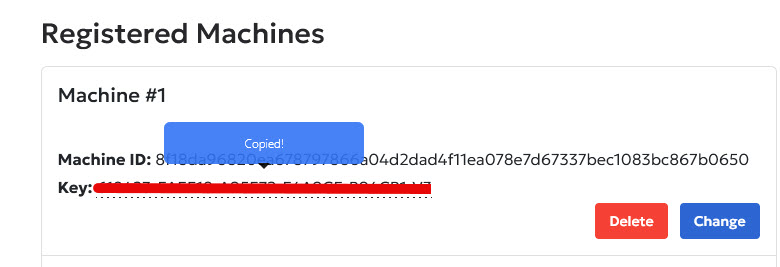

Recibirá una clave de activación. Cópiela.

*Fig. 5. Interfaz de activación de licencia en el sitio Detect.Expert. La imagen muestra el cuadro de diálogo del área personal con el campo donde se recibe la clave de activación.

*Fig. 5. Interfaz de activación de licencia en el sitio Detect.Expert. La imagen muestra el cuadro de diálogo del área personal con el campo donde se recibe la clave de activación.

Vuelva al programa Antidetect en el menú de ajuste de licencia y pegue su clave de licencia copiada en el campo superior.

Fig. 6. Pantalla de entrada de la clave de licencia en el programa Detect Expert (Vektor T13). La imagen demuestra el campo para pegar la clave de activación obtenida del sitio oficial.

Fig. 6. Pantalla de entrada de la clave de licencia en el programa Detect Expert (Vektor T13). La imagen demuestra el campo para pegar la clave de activación obtenida del sitio oficial.

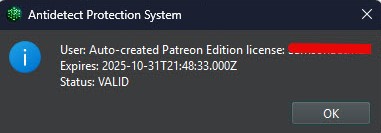

Reinicie el programa para que los cambios surtan efecto. Tras el reinicio, debería ver un mensaje de éxito de activación de licencia similar a este.

Fig. 7. Mensaje de activación exitosa de la licencia en el programa Detect Expert (Vektor T13). La imagen muestra la confirmación del registro exitoso del software con información sobre el periodo de validez de la licencia.

Fig. 7. Mensaje de activación exitosa de la licencia en el programa Detect Expert (Vektor T13). La imagen muestra la confirmación del registro exitoso del software con información sobre el periodo de validez de la licencia.

Configuración del programa

El Antidetect Vektor T13 se diferencia radicalmente de los antidetect de navegador convencionales. Todos los antidetect de navegador están creados sobre el motor Chromium. Por el contrario, el antidetect Vektor T13 se basa en máquinas virtuales.

Esto significa que puede crear un número ilimitado de máquinas virtuales y elegir para cada una sus propias huellas de hardware (procesador, placa base, memoria RAM, tarjeta de vídeo y mucho más).

De esta manera, puede crear tantas máquinas virtuales distintas como desee, y cada una funcionará como un entorno de sistema completamente independiente y aislado.

En los antidetect de navegador comunes se utiliza un proxificador integrado estándar que no soporta un funcionamiento pleno con el protocolo UDP. Esto, a su vez, puede conllevar la filtración de la dirección IP real y de las DNS. A diferencia de ellos, el antidetect Vektor T13 cuenta con un cliente VPN integrado que funciona plenamente con UDP. También puede instalar el cliente VPN de terceros que desee (por ejemplo, OpenVPN Connect) o un proxificador con soporte UDP (como NekoRay o V2RayN). En consecuencia, con nuestro antidetect y una configuración correcta, no tendrá problemas de filtración de IP.

Pero la principal ventaja es que los antidetect de navegador se ven obligados a suplantar las huellas mediante software, lo cual es muy visible para los sistemas de monitorización externos. En nuestro antidetect, la configuración a nivel de hardware garantiza la máxima protección de datos y un control estricto de la privacidad.

Etapa 1. Ajustes básicos

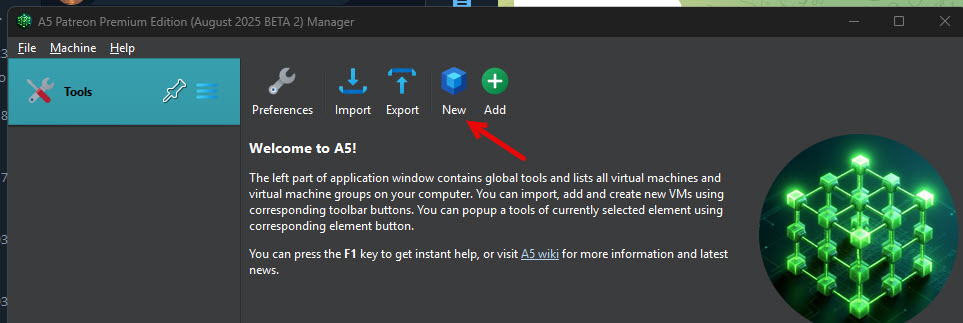

Para crear una máquina virtual, debe descargar la imagen ISO del sistema desde el sitio oficial.

A continuación, pulse New para crear la máquina.

Fig. 8. Interfaz de creación de una nueva máquina virtual en el programa Detect Expert (Vektor T13). La imagen muestra el botón "New" para iniciar el proceso de creación.

Fig. 8. Interfaz de creación de una nueva máquina virtual en el programa Detect Expert (Vektor T13). La imagen muestra el botón "New" para iniciar el proceso de creación.

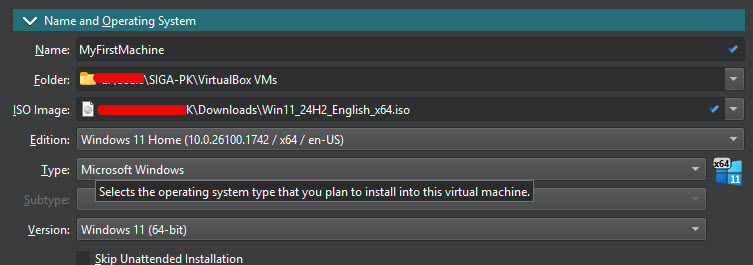

Es obligatorio indicar el nombre de la máquina, la ruta a la imagen ISO descargada previamente y la versión de Windows.

Solo debe marcar la casilla Skip Unattended Installation en caso de que sea estrictamente necesaria una instalación manual de Windows. Para el resto de los casos, recomendamos dejarla desmarcada, ya que esto permitirá añadir automáticamente el disco con las Guest Additions, necesarias para muchas funciones de Antidetect VektorT13.

*Fig. 9. Interfaz de creación de una nueva máquina virtual en el programa Detect Expert (Vektor T13). La imagen muestra el nombre de la máquina y la ruta a la imagen ISO *

*Fig. 9. Interfaz de creación de una nueva máquina virtual en el programa Detect Expert (Vektor T13). La imagen muestra el nombre de la máquina y la ruta a la imagen ISO *

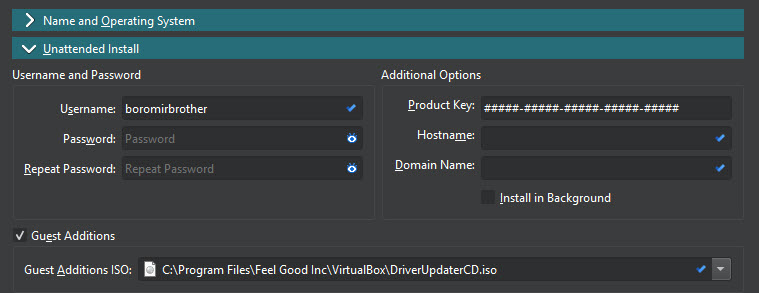

En el apartado unattended install puede establecer opcionalmente un usuario y contraseña para el administrador del sistema, pero es a elección; puede saltarse este paso. La casilla Guest Additions debe dejarse marcada.

*Fig. 10. Interfaz de creación de una nueva máquina virtual en el programa Detect Expert (Vektor T13). La imagen muestra la opción de establecer un usuario y contraseña de administrador *

*Fig. 10. Interfaz de creación de una nueva máquina virtual en el programa Detect Expert (Vektor T13). La imagen muestra la opción de establecer un usuario y contraseña de administrador *

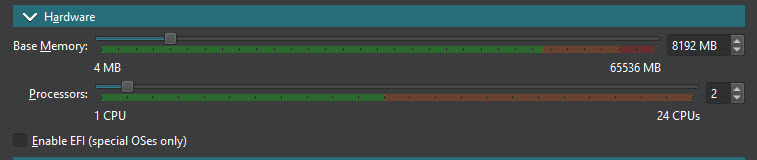

En el apartado Hardware establezca la cantidad de memoria RAM y núcleos de procesador que se asignarán a la máquina virtual. Todo depende de la potencia de su ordenador personal, pero los requisitos mínimos recomendados para un funcionamiento normal del sistema virtual son 8 gigabytes de RAM y 2 núcleos de procesador.

Fig. 11. Configuración de parámetros de hardware de la máquina virtual. La imagen muestra la interfaz para elegir la cantidad de RAM y núcleos de procesador.

Fig. 11. Configuración de parámetros de hardware de la máquina virtual. La imagen muestra la interfaz para elegir la cantidad de RAM y núcleos de procesador.

¡Atención! Si tiene un sistema operativo Windows 10 o Windows 11 estándar, debe DESMARCAR la casilla “Enable EFI (special OSes only)”, ya que está destinada únicamente a sistemas operativos especiales como Mac OS.

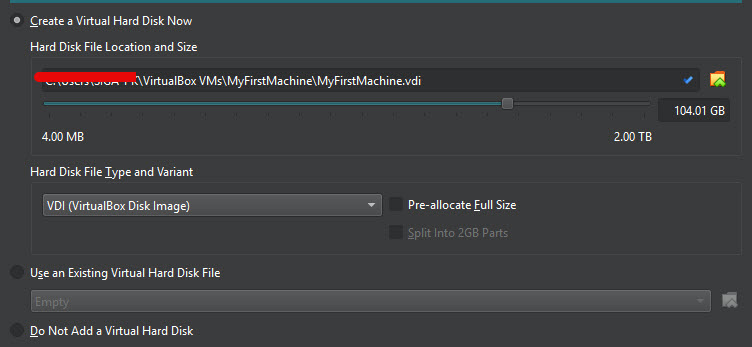

En el apartado Hard Disk establecemos la ruta de ubicación del disco virtual y la cantidad de espacio en el disco duro asignada al sistema virtual. ¡Atención! Si la ruta al disco virtual o el propio disco virtual se dañan, el sistema virtual no arrancará.

Asigne espacio suficiente para el propio sistema Windows y los programas que se instalarán en él. Recomendamos asignar a partir de 50 gigabytes, ya que solo el sistema operativo Windows ocupa unos 40. Si está dispuesto a ceder todo el espacio libre de su disco duro al sistema virtual, puede marcar la casilla Pre-Allocate Full Size.

Fig. 12. Configuración del disco duro virtual. La imagen muestra los parámetros para elegir la ruta de almacenamiento y el tamaño del disco virtual para la nueva máquina virtual.

Fig. 12. Configuración del disco duro virtual. La imagen muestra los parámetros para elegir la ruta de almacenamiento y el tamaño del disco virtual para la nueva máquina virtual.

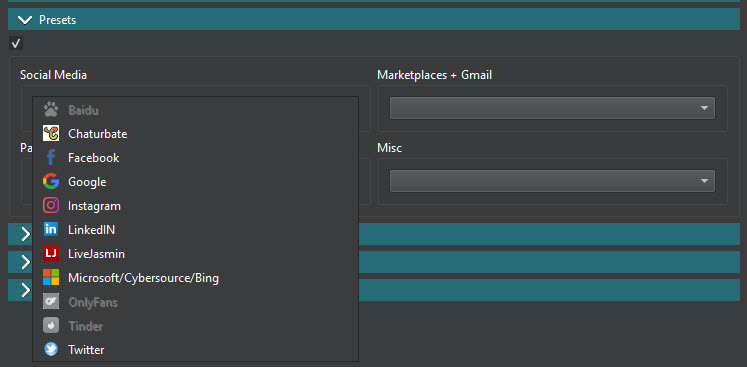

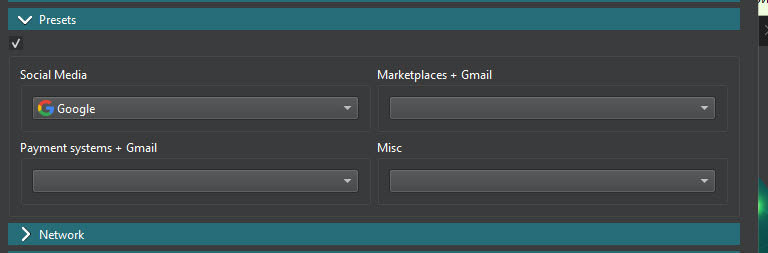

En el menú Presets debe elegir un ajuste preestablecido (preset) para el sistema virtual. Un preset es un conjunto de herramientas y huellas configurado específicamente para un servicio u otro. La elección depende de los servicios con los que trabaje. Por ejemplo, puede elegir un preset para trabajar con Amazon, Google, eBay, PayPal, LinkedIn, Marketplace, servicios de correo y muchos otros.

Fig. 13. Elección de preset para la máquina virtual. La imagen muestra el menú de selección de ajustes preconfigurados para diversos servicios.

Fig. 13. Elección de preset para la máquina virtual. La imagen muestra el menú de selección de ajustes preconfigurados para diversos servicios.

Fig. 14. Ajustes avanzados de presets. La imagen muestra parámetros adicionales para un ajuste fino del preset de la máquina virtual.

Fig. 14. Ajustes avanzados de presets. La imagen muestra parámetros adicionales para un ajuste fino del preset de la máquina virtual.

Etapa 2. Ajustes de red

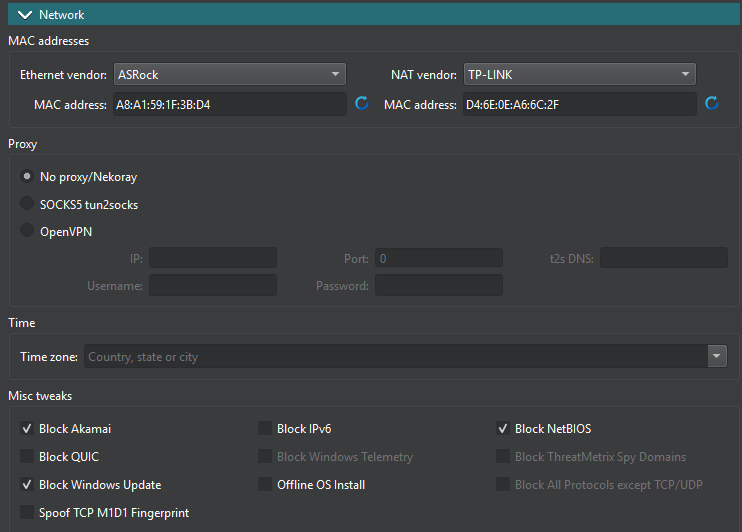

El menú Network se divide en varias partes.

Fig. 15. Configuración de los parámetros de red de la máquina virtual. La imagen muestra el menú de configuración de direcciones MAC, proxies y otros parámetros de red.

Fig. 15. Configuración de los parámetros de red de la máquina virtual. La imagen muestra el menú de configuración de direcciones MAC, proxies y otros parámetros de red.

1) Mac addresses. Puede elegir el fabricante del equipo de red y la dirección MAC. Esto es opcional; puede dejar estos valores por defecto.

2) Proxy. Esta es la parte principal para nosotros. Configuración de proxy o VPN. Puede elegir uno de los tres puntos. He descrito cada punto con más detalle en la sección "Ejemplos de lanzamiento de máquinas virtuales".

No proxy/NekoRay. Al elegir este punto, creará una máquina virtual sin proxies ni VPN preinstalados. Tras la instalación del sistema, podrá instalar cualquier proxificador, como NekoRay o el cliente OpenVPN, y conectarse al proxy o VPN a través de él.

SOCKS5 tun2socks. En este caso, deberá introducir los datos del proxy: IP, puerto, usuario, contraseña.

Al arrancar el sistema se utilizará automáticamente el proxificador tun2socks, que realizará la conexión al proxy en segundo plano. Este método es cómodo cuando se necesita crear rápidamente una máquina virtual con proxies preestablecidos. También permite estar conectado al proxy incluso antes del arranque de Windows, lo cual es necesario para algunas tareas.

- OpenVPN. Es el método más sencillo, cómodo y fiable, ya que solo necesita indicar la ruta al archivo de configuración de OpenVPN (.ovpn), así como el usuario y contraseña del mismo.

¡Atención! Este método solo es apto para proxies que se suministran con configuración OpenVPN. No todos los proxies soportan la configuración OpenVPN. Tenga esto en cuenta al comprar. Independientemente del punto que elija, tras la instalación del sistema podrá cambiar en cualquier momento el método de conexión, el proxy o la configuración VPN.

3) Timezone. Es necesario establecer la zona horaria que corresponda a la geolocalización de su proxy.

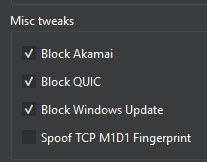

4) Misc tweaks. Aquí puede indicar qué opciones deben bloquearse según los requisitos de seguridad de su entorno. Si no está seguro de si necesita una casilla u otra, recomendamos contactar con el soporte técnico de Antidetect VektorT13.

¡Atención! Si sus proxies no soportan el protocolo UDP, es necesario marcar la casilla "Block QUIC".

Fig. 16. Configuración de parámetros de red adicionales. La imagen muestra opciones para configurar el bloqueo de ciertos protocolos y servicios.

Fig. 16. Configuración de parámetros de red adicionales. La imagen muestra opciones para configurar el bloqueo de ciertos protocolos y servicios.

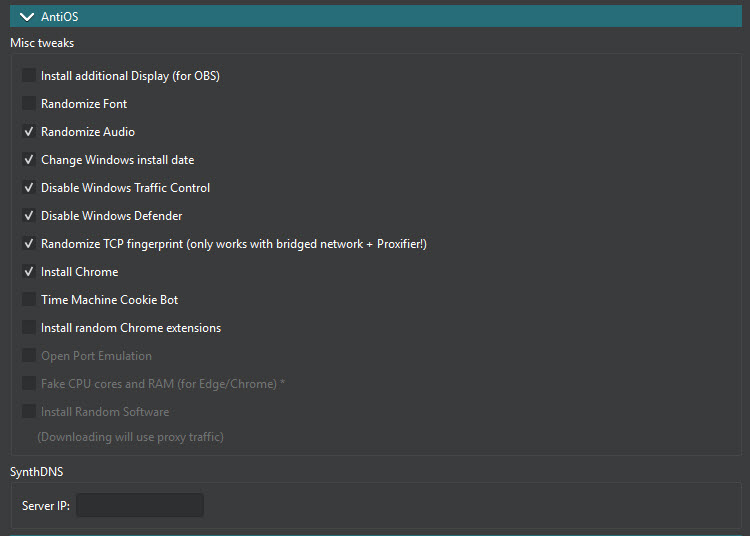

Etapa 3. AntiOS y huellas

AntiOS es el software integrado en el antidetect VektorT13 que aumenta su seguridad digital, permitiendo aislar completamente los entornos de trabajo. Las opciones que elija en este menú se aplicarán automáticamente al cargar el sistema.

Fig. 17. Configuración de AntiOS y huellas. La imagen muestra la interfaz de configuración de parámetros especiales para aumentar el anonimato de la máquina virtual.

Fig. 17. Configuración de AntiOS y huellas. La imagen muestra la interfaz de configuración de parámetros especiales para aumentar el anonimato de la máquina virtual.

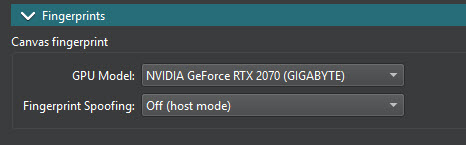

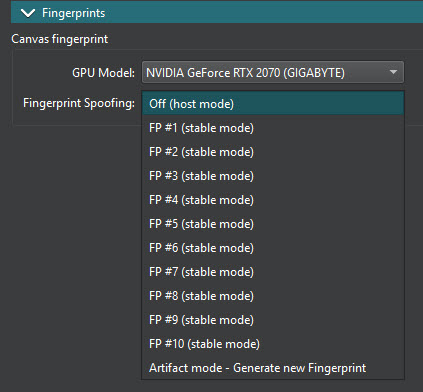

En el menú Canvas podrá cambiar el modelo de la tarjeta gráfica y el método de suplantación de la huella. Esto permite suplantar la huella Canvas a nivel de hardware (y no a nivel de software como se hace en los antidetect de navegador). La gestión de la huella Canvas es críticamente importante para mantener un control estricto de la confidencialidad.

Fig. 18. Configuración de la huella Canvas. La imagen muestra los parámetros para la suplantación de la huella gráfica a nivel de hardware.

Fig. 18. Configuración de la huella Canvas. La imagen muestra los parámetros para la suplantación de la huella gráfica a nivel de hardware.

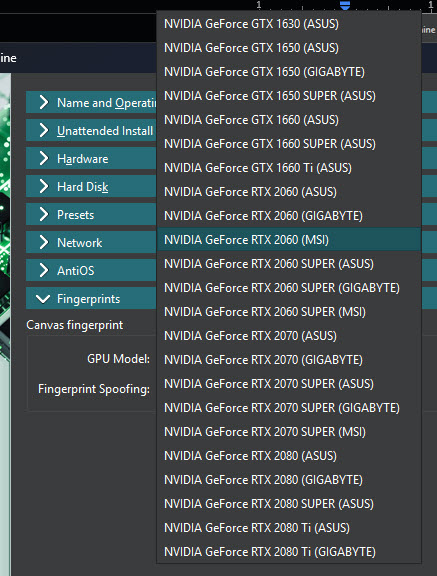

Fig. 19. Configuración de la huella Canvas. La imagen muestra los parámetros para elegir una tarjeta de vídeo específica.

Fig. 19. Configuración de la huella Canvas. La imagen muestra los parámetros para elegir una tarjeta de vídeo específica.

Fig. 20. Ajustes adicionales de huellas. La imagen muestra parámetros avanzados para configurar huellas de hardware únicas.

Fig. 20. Ajustes adicionales de huellas. La imagen muestra parámetros avanzados para configurar huellas de hardware únicas.

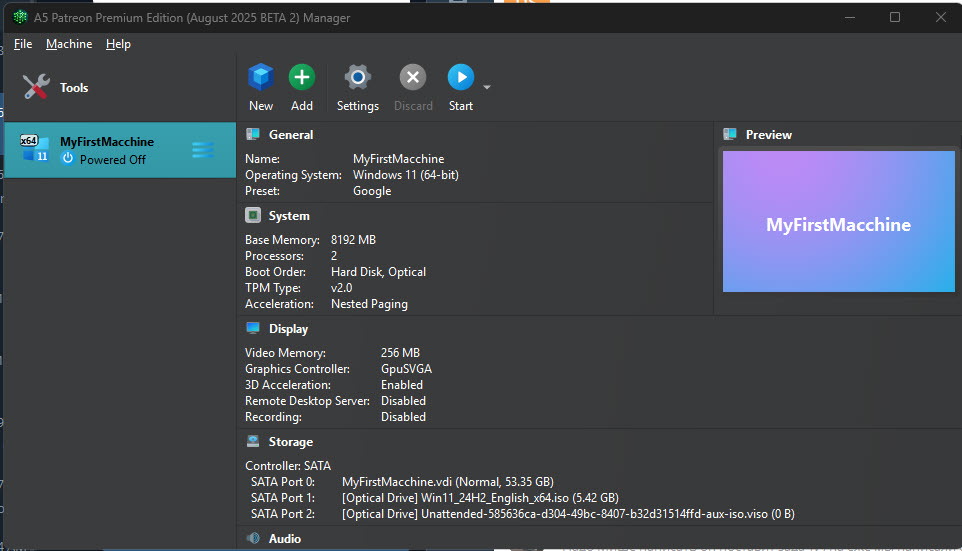

Primer arranque de la máquina virtual

Una vez finalizada la configuración, pulse Finish. En el menú de la izquierda de la ventana principal del programa Antidetect aparecerá la lista de máquinas virtuales. En este caso, solo tenemos una máquina virtual por ahora.

Fig. 21. Lista de máquinas virtuales creadas. La imagen muestra la interfaz de la ventana principal con el listado de máquinas disponibles y los botones de control.

Fig. 21. Lista de máquinas virtuales creadas. La imagen muestra la interfaz de la ventana principal con el listado de máquinas disponibles y los botones de control.

Pulse el botón "Start".

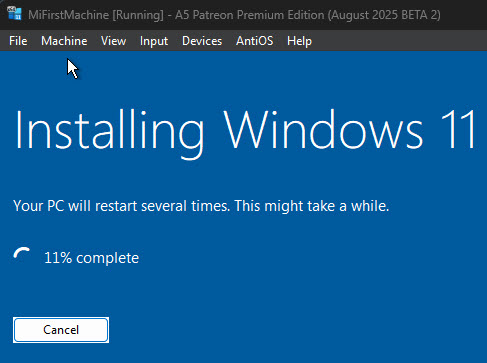

Al primer arranque de la máquina virtual se iniciará el programa de instalación de Windows, exactamente igual que en cualquier ordenador normal. Siga las indicaciones paso a paso y espere a que finalice la instalación. Tras esto, el programa iniciará Windows automáticamente.

Fig. 22. Proceso de instalación de Windows en la máquina virtual. La imagen muestra el instalador estándar de Windows durante la configuración del sistema operativo.

Fig. 22. Proceso de instalación de Windows en la máquina virtual. La imagen muestra el instalador estándar de Windows durante la configuración del sistema operativo.

Ejemplos de lanzamiento de máquina virtual y conexión a proxy / VPN

Si se eligió el punto “No proxy/NekoRay”

Fig. 23. Configuración de conexión sin proxy. La imagen muestra los parámetros para la configuración de la máquina virtual sin proxies preestablecidos.

Fig. 23. Configuración de conexión sin proxy. La imagen muestra los parámetros para la configuración de la máquina virtual sin proxies preestablecidos.

Si elige este punto, en la configuración inicial del sistema virtual no necesita introducir ningún dato de proxy. Deberá utilizar un proxificador adicional tipo Proxifier o NekoRay, guardar los datos y conectarse al proxy allí.

¡Atención! Recuerde que tras cada reinicio debe iniciar el proxificador y activar el proxy.

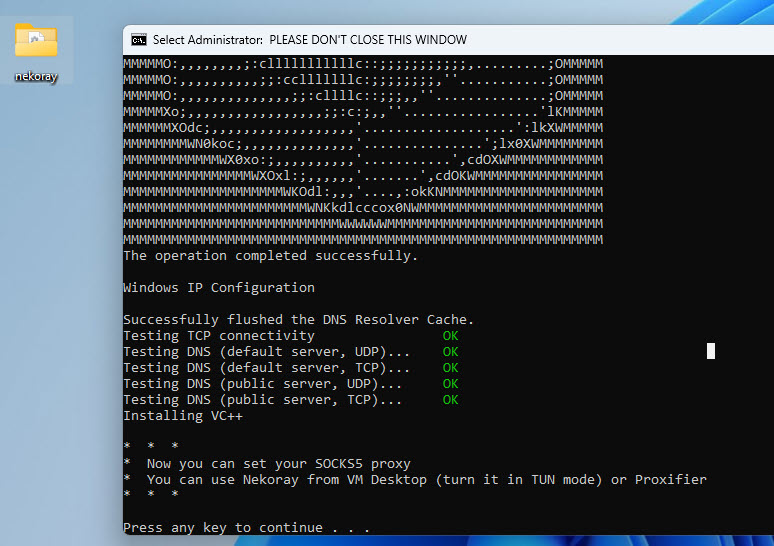

Fig. 24. La imagen muestra la pantalla con el mensaje de operación exitosa y prueba de DNS.

Fig. 24. La imagen muestra la pantalla con el mensaje de operación exitosa y prueba de DNS.

Abra la carpeta nekoray. Inicie el archivo Nekobox.exe

Añada el proxy, pulse Start, System Proxy y Tun Mode. Tras esto, puede verificar en los comprobadores (checkers) que la IP de la máquina virtual ha cambiado.

Fig. 25. Interfaz del proxificador NekoRay en el entorno de la máquina virtual Detect Expert (Vektor T13). La imagen presenta el panel de control con los módulos System Proxy y Tun Mode activados, demostrando la conexión exitosa al proxy.

Fig. 25. Interfaz del proxificador NekoRay en el entorno de la máquina virtual Detect Expert (Vektor T13). La imagen presenta el panel de control con los módulos System Proxy y Tun Mode activados, demostrando la conexión exitosa al proxy.

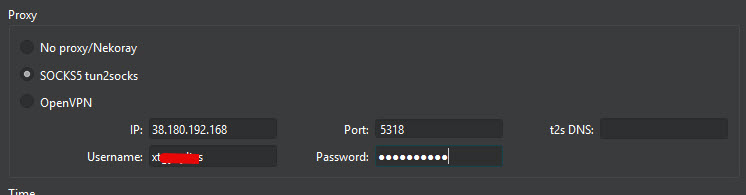

Si se eligió el punto SOCKS5 tun2socks.

Fig. 26. Interfaz de configuración de conexión proxy tipo SOCKS5 tun2socks en el software Detect Expert (Vektor T13). La imagen presenta el panel de entrada de parámetros de conexión, que incluye los campos de IP, puerto, usuario y contraseña.

Fig. 26. Interfaz de configuración de conexión proxy tipo SOCKS5 tun2socks en el software Detect Expert (Vektor T13). La imagen presenta el panel de entrada de parámetros de conexión, que incluye los campos de IP, puerto, usuario y contraseña.

En este caso, deberá introducir la dirección IP, el número de puerto, usuario y contraseña del Proxy. El programa guardará estos datos y, tras el arranque del sistema virtual, el proxy con estos datos se conectará automáticamente a través de la aplicación Tun2Socks.

Esto es muy cómodo, ya que tras cada arranque del sistema los proxies se conectarán automáticamente. Es decir, no olvidará activarlos.

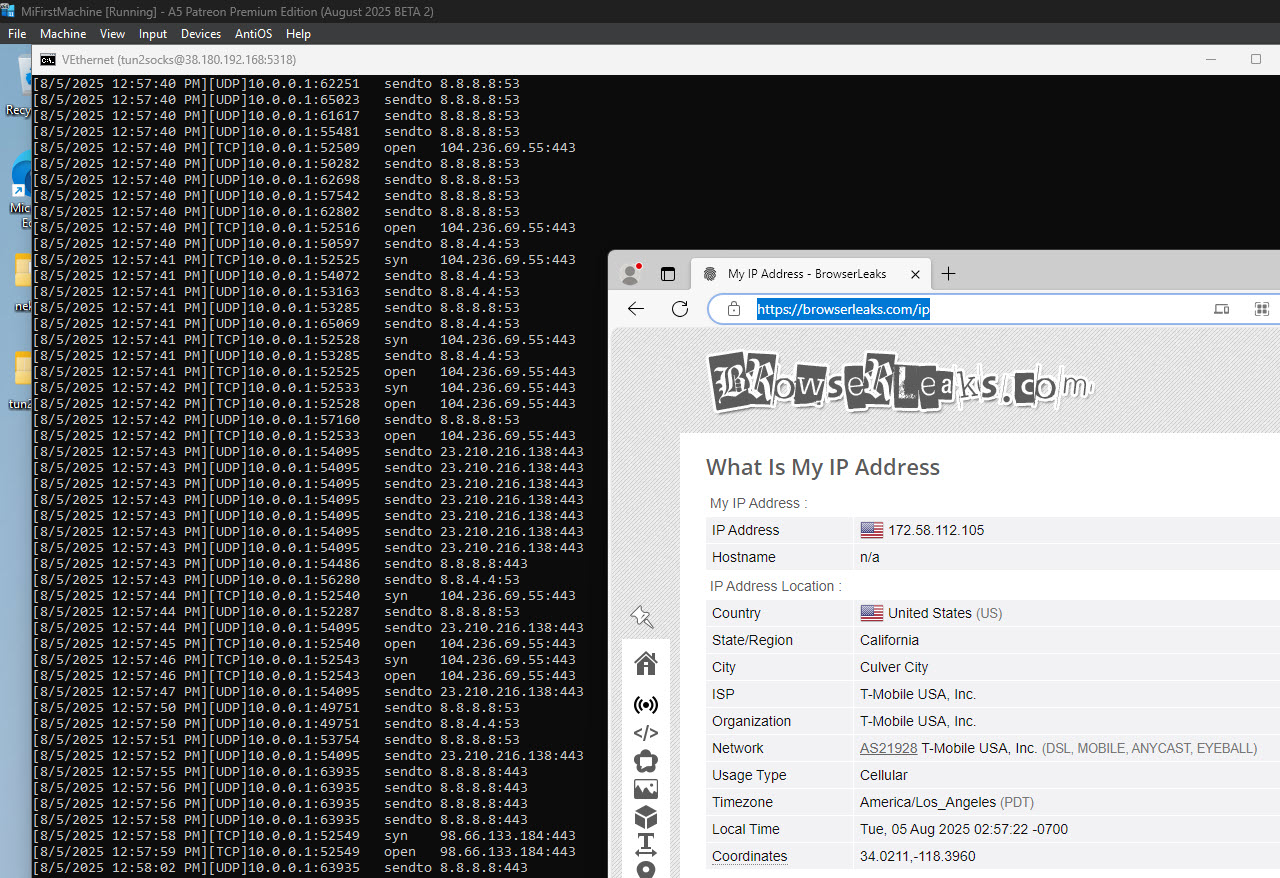

Al iniciar Windows, se abrirá automáticamente una ventana negra de consola con el programa Tun2Socks. En cuanto vea la dirección IP, puede abrir el navegador con cualquier checker y comprobar que su IP ha cambiado a la del proxy.

¡Atención! No se puede cerrar la ventana de consola, de lo contrario Tun2Socks se cerrará y los sitios web verán su IP real. Puede minimizar la ventana.

Si en el futuro necesita cambiar el proxy por otro, entre en la carpeta Tun2Socks en el escritorio del sistema virtual. Busque allí el archivo start.bat, ábralo con un editor de texto y sustituya los datos del proxy por los nuevos. Guarde el archivo y reinicie el sistema.

Fig. 27. Interfaz del proxificador NekoRay en el entorno de la máquina virtual Detect Expert (Vektor T13). La imagen muestra el panel de control con los módulos System Proxy y Tun Mode activados.

Fig. 27. Interfaz del proxificador NekoRay en el entorno de la máquina virtual Detect Expert (Vektor T13). La imagen muestra el panel de control con los módulos System Proxy y Tun Mode activados.

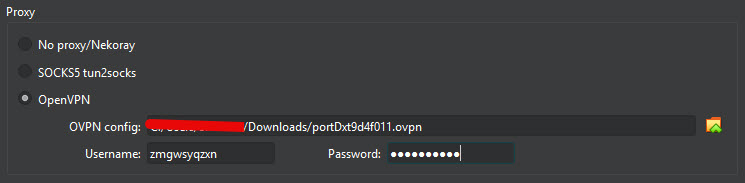

Si se eligió el punto OpenVPN

Fig. 28. Interfaz de configuración de conexión proxy OpenVPN en el software Detect Expert (Vektor T13). La imagen presenta el panel de diálogo para configurar la conexión privada virtual, mostrando una interfaz estructurada para cargar y configurar perfiles de OpenVPN. El panel contiene campos para indicar la ruta al archivo de configuración (.ovpn), así como parámetros adicionales de autenticación.

Fig. 28. Interfaz de configuración de conexión proxy OpenVPN en el software Detect Expert (Vektor T13). La imagen presenta el panel de diálogo para configurar la conexión privada virtual, mostrando una interfaz estructurada para cargar y configurar perfiles de OpenVPN. El panel contiene campos para indicar la ruta al archivo de configuración (.ovpn), así como parámetros adicionales de autenticación.

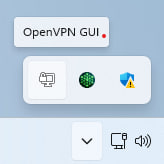

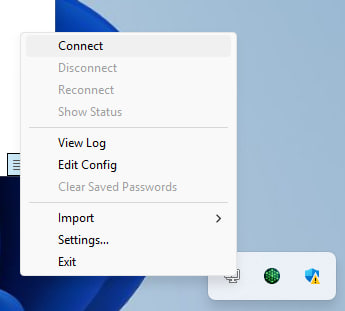

En la máquina virtual, abra el menú del sistema (Tray). Pulse con el botón derecho del ratón sobre el icono de OpenVPN GUI y verá que su perfil de OpenVPN, que añadió anteriormente en la configuración inicial de la máquina virtual, ya aparece. Pulse “Connect”. Introduzca el usuario y contraseña del config (si el programa lo solicita).

Fig. 29. Interfaz del menú del sistema OpenVPN GUI en el entorno virtual Detect Expert (Vektor T13). La imagen muestra el menú contextual al hacer clic derecho en el icono de OpenVPN en la bandeja del sistema.

Fig. 29. Interfaz del menú del sistema OpenVPN GUI en el entorno virtual Detect Expert (Vektor T13). La imagen muestra el menú contextual al hacer clic derecho en el icono de OpenVPN en la bandeja del sistema.

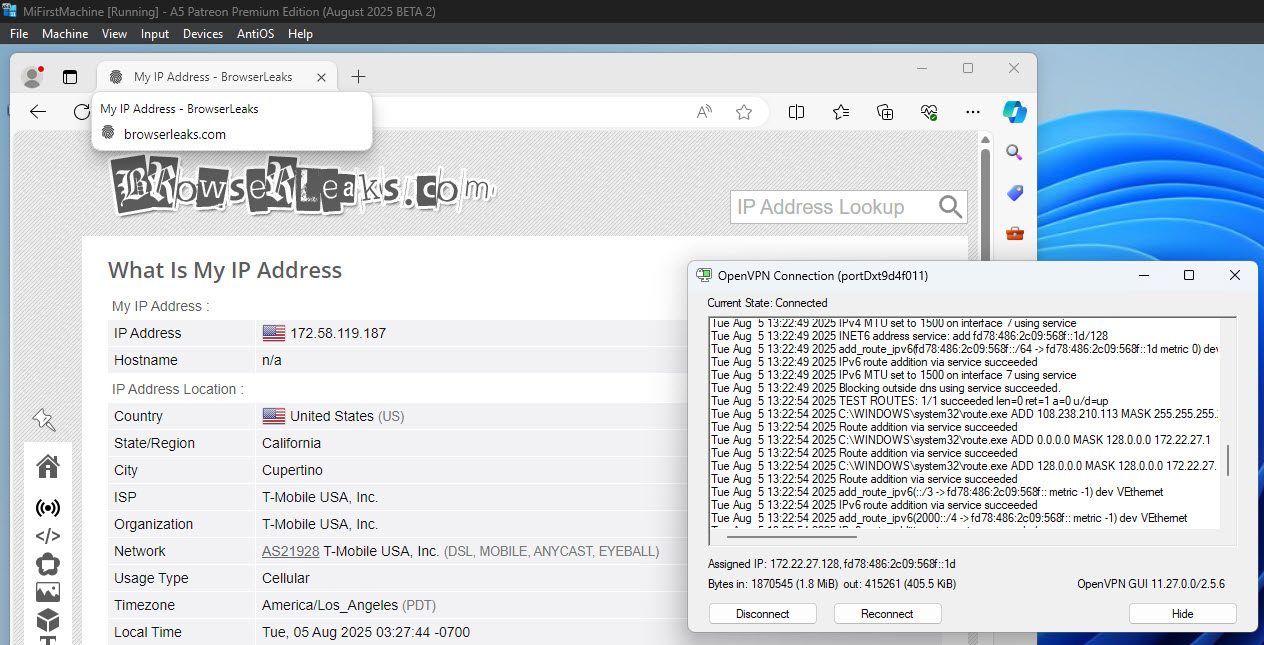

Fig. 30. Interfaz de conexión de OpenVPN en el software Detect Expert (Vektor T13), mostrando el establecimiento exitoso de una conexión VPN segura.

Fig. 30. Interfaz de conexión de OpenVPN en el software Detect Expert (Vektor T13), mostrando el establecimiento exitoso de una conexión VPN segura.

Fig. 31. Interfaz de diálogo del sistema de gestión de seguridad de conexiones de red en el complejo de software Detect Expert (Vektor T13). La imagen presenta el módulo de información y configuración que muestra los parámetros de la conexión VPN actual.

Fig. 31. Interfaz de diálogo del sistema de gestión de seguridad de conexiones de red en el complejo de software Detect Expert (Vektor T13). La imagen presenta el módulo de información y configuración que muestra los parámetros de la conexión VPN actual.

Fig. 32. Visualización de la interfaz de conexión de OpenVPN en el complejo de software Detect Expert (Vektor T13). La imagen muestra la interfaz gráfica de usuario que ilustra el proceso de establecimiento de una conexión privada virtual segura.

Fig. 32. Visualización de la interfaz de conexión de OpenVPN en el complejo de software Detect Expert (Vektor T13). La imagen muestra la interfaz gráfica de usuario que ilustra el proceso de establecimiento de una conexión privada virtual segura.

Si es necesario, puede añadir un nuevo perfil o eliminar el antiguo.

¡Enhorabuena! Ha configurado correctamente el proxy en el navegador antidetect Detect Expert (Vektor T13). Ahora su máquina virtual está configurada de forma segura y tiene una huella de red única, lo que garantiza una interacción protegida con diversos servicios en línea. Esta configuración asegura que su infraestructura de red real permanezca completamente aislada del entorno virtual, proporcionando total confidencialidad de los datos y previniendo el rastreo externo.

Para reforzar la protección, recomendamos utilizar el alquiler anónimo de números para la recepción de SMS y activaciones; esto proporcionará confidencialidad adicional y protección contra filtraciones de datos.